Especialistas en ciberseguridad reportan el hallazgo de una variante de ciberataque contra los Sistemas de Carga Combinados (CCS), una de las implementaciones tecnológicas más utilizadas en los autos eléctricos actuales. Según el reporte, el ataque es capaz de interrumpir las comunicaciones entre el auto y el cargador, provocando una interrupción en el proceso de carga.

La actividad maliciosa puede ser desplegada a una distancia de hasta 47 metros usando interferencias electromagnéticas, lo que permitiría interrumpir el proceso de carga en más de un auto a la vez; además, los investigadores reportan que se requiere hardware muy poco sofisticado y mínimos conocimientos para completar un ataque. Durante el ataque, los hackers tratarán de abusar de los estándares HomePlug Green PHY, DIN 70121 e ISO 15118, presentes en gran cantidad de autos eléctricos.

El ataque, bautizado como Brokenwire, podría afectar a la mayoría de los más de 12 millones de vehículos eléctricos usados actualmente en todo el mundo, sin mencionar que otros medios de transporte eléctricos como barcos, aviones y vehículos pesados también se verían afectados.

Proceso de ataque

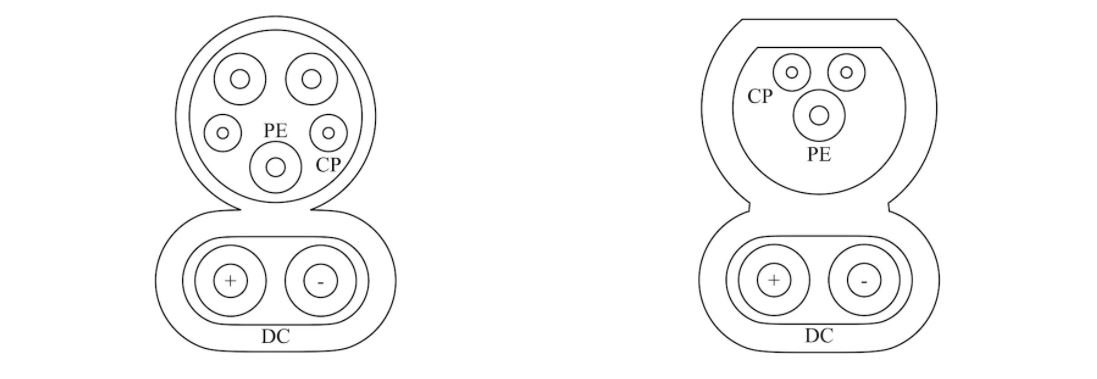

La tecnología CCS es en realidad una colección de múltiples estándares técnicos. Durante el proceso de carga, los vehículos eléctricos (EV) y los Equipos de Alimentación de Vehículos Eléctricos (EVSE) intercambian mensajes importantes, como el Estado de Carga (SoC). El enlace IP de gran ancho de banda utilizado para la comunicación lo proporciona la tecnología de comunicación por línea eléctrica HomePlug Green PHY (HPGP).

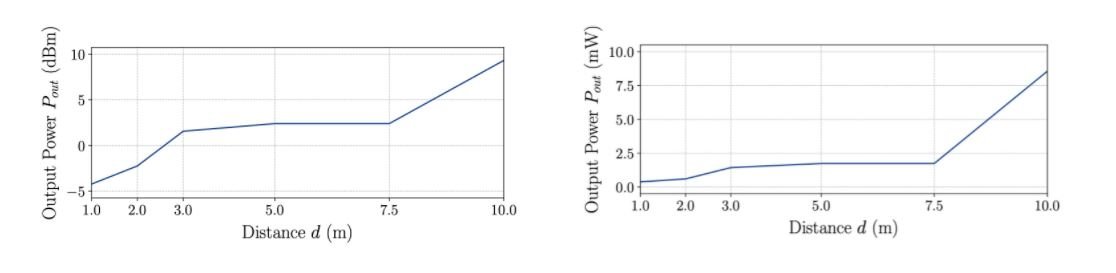

El ataque fue probado en un entorno controlado para diferentes distancias entre el cable de carga y el atacante. Las pruebas fueron realizadas en los mismos módems HPGP que se encuentran en la mayoría de los vehículos eléctricos y estaciones de carga.

El diagrama mostrado a continuación ilustra los resultados de las pruebas, los cuales indican que hacen falta mínimos requerimientos de software y hardware para ejecutar el ataque desde una distancia de hasta 10 metros.

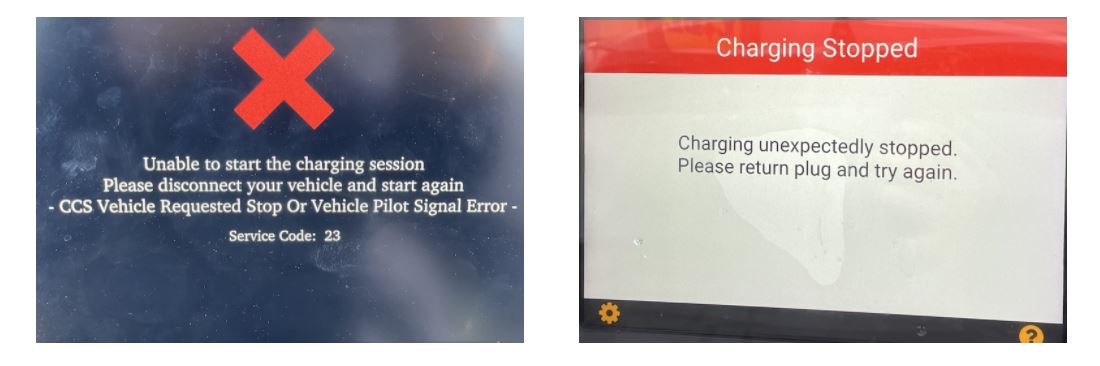

El siguiente video muestra un ataque contra un cargador CCS HPC. El vehículo parece llevar a cabo su proceso de carga sin ningún problema, pero se detiene tan pronto como se emite la señal maliciosa.

Como se menciona anteriormente, el ataque es completamente funcional en diversas muestras de estaciones de carga.

La mayoría de los autos eléctricos producidos actualmente podrían verse expuestos a un ataque de estas características. El reporte ha sido presentado a los diversos fabricantes para buscar la mejor forma de abordar estas fallas.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad