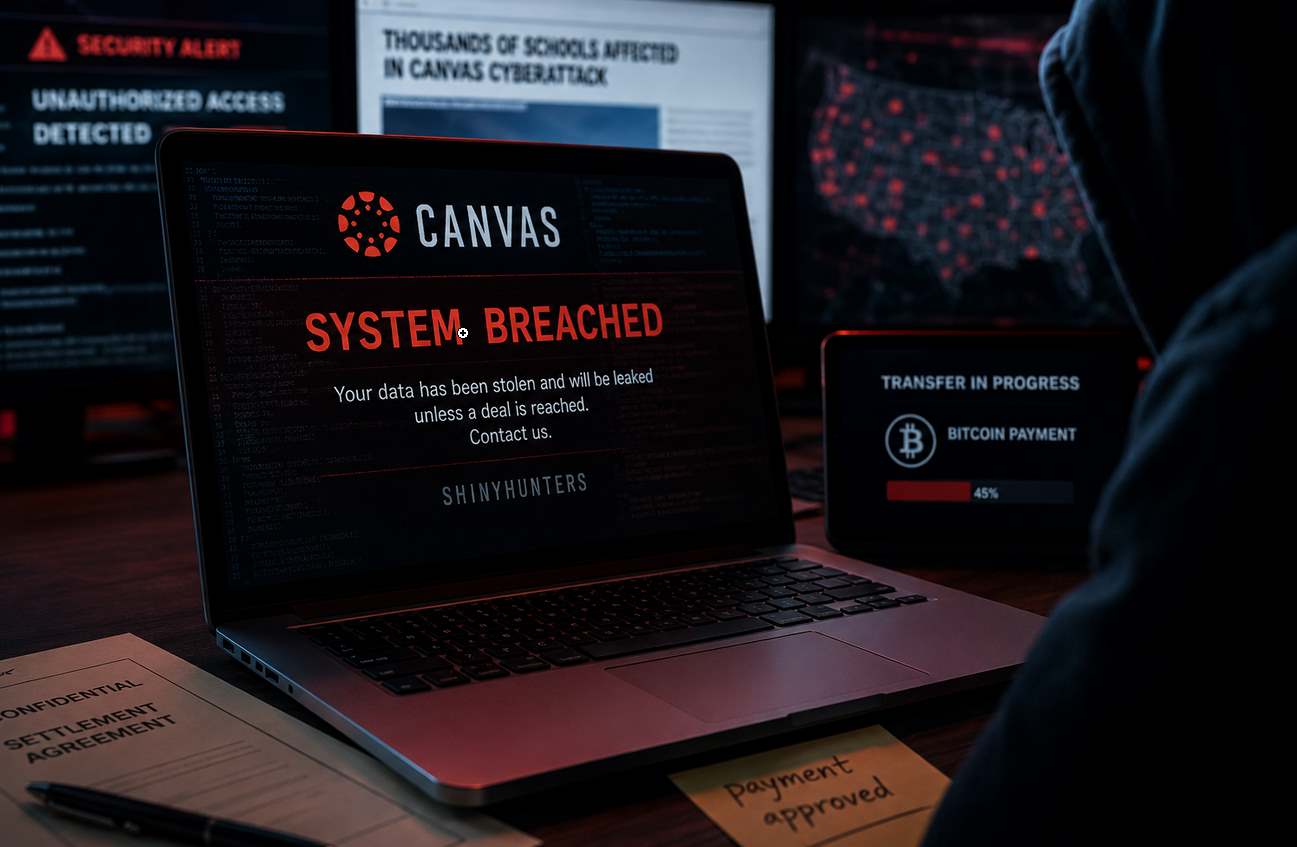

El Masivo Ciberataque Contra Canvas Que Presuntamente Terminó en un Acuerdo Secreto con Hackers

Los ciberataques dirigidos contra el sistema de gestión de aprendizaje Canvas de Instructure se desarrollaron como al menos dos fases operativas distintas pero probablemente conectadas que expusieron la fragilidad deLEER MÁS