DNSenum

Dnsenum es una herramienta utilizada para recopilar información sobre un sistema objetivo muy similar a un comando Domain Information Groper (DIG). Cada uno de los registros DNS puede dar un poco de información sobre el objetivo. Cuanta más información obtenga el atacante por adelantado, mejor preparado estará el atacante.

La seguridad de DNS no debe dejarse desatendida y la seguridad del servidor de DNS es muy importante y, en ocasiones, muchos administradores de red la ignoran, como han demostrado investigaciones anteriores realizadas por un equipo de especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética.

Usar DNSenum

- Para iniciar la herramienta vaya a Linux y escriba dnsenum

- Si dnsenum muestra un error o advertencia mientras se ejecuta en cualquier consulta, eso significa que necesita actualizar algunos paquetes perl requeridos para dnsenum como se muestra a continuación:

- Para instalar los paquetes perl faltantes, escriba: cpan String::cpan

- Por ejemplo:

Después de lanzar dnsenum

- Uso del servidor DNS para consultas A, NS y MX de forma predeterminada: si escribe dnsenum hackthissite.org. La consulta utilizará el DNS predeterminado para recopilar información sobre el dominio.

- Como puede ver en la captura de pantalla anterior: dirección del host, servidor de nombres, intercambio de correo y transferencias de zona. Las transferencias de zona fallaron debido a un error en la operación de búsqueda inversa.

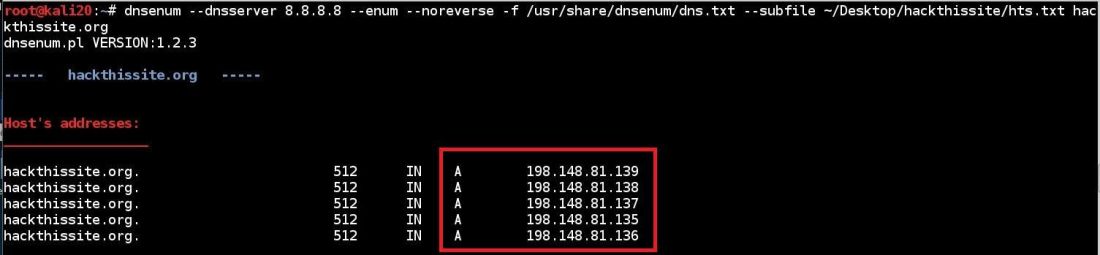

Para ejecutar la herramienta con servidor DNS específico

- Escriba dnsenum -dnsserver 8.8.8.8 -enum -noreverse -f /usr/share/dnsenum/dns.txt –subfile ~ / Desktop / hackthissite / hts.txt

Dirección del servidor

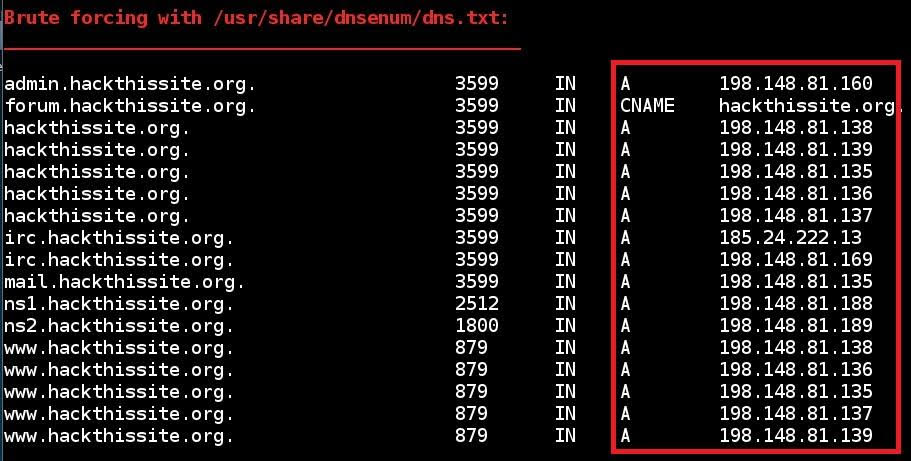

Subdominios de fuerza bruta de hackthissite.org usando dns.txt

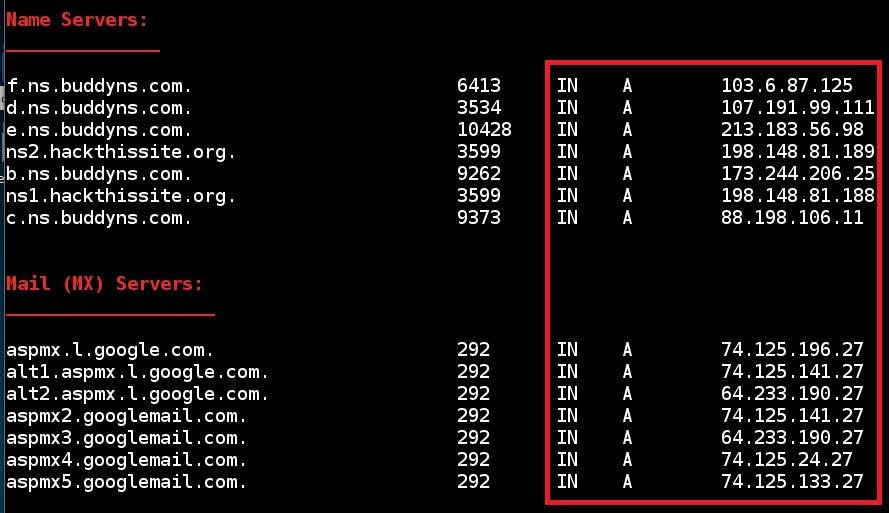

Servidores de correo/Servidores de nombres

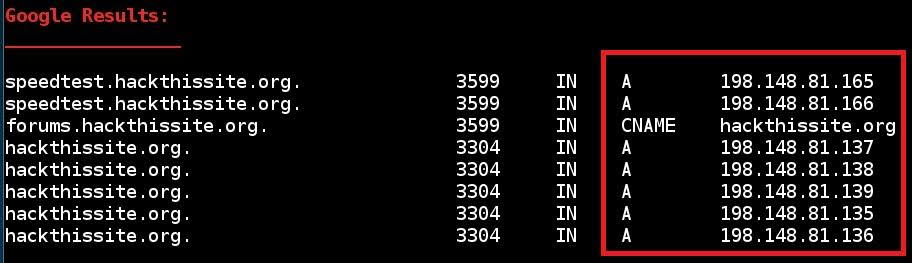

Resultados de Google

WHOIS

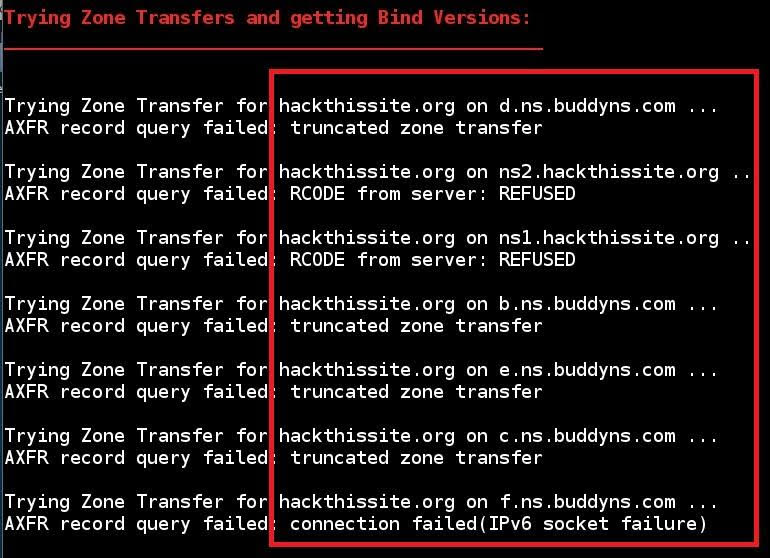

Ejemplo de Transferencia de Zona Fallida

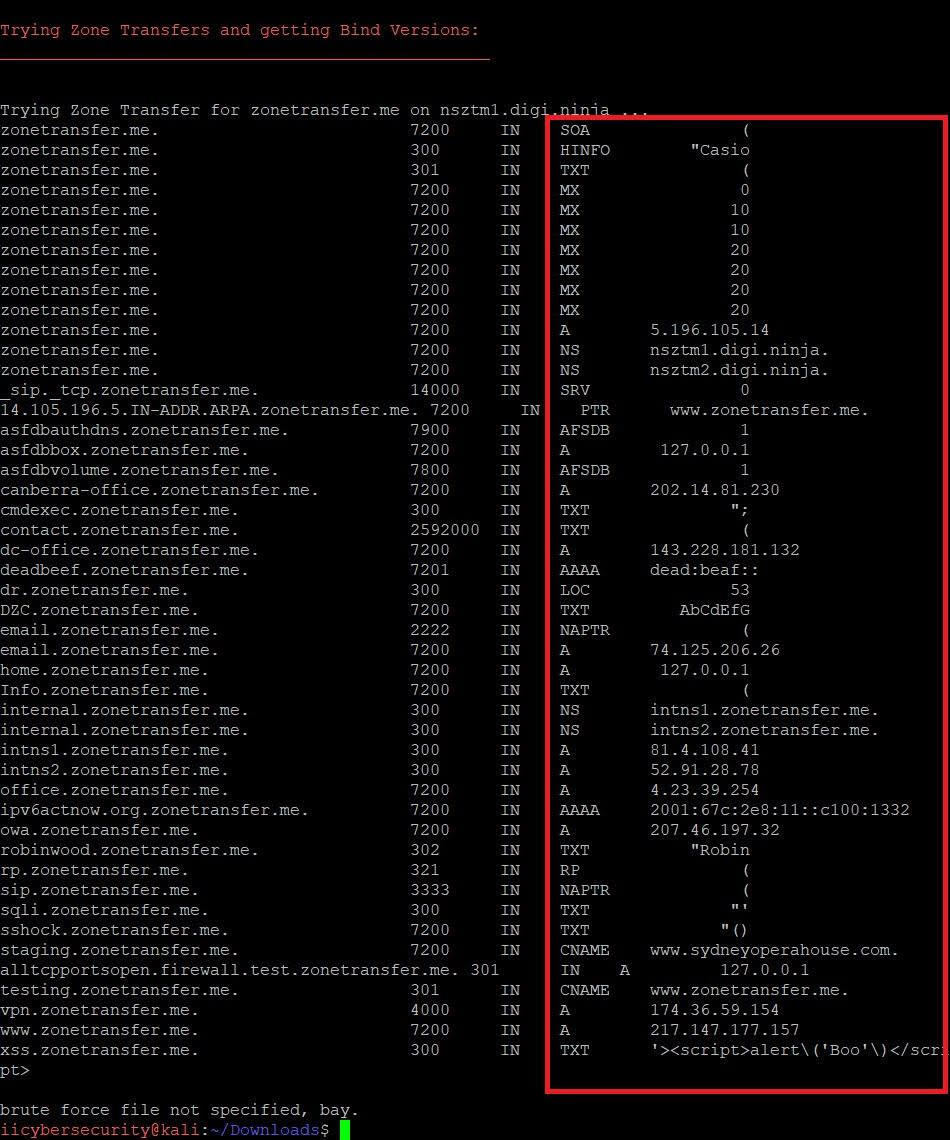

Ejemplo de Transferencia de Zona Pasada

Investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética han visto a muchos clientes con firewall de gama alta y sistemas de detección de intrusos avanzados, pero con menos seguridad de DNS con problemas de transferencia de zona.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad