URLcrazy

URLcrazy es una herramienta utilizada por especialistas en hacking ético para probar nombres de dominio y sus posibles variantes en Internet. URLcrazy, permite a sus usuarios ver si alguien ha registrado un dominio con nombres parecidos al dominio del usuario. Si estos dominios están en uso, puede seguir investigándolos. Algunos pueden ser sitios apropiados, otros pueden no serlo, mientras que otros pueden ser falsificaciones del sitio original. Esta herramienta lo ayudará a combatir a los hackers que crean sitios de phishing con nombres similares a los sitios legítimos para llevar a cabo campañas de ingeniería social, además de otras actividades maliciosas.

Cómo es que los atacantes usan esta herramienta

Los sitios web de suplantación de identidad (phishing) aumentan día a día para llevar a cabo diversos ataques. Incluso existen sitios falsos de las grandes compañías tecnológicas que los hackers utilizan para recopilar información personal, como afirman investigadores de hacking ético del Instituto Internacional de Seguridad Cibernética.

Usando esta herramienta, un atacante primero encontrará los dominios similares de cualquier sitio web o dominio popular (como facebook.com, msn.com, yahoo.com, etc.) y luego creará sitios web falsos con nombres de dominio similares. Después de crear un sitio web falso, el atacante puede usar estos sitios web falsos para diversas actividades de ingeniería social.

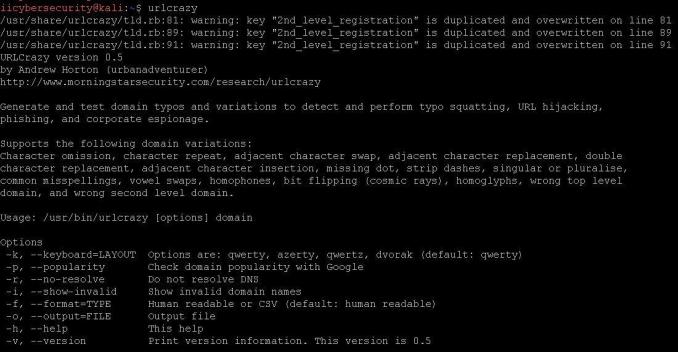

Para abrir URLcrazy, vaya a la terminal de Linux y escriba urlcrazy como se muestra a continuación:

- -k, se usa para cambiar la distribución del teclado. Esto podría darle una mejor imagen de los dominios generados por el atacante en otros países

- -p, se utiliza para verificar la ortografía del nombre de dominio mientras se busca en los resultados de Google

- -r, proporciona una lista de dominios generados sin resolver nombres de dominio en direcciones IP

- -i, mostrará nombres de dominio no válidos

- -f, se usa para especificar archivos de salida que tienen 2 opciones: legible por humanos y CSV (valores separados por comas), y el valor predeterminado es legible por humanos

- -o se utiliza para crear el archivo de su salida de escaneo

Escaneo predeterminado

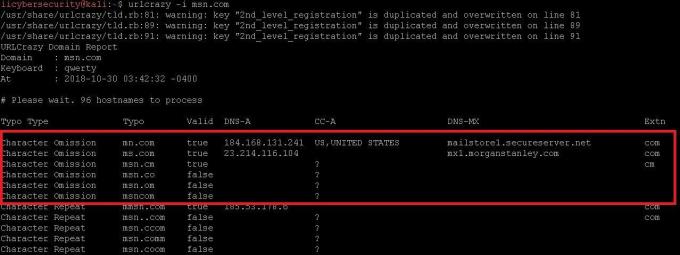

Ingresar urlcrazy msn.com

La captura de pantalla de arriba muestra los tipos de variaciones de dominios para msn.com

- TYPO significa que estos dominios son generados por URLcrazy para verificar la presencia de dominios MSN falsos en Internet. Por ejemplo: msn.com y mn.com

- DNS-A muestra la dirección IP de todos los dominios en uso. También muestra los dominios con la misma IP, lo que refleja la propiedad común de los dominios. Si msn.ch y msn.com muestran la misma ip a 13.82.28.61, entonces ambos dominios pertenecen a msn

- CC-A muestra los códigos de país o dominios de segundo nivel. Por ejemplo US (Estados Unidos), NL (Países Bajos)

- DNS-MX muestra los registros de intercambio de correo

- Extn muestra la extensión utilizada por estos nombres de dominio

Diseño del teclado

Ingrese urlcrazy -k azerty msn.com

El diseño estándar del teclado es el ‘qwerty’. Dado que otros diseños se utilizan en otros países, según reportan expertos en hacking ético, los resultados del dominio pueden ser un poco diferentes. Cambiar la distribución del teclado facilita la forma en que alguien podría ser dirigido a alguno de estos dominios.

Dominios no válidos

Ingrese urlcrazy -i msn.com

En la captura de pantalla anterior (columna válida) se muestra que todos dominios en la columna true son válidos, y todos dominios en la columna false son dominios no válidos de msn.com.

Guardar resultados

Para guardar los resultados anteriores, ingrese urlcrazy -o msn.txt msn.com. Esto creará un archivo en la ubicación actual con el nombre en un formato similar a msn.txt.

Una investigación realizada por expertos en hacking ético del Instituto Internacional de Seguridad Cibernética demostró que microsoft.com tiene 130 nombres de host de suplantación de identidad (phishing) utilizados en campañas maliciosas que se pueden utilizar en la recopilación de información personal. La aparición de estos sitios de phishing crece de manera constante.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad