La empresa de telecomunicaciones dominante en Australia, Telstra, ha estado bajo el servicio de una de las herramientas de hacking más peligrosos del mundo después de que su sitio de noticias fuera infectado con publicidad maliciosa.

El investigador de Malwarebytes Jerome Segura dice que los atacantes probablemente distribuyeron al troyano Tinba, considerado como el malware más pequeño del mundo por su tamaño de archivo de 20Kb.

“La página de comunicación de la mayor compañía de telecomunicaciones en Australia, Telstra, fue llevada a un ataque malicioso, similar al que nosotros documentamos sobre el sitio PlentyOfFish”, dice Segura.

Se desconoce y es difícil saber cuántos usuarios han caído, pero los kits de exploits como Nuclear comprometen hasta 40 por ciento de los usuarios que se encuentren con él.

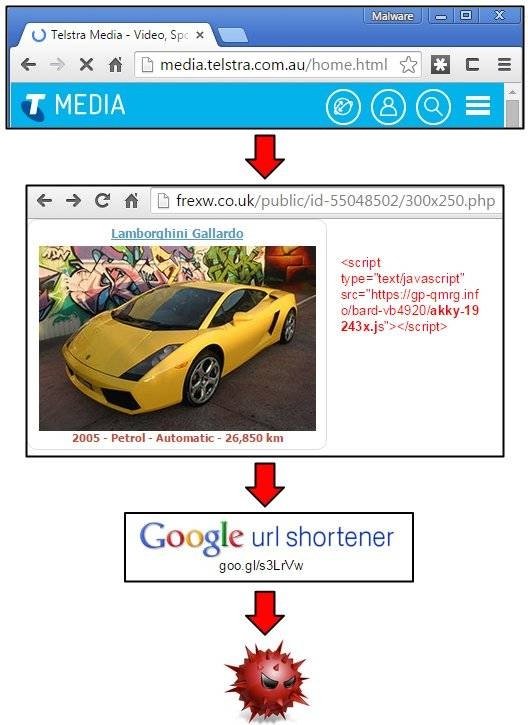

Los atacantes habían comprometido el sitio de media.telstra.com.au/home a través de publicidad maliciosa. Este anuncio redirige a los visitantes por medio de Google URL Shortener a un sitio web que aloja el Nuclear exploit kit.

El ataque no es un hack a los activos de Telstra, sino más bien una cadena comprometida de propaganda a través de la cual los delincuentes estafan redes de publicidad como Google y Yahoo.

La Nuclear exploit kit es la segunda plataforma más popular de hacking detrás del Angler exploit kit. Contiene las últimas vulnerabilidades para entornos de ejecución como Adobe Flash y para navegadores como Internet Explorer.

Los estafadores en la red utilizan estos kits para acelerar y mejorar la entrega de cargas útiles tales como Tinba.

Fuente:https://www.seguridad.unam.mx/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad