Aunque no se trata de una novedad, los propietarios de esta troyano bancario lo han recuperado para afectar de nuevo a instituciones bancarias y usuarios particulares. También conocido como Anunak, Carbanak se está distribuyendo de nuevo haciendo de correos electrónicos spam y páginas web falsas o hackeadas.

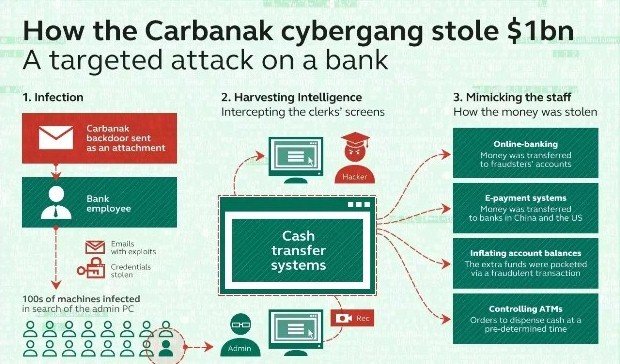

El descubrimiento de este se realizo a comienzos de este mismo año y fue Kaspersky la que desveló los principales detalles que destacaban de este malware. Durante varios meses la amenaza se distribuyó haciendo uso de correos electrónicos y afectó en mayor o menor medida a 100 entidades bancarias, provocando el robo de más de 876 millones de euros, cifra que cuantifica de alguna manera el éxito de este troyano y justifica el retorno del mismo.

Está destinado a afectar a equipos Windows y para llegar al sistema sin levantar sospechas los ciberdelincuentes han utilizado en esta ocasión un certificado robado propiedad de Comodo. De esta forma el instalador se puede ejecutar sin ningún problema en el equipo y finalizar el proceso de forma satisfactoria.

Sin embargo, existen algunas novedades con respecto a la anterior versión, como por ejemplo, la forma de difundir la amenaza. En esta ocasión los ciberdelincuentes recurren también a los correos electrónicos pero se ayudan también de páginas web hackeadas y otras falsas creadas por estos.

Cambios en el troyano bancario Carbanak

Pero los cambios no solo se limitan a la forma de difundir la amenaza. Los expertos en seguridad han detectado durante el análisis de esta que a diferencia de la anterior en la que se utilizaban direcciones IP aleatorias de servidores de control para recibir o enviar información y descargar actualizaciones, en esta ocasión existen un listado de direcciones IP de servidores que se utilizan de forma aleatoria.

En lo referido a los servidores, se confirma que tal y como sucedía con la anterior versión utilizada, las direcciones IP destino pertenecen a servidores que se encuentran en Rusia.

Sus propietarios aprovechan certificados robados

El robo de estos siempre ha sido un problema para las compañías de seguridad y propietarios de sistemas operativos. Su uso es muy sencillo: firmar software y convertirlo en legítimo. Aunque muchas veces se reporta el robo de este tipo de elementos, muchas veces es tarde y siempre existe algún usuario afectado por el malware firmado.

En esta ocasión, desde Comodo no han informado sobre este elemento y a día de hoy se desconoce si la compañía ha sufrido algún problema de seguridad o si se trata de algún certificado perteneciente a un ataque anterior.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad