GitHub ha anunciado el lanzamiento de versiones actualizadas de su cliente local con el fin de corregir dos vulnerabilidades de ejecución de código. La firma propiedad de Microsoft espera de esta forma mitigar el riesgo de explotación para los usuarios afectados.

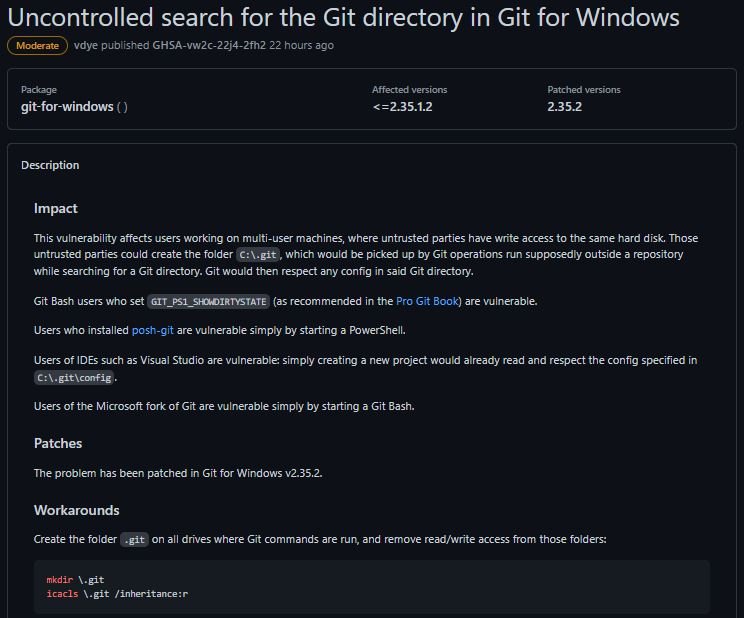

Identificada como CVE-2022-24765, la primera falla afecta a los usuarios que trabajan en máquinas multiusuario donde los usuarios no verificados pueden crear un directorio C:\.git\config del sistema Windows, donde podrían ejecutarse operaciones de Git fuera de un repositorio.

Al respecto, el ingeniero de seguridad Taylor Blau menciona: “Dado que algunas variables de configuración hacen que Git ejecute comandos arbitrarios, se podría presentar un escenario de ejecución de código cuando se trabaja en una máquina compartida”. Según el reporte, existen varios escenarios en los que un usuario podría verse afectado:

- Usuarios que instalaron posh-git

- Usuarios de Git Bash que configuran GIT_PS1_SHOWDIRTYSTATE

- Usuarios de IDE como Visual Studio

- Usuarios de la bifurcación de Git de Microsoft son vulnerables simplemente al iniciar un Git Bash

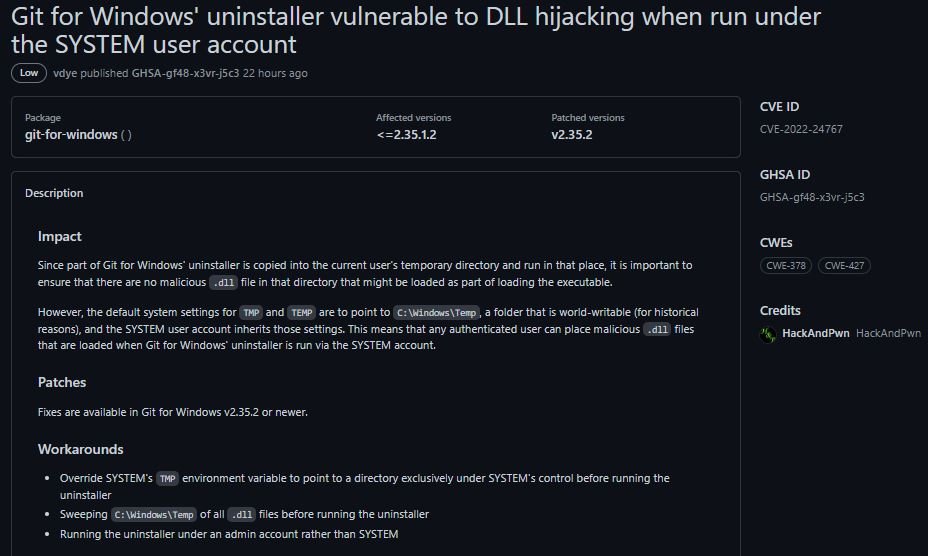

Por otra parte, CVE-2022-24767 reside en el desinstalador de Git para Windows, que es vulnerable al secuestro de la biblioteca de vínculos dinámicos (DLL), ya que la cuenta SYSTEM con privilegios altos hereda la configuración que apunta a TMP y TEMP la cuenta de escritura mundial C:\Windows\Temp.

Em la notificación de esta vulnerabilidad se menciona que la configuración predeterminada del sistema para TMP y TEMP se dirige a C:\Windows\Temp, por lo que la cuenta de usuario SYSTEM hereda esa configuración; “Cualquier usuario autenticado puede colocar archivos .dll maliciosos que se cargan cuando el desinstalador de Git para Windows se ejecuta a través de la cuenta SYSTEM”, señala el reporte.

Cabe señalar que GitHub no se ve afectado por estas vulnerabilidades. Sin embargo, los usuarios deben conocer estas vulnerabilidades y actualizar su instalación local de Git, especialmente si usan Git para Windows o si usa Git en una máquina multiusuario.

La más reciente versión de Git contiene correcciones para estas fallas, por lo que se recomienda encarecidamente a los usuarios actualizar a Git v2.35.2. Esta versión ha modificado su comportamiento al buscar un directorio .git de nivel superior, interrumpiéndose cuando el recorrido del directorio cambia de propiedad del usuario actual.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad