La Agencia de Ciberseguridad Seguridad de Infraestructura de E.U. (CISA) agregó esta semana 15 vulnerabilidades más a su lista de errores de seguridad que se sabe que se explotan en ataques maliciosos. Anunciada inicialmente a principios de noviembre de 2021, la lista incluye más de 300 vulnerabilidades explotadas frecuentemente en ciberataques y que representan un riesgo significativo para las organizaciones públicas y privadas.

El Catálogo de Vulnerabilidades Explotadas Conocidas se publicó junto con el BOD 22-01, que requiere que las organizaciones federales aborden las vulnerabilidades en el catálogo dentro de un período de tiempo específico, y lo mismo se aplica a las fallas de seguridad agregados al catálogo esta semana.

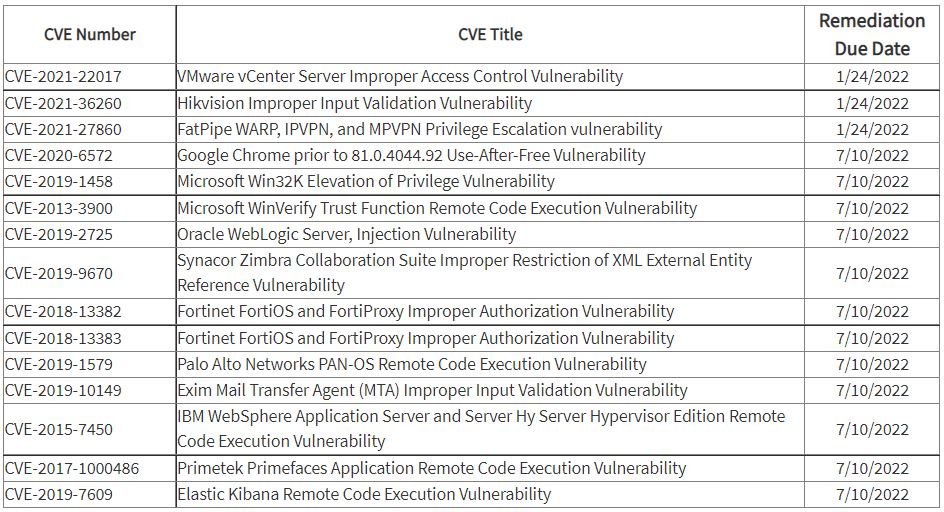

Tres de estas fallas residen en VMware vCenter Server (CVE-2021-22017), varios productos de Hikvision (CVE-2021-36260) y FatPipe WARP, IPVPN y MPVPN (CVE-2021-27860). Las organizaciones federales solo tienen dos semanas para aplicar los parches disponibles si no desean enfrentar sanciones.

Los errores restantes, presentes en Google Chrome, Microsoft Win32K y WinVerifyTrust, Oracle WebLogic Server, Synacor Zimbra Collaboration Suite, Fortinet FortiOS y FortiProxy, Palo Alto Networks PAN-OS, Exim Mail Transfer Agent, IBM WebSphere Application Server, Primetek Primefaces Application, y Elastic Kibana, deben ser abordadas antes del 10 de julio.

Además, la agencia señala que todas las organizaciones deben planificar para abordar las vulnerabilidades en esta lista de “parches obligatorios” lo antes posible, para evitar intentos de explotación activa.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad