Especialistas en ciberseguridad reportan la detección de una vulnerabilidad en algunos productos de VMware, incluyendo Cloud Foundation, Fusion y Workstation. Acorde al reporte, la explotación exitosa de estas fallas permitiría a los actores de amenazas tomar control de hipervisores en entornos virtuales, poniendo en riesgo a millones de usuarios Windows, Mac y Linux.

Cloud Foundation es la plataforma de administración de múltiples nubes de VMware, mientras que ESXi es un hipervisor bare-metal que se instala en un servidor y lo divide en varias máquinas virtuales y Fusion es un hipervisor de software que permite a las computadoras Mac basadas en Intel ejecutar máquinas virtuales con sistemas operativos invitados.

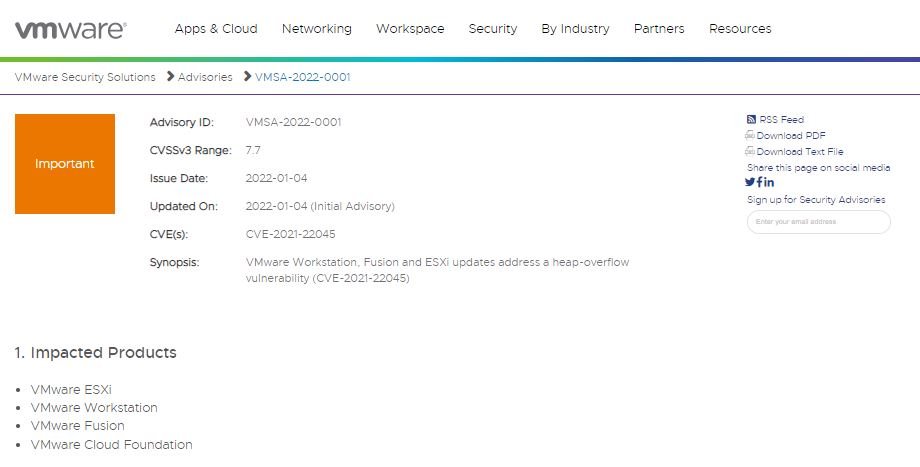

Identificada como CVE-2021-22045, es una vulnerabilidad de desbordamiento de pila de alta gravedad y que recibió un puntaje de 7.7/10 según el Common Vulnerability Scoring System (CVSS). Como recordará, un desbordamiento de búfer es un error que puede causar daños en la memoria de los sistemas afectados, llevando incluso a casos de ejecución remota de código (RCE).

Este error en específico existe específicamente en la función de emulación de dispositivo de CD-ROM de los productos afectados. Según el reporte, los actores de amenazas con acceso a una máquina virtual con emulación CD-ROM pueden explotar esta falla junto con otros problemas para ejecutar código en el hipervisor desde una máquina virtual.

Reno Robert, de Trend Micro, señala que si bien el error permite que un usuario de sistema operativo huésped que no sea de confianza ejecute código en el hipervisor, la explotación no permitiría a los atacantes tomar control de los datos en el sistema debido a la dificultad de explotación. El experto agrega que otras variantes del problema podrían llevar a la filtración de información confidencial.

Un ataque exitoso permitiría a los actores de amenazas comprometer el sistema operativo host del hipervisor. Esta sola acción podría brindar a los hackers maliciosos un camino claro para acceder a cualquier información almacenada en las máquinas virtuales, además de controlar y ejecutar archivos en estas implementaciones vulnerables.

Si bien la falla no cuenta con parches de seguridad, se conocen algunas mitigaciones temporales, las cuales deben ser instaladas por los administradores de implementaciones vulnerables.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad