Ayer anunciamos la disponibilidad del nuevo Kernel Linux 4.2.3, quien llegaba con importantes mejoras y novedades en las interfaces de red. Poco después de la publicación de esta versión del Kernel, Canonical, la empresa responsable del desarrollo de Ubuntu, anunciaba la solución de dos vulnerabilidades críticas en sus dos sistemas operativos más modernos: Ubuntu 15.04 y Ubuntu 14.04 LTS, así como en sus diferentes sabores.

Esta vulnerabilidad se han parcheado en el kernel 3.19 de Ubuntu 15.04 y en el kernel 3.13 de 14.04. La vulnerabilidad parcheada podía causar problemas en la inicialización de la comunicación entre procesos (IPC), dando a piratas informáticos la oportunidad de realizar ataques DoS en los sistemas vulnerables. Este fallo puede permitir a un atacante finalizar procesos (por ejemplo, un software de seguridad) y ejecutar nuevos procesos con permisos totales de administrador o superusuario, pudiendo tomar el control del sistema afectado.

Explotando esta vulnerabilidad, un atacante podría conseguir permisos de root sobre el sistema afectado, ejecutar aplicaciones maliciosas con permisos totales, realizar ataques de Denegación de Servicio para tumbar ciertos procesos del sistema e incluso exponer la información personal de los usuarios a su alcance para recopilarla y robarla.

Canonical ha publicado los dos correspondientes boletines de seguridad, donde explica las vulnerabilidades que se han solucionado:

- USN-2761-1

- USN-2762-1

Desde Canonical instan a los usuarios a actualizar sus sistemas con los últimos parches lo antes posible, descargar así los parches de seguridad y poder seguir utilizando este sistema libre sin problemas.

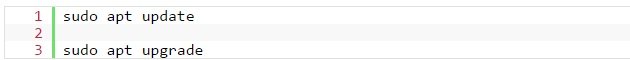

Recordamos que podemos actualizar el sistema operativo desde el gestor de actualizaciones del propio Ubuntu o tecleando en un terminal:

El propio sistema buscará nuevos paquetes, los descargará e instalará de forma automática sin que tengamos que intervenir en el proceso. Es posible que al tratarse de una actualización del kernel tengamos que reiniciar el sistema operativo, por lo que antes de empezar el proceso de actualización es recomendable guardar los trabajos y prepararnos para hacerlo lo antes posible.

Los usuarios de Ubuntu 14.10 y versiones anteriores a 14.04 (salvo 12.04) no recibirán estos parches de seguridad al no estar dentro del plan de soporte del sistema operativo. Los usuarios de 15.04 deberán actualizar a 15.10 tan pronto como se publique para garantizarse actualizaciones de seguridad hasta el lanzamiento de 16.04, distribución que vuelve a ser LTS.

Para comprobar si nuestro sistema operativo está actualizado debemos ejecutar en un terminal “uname -a” y veremos en el mismo los siguientes resultados:

- En Ubuntu 14.04 -> linux-image-3.13.0-65 (3.13.0-65.106)

- En Ubuntu 15.04 -> linux-image-3.19.0-30 (3.19.0-30.34)

Fuente:https://www.redeszone.net/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad