Sin ir más lejos en el día de ayer hablamos sobre una variante del troyano Dyre que verifica la cantidad de núcleos que poseen los procesadores de los equipos. Losciberdelincuentes cada vez son más astutos y quieren por todos los medios evitar que su software sea objeto de análisis, algo que han aplicado a otro troyano: Tinba.

Lo que buscan es que bajo ningún concepto elmalware se ejecute en una sandbox y pueda analizarse de forma detenida. Las amenazas cada vez son más complejas y el factor sorpresa es determinante a la hora de asegurar la expansión del virus haciendo uso de redes sociales, páginas web infectadas con el archivo o haciendo uso de mensajes spam.

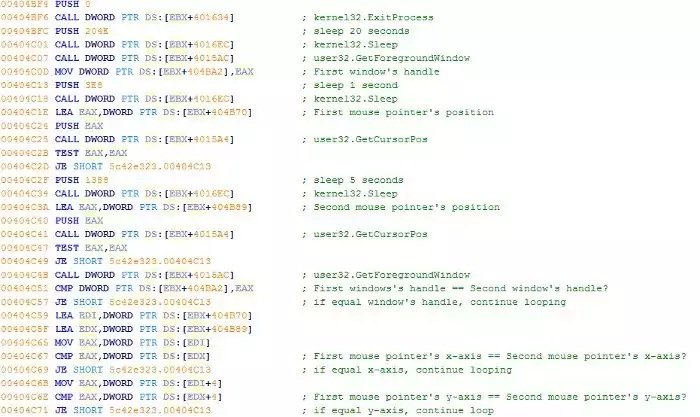

Para detectar en este caso las sandboxes los ciberdelincuentes analizan el comportamiento del punto del ratón y en qué ventana se realiza la actividad. El troyano realiza una llamada a una función que se encarga de devolver el estado de las ventanas con el fin de obtener el valor que describe este. Al comparar este valor obtenido con uno que él posee almacenado en una variable puede decidir si continuar con la ejecución o detenerla.

Tinba no posee novedades, o al menos en esta variante

Tiene sus orígenes en Tiny Banker y su primera aparición se produjo hace ya varios años, por lo tanto, pocas herramientas de seguridad (o ninguna) aún no están actualizadas para detectar su presencia. Expertos en seguridad creen que de no tener ninguna novedad, o al menos estar pendiente de implementarla en futuras variantes, los propietarios del malwareno se habrían tomado tantas molestias en crear esta variante que fuese capaz de comprobar si se está ejecutando en una sandbox o máquina virtual.

Esto obliga a los laboratorios y compañías desarrolladoras de productos de seguridad a esforzarse aún más e implementar mecanismos de “camuflaje” de sus software para evitar que la actividad de este y otros virus se inhiba y se pueda analizar.

Fuente:https://www.redeszone.net/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad