En 2010 un equipo computólogos de la Universidad de Cambridge demostró cómo el sistema de chip y PIN utilizado en muchas tarjetas de pago modernas puede ser anulado debido a que los sistemas POS aceptan cualquier PIN como válido; en ese entonces, la asosciación responsable de tarjetas EMV y la Asociación de Tarjetas del Reino Unido calificaron el ataque como “improbable”.

Después de todo, los investigadores utilizaron una tecnología de instalación voluminosa que tuvo que ser transportada en una mochila, pero resultó que un año más tarde, un ingeniero con sede en Francia encontró una manera menos obvia de realizar el ataque.

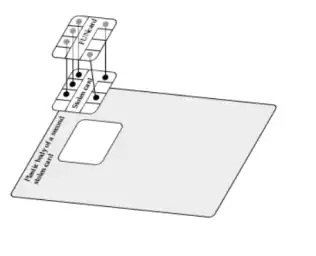

Esta persona soldó un chip Funcard con uno proveniente de una tarjeta robada, después insertó el ambos en el cuerpo de una segunda tarjeta robada.

El chip Funcard fue programado para interceptar y consultar el PIN de los sistemas de punto de venta y devolver una respuesta que dice que el PIN es correcto.

La tarjeta no se veía sospechosa y el chip “doble” aún permite insertar la tarjeta en los sistemas de punto de venta.

De esta manera, las tarjetas modificadas fueron utilizadas en Francia por un grupo de estafadores que fueron arrestados en 2011 y 2012, pues las utilizaban repetidamente en los mismos lugares.

Según la revista Wired, las autoridades francesas estiman que antes de ser arrestados, lograron gastar casi 600 mil euros.

Los aspectos técnicos del éxito de este enfoque fueron compartidos por un grupo de investigadores de la École Normale Supérieure (ENS) y la French Alternative Energies and Atomic Energy Commission (CEA). El grupo fue llamado para hacer el análisis forense de las tarjetas utilizadas por los delincuentes una vez que fueron aprehendidos.

Desde este descubrimiento, la EMVCo ha implementado medidas para impedir la explotación de las vulnerabilidades que llevan a este ataque, pero no lo compartirá con el público para que los delincuentes encuentren mayor dificultad al intentar pasar sobre las medidas aplicadas.

Fuente:https://www.seguridad.unam.mx/

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad