Médicos y pacientes de todo el mundo: ¡Cuidado! ¡Los cibercriminales tienen un nuevo miembro en la familia! Con tan solo un mes de edad, el ransomware ya ha conseguido cifrar los archivos de dos hospitales americanos y ha recaudado 17.000 dólares para sus creadores.

El nombre de este “recién nacido” es Locky, y ha ido ganando una rápida notoriedad a nivel mundial tras su nacimiento. ¿La razón? Porque infectó los informes médicos del centro médico Hollywood Presbyterian en Los Ángeles. Sí, el hospital se paralizó y finalmente pagó 17.000 dólares para recuperar sus informes.

La nueva víctima fue el Hospital Methodist en Henderson, Kentucky. Se trata de un centro de cuidados intensivos con 217 camas. Para detener la infección, el hospital tuvo que apagar todos los ordenadores de su red. La administración del hospital está cooperando con el FBI y revisando uno por uno cada dispositivo. Algunos de los datos podrán recuperarse mediante las copias de seguridad. En comparación con los ataques de hospitales anteriores, este solo pidió un rescate de 1.600 dólares. Sin embargo, los funcionarios del Hospital Methodist han declarado que solo pagarán en caso de que empeore la situación.

Las aventuras de Locky en Kentucky empezaron con una carta, como suele hacerlo. El pasado viernes, un empleado del hospital recibió un correo de spam y abrió el archivo adjunto que descargó el ransomware desde el servidor de los criminales, dejando entrar a Locky en su red. El troyano rápidamente copió todos los datos del dispositivo, los cifró y eliminó los originales. A su vez, Locky comenzó su viaje a través de la red corporativa del hospital, y solo pudo ser detenido al apagar todos los ordenadores.

Anteriormente, Locky se distribuía a través de documentos con script malicioso que descargaba el troyano desde servidores remotos. Después, los criminales modificaron su táctica y cambiaron a carpetas comprimidas con JavaScript, descargando también el troyano desde sus servidores y ejecutándolo. La mayoría de las cartas maliciosas estaban en inglés, pero también había correos electrónicos escritos en dos idiomas simultáneamente.

Según Kaspersky Security Network, Locky suele atacar en mayor proporción a usuarios de Alemania, Francia, Kuwait, India, Estados Unidos, Italia, España y México. Hasta donde sabemos, este troyano no está interesado en los usuarios de Rusia y los países de la Comunidad de Estados Independientes.

Cabe destacar que Locky es un troyano muy curioso, ya que recopila estadísticas detalladas sobre cada víctima, lo que es muy inusual para un ransomware. Este entusiasmo puede deberse a los intereses monetarios de los criminales: esta actividad los ayuda a determinar el valor de los archivos cifrados para poder pedir rescates individuales y obtener un mayor beneficio.

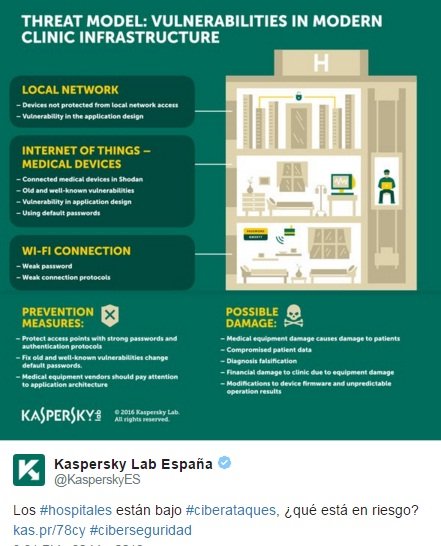

Seguramente, Locky no fue creado para atacar instituciones médicas concretamente. Los expertos en seguridad están seguros de que los criminales cazarán a cualquier usuario que dependa en gran parte de sus datos, como los abogados, los funcionarios médicos, los arquitectos, etc.

En resumen, las soluciones de Kaspersky Lab protegen a los usuarios contra Locky en varios niveles de defensa multicapa:

- El módulo anti-spam detecta correos electrónicos maliciosos enviados por los cibercriminales.

- Los antivirus integrados en el correo electrónico y los archivos detectan la transferencia de scripts y advierten al usuario. Nuestras soluciones detectan estos scripts como: Trojan-Downloader.MSWord.Agent, Trojan-Downloader.JS.Agent y HEUR:Trojan-Downloader.Script.Generic.

- El antivirus para archivos reconoce los archivos ejecutables y advierte al usuario de que Trojan-Ransom.Win32.Locky ha sido detectado.

- El módulo de agente del sistema de Kaspersky Internet Security encontrará incluso muestras del ransomware Locky y notificará al usuario de su detección con el nombre de PDM:Trojan.Win32.Generic. Además, no permitirá que el troyano cifre los archivos de tu disco duro, así que no habrá ransomware que pueda robar o cifrar tus datos para pedirte dinero.

Fuente:https://blog.kaspersky.es

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad