Maltrail es un sistema de detección de tráfico malicioso, que utiliza listas públicas (listas negras) que contienen pistas maliciosas y generalmente sospechosas, junto con pistas estáticas compiladas a partir de varios informes AV y listas personalizadas definidas por el usuario, donde puede ser cualquier cosa, desde el nombre de dominio (por ejemplo “zvpprsensinaix.com” para el malware Banjori), URL (por ejemplo, “https://109.162.38.120/harsh02.exe” para el ejecutable malicioso conocido), dirección IP (por ejemplo, 185.130.5.231 para el atacante conocido) o valor del encabezado User-Agent de HTTP (“sqlmap” herramienta de inyección de SQL y de adquisición de bases de datos). Además, utiliza mecanismos heurísticos avanzados que pueden ayudar en el descubrimiento de amenazas desconocidas (por ejemplo, nuevo malware).

Maltrail se basa en la arquitectura Trafico->Sensor<->Servidor<->Cliente. El sensor es un componente autónomo que se ejecuta en el nodo de monitorización (por ejemplo, una plataforma Linux conectada pasivamente al puerto SPAN/mirroring o transparente en un puente Linux) o en la máquina autónoma (por ejemplo, Honeypot) donde “monitoriza” la lista negra (es decir, nombres de dominio, URLs y / o Ips). En caso de una coincidencia positiva, envía los detalles del evento al servidor(central) donde se almacenan dentro del directorio de registro apropiado (descrito en la configuración). Si el Sensor se está ejecutando en la misma máquina que servidor (configuración predeterminada), los registros se almacenan directamente en el directorio de registro local. De lo contrario, se envían a través de mensajes UDP al servidor remoto (descrito en la sección configuración).

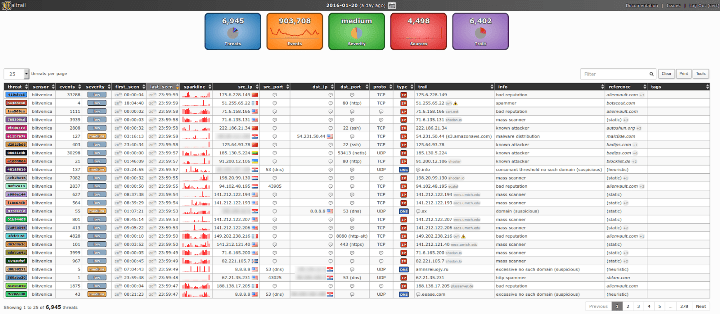

La función principal del servidor es almacenar los detalles de los eventos y proporcionar soporte de fondo para la aplicación web de informes. En la configuración predeterminada, el servidor y el sensor se ejecutarán en la misma máquina. Por lo tanto, para prevenir posibles interrupciones en las actividades de los sensores, la parte de informe de front-end se basa en la arquitectura “Fat client” (es decir, todos los datos de post-procesamiento se realiza dentro de la instancia del navegador web del cliente). Los eventos (es decir, entradas de registro) para el período elegido (24h) se transfieren al cliente, donde la aplicación web de reporte es la única responsable de la parte de presentación. Los datos se envían hacia el cliente en trozos comprimidos, donde se procesan secuencialmente. El informe final se crea en una forma muy condensada, prácticamente permitiendo la presentación de un número prácticamente ilimitado de eventos.

Casos reales detectados:

Exploraciones de masivas.

Las exploraciones masivas son un fenómeno bastante común en el que individuos y organizaciones se dan el derecho de explorar todo el rango de IP 0.0.0.0/0 (es decir, Internet entero) diariamente, con descargo de responsabilidad. Entonces se debe contactar con ellos en privado para ser excluido de las exploraciones futuras.Para empeorar las cosas, organizaciones como Shodan y ZoomEye ofrecen todos los resultados disponibles (a otros posibles atacantes) a través de su motor de búsqueda. Un comportamiento más común es el escaneo de todo el rango de IP 0.0.0.0/0 (es decir, Internet) en la búsqueda de un puerto en particular (por ejemplo, el puerto TCP 443, ataque Heartbleed).

Atacantes anónimos.

Para detectar a los posibles atacantes escondidos detrás de la red de anonimato de Tor , Maltrail utiliza listas de nodos de salida de Tor públicamente disponibles.

Ataques a servicios.

Un caso bastante similar al anterior es cuando un atacante previamente marcado en la lista negra intenta acceder a un servicio particular (por ejemplo, no HTTP (s)) en el rango deuna organización de manera bastante sospechosa (es decir, 1513 intentos de conexión en menos de 15 minutos).

Malware.

En caso de intentos de conexión procedentes de computadoras infectadas dentro de una organización hacia servidores C&C ya conocidos.

Búsquedas de dominio sospechoso.

Maltrail utiliza la lista estática de dominios de TLD que se sabe que están comúnmente involucrados en actividades sospechosas. La mayoría de estos dominios de TLD vienen de registradores de dominio gratuitos (por ejemplo, Freenom), por lo que deben estar bajo un mayor escrutinio. Utiliza una lista estática de los llamados “dominios dinámicos” que se usan frecuentemente en actividades sospechosas (por ejemplo, para servidores C & C de malware que a menudo cambian las direcciones IP del destino). Además, Maltrail utiliza una lista estática de dominios relacionados con “Tor” que también se usan frecuentemente en actividades sospechosas (por ejemplo, malware que contacta a los servidores C&C utilizando los servicios de Tor2Web).En el caso de malware antiguo y obsoleto que se encuentra sin ser detectado en los equipos internos infectados de la organización, suele haber un “fenómeno” en el que el malware intenta contactar permanentemente con el dominio del servidor C&C sin ninguna resolución DNS.

Solicitud de información de IP sospechosa.

Muchos malware utilizan algún tipo de servicio de información de IP (por ejemplo, ipinfo.io) para averiguar la dirección IP de Internet de la víctima. En el caso de regulares y especialmente en horas de fuera de la oficina, este tipo de solicitudes deben ser monitoreadas de cerca.

Descarga directa de archivos sospechosos.

Maltrail rastrea todos los intentos sospechosos de descarga directa de archivos (por ejemplo, las extensiones de archivo “.apk”, “.exe” y ”.scr”). Esto puede desencadenar un montón de falsos positivos, pero eventualmente podría ayudar en la reconstrucción de la cadena de infección (Nota: los proveedores de servicios legítimos, como Google, suelen usar HTTPS cifrado para realizar este tipo de descargas).

Solicitudes HTTP sospechosas.

En caso de solicitudes sospechosas procedentes de escáneres de seguridad de aplicaciones web externas (por ejemplo, búsqueda de vulnerabilidades SQLi, XSS, LFI, etc.) y o intentos maliciosos del usuario interno hacia sitios web desconocidos, podrían encontrarse amenazas como el caso real de Atacantes tratando de explotar las vulnerabilidades de CMS CVE-2015-7297, CVE-2015-7857 y CVE-2015-7858 de Joomla!.

Exploración de puertos.

En caso de demasiados intentos de conexión hacia una cantidad considerable de puertos TCP diferentes, Maltrail advertirá sobre el escaneo de puertos potenciales, como resultado de su detección de mecanismo heurístico.

Agotamiento de recursos DNS.

Un ataque DDoS popular contra la infraestructura de los servidores web es el agotamiento de recursos de su servidor DNS (principal) mediante la realización de consultas de recursión de DNS válidas para nombres de subdominio aleatorio (pseudo) (por ejemplo, abpdrsguvjkyz.www.dedeni.com ).

Fuga de datos.

Los programas diversos (especialmente móviles) presentan un comportamiento de tipo malware (similar) en el que envían datos potencialmente confidenciales. Maltrail intentará capturar tal comportamiento.

Falsos positivos

Como en todas las demás soluciones de seguridad, Maltrail es propenso a “falsos positivos”. En este tipo de casos, Maltrail (especialmente en caso de amenazas sospechosas) registrará el comportamiento de un usuario regular y lo marcará como malicioso y sospechoso.

Fuente:https://www.gurudelainformatica.es/2017/06/sistema-de-deteccion-de-trafico.html

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad