Artemisa es un software honeypot VoIP específico para SIP, diseñado para conectarse a un dominio VoIP, como agente de usuario de servicios, con el fin de, detectar actividad sospechosa en tiempo real. Se registra en múltiples cuentas SIP, que no representan a suscriptores reales, en uno o más proveedores de servicios VoIP y graba los ataques entrantes. Además, Artemisa puede desempeñar un gran papel, en el ajuste, en tiempo real de las políticas de seguridad, en el despliegue de dominio VoIP (por ejemplo, el establecimiento de normas en un servidor de seguridad para prohibir IPs o en el PBX VoIP para prohibir llamadas).

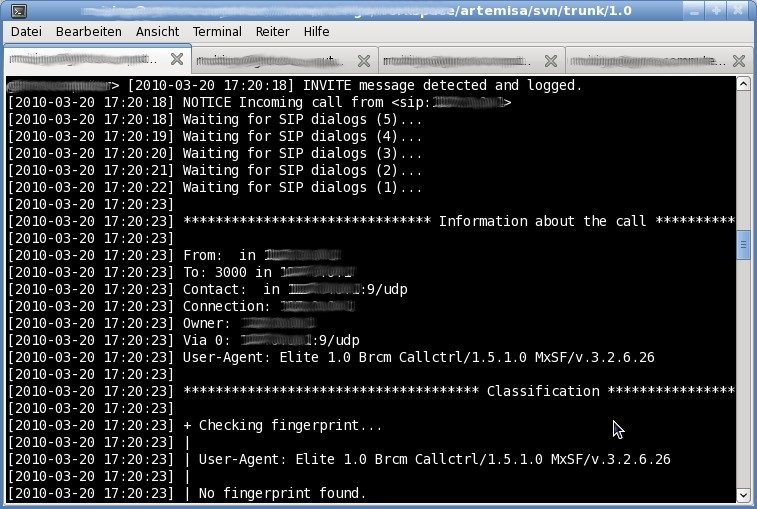

Artemisa se basa en el análisis de los mensajes SIP, examinando los datos encontrados en los mensajes y de acuerdo con los resultados obtenidos por varias verificaciones, Artemisa clasifica el mensaje. Esta clasificación puede ser: herramienta de ataque, escaneo, generador de llamada, SPIT…

Sólo se tiene que ejecutar Artemisa en una máquina dentro de un dominio y configurar lo con el fin de dejar que se registre al menos con una extensión a servidor de registro SIP de su dominio. Es recomendable implementar Artemisa en una máquina virtual con el fin de no comprometer una máquina física. Cuando se reciba una llamada y este dirigida a Artemisa (por supuesto, el intruso no sabe de su existencia). Artemisa responde a la llamada, y al mismo tiempo lo investiga. Una vez finalizada la investigación, se muestra el informe de los resultados en pantalla y la envía por e-mail (si está configurado).

Características principales de Artemisa:

- Puede grabar las llamadas, útil para detectar y analizar SPIT.

- Genera informes por correo electrónico de la actividad detectada.

- Tiene modos configurables de trabajo en función de la conducta.

- Es de código abierto.

- Tiene un mecanismo de detección de SPIT.

- Puede tomar acciones basadas en detección de intrusos conocidos.

- Detecta INVITE flooding.

- Detecta OPTIONS flooding.

- Genera informes por e-mail cuando se recibe una llamada.

Una vez realizado el informa para detectar posibles amenazas hay que fijarse en los siguientes aspectos:

- Buscas fingerprints que correspondan a una herramienta conocida de ataques VoIP.

- Comprobar si en los nombres de dominio que se encuentran en los mensajes SIP se puede obtener algo de información pública acerca de ellos.

- Comprobar los puertos SIP de la llamada entrante corresponden.

- Comprobar los puertos de comunicación están abiertos.

- Comprobar si la petición URI esta dirigida al honeypot.

- Comprobar la llamada recibida envía los ACK correctos

Fuente:https://www.gurudelainformatica.es/

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad