Investigadores de Trend Micro identificaron un conjunto de aplicaciones móviles disponibles en Google Play Store realizando tareas maliciosas en segundo plano, incluyendo el robo de credenciales de usuario y detalles bancarios de usuarios de Android. Algunas de estas aplicaciones tienen casi 100,000 descargas, por lo que el alcance del problema es considerable.

En total, el análisis reveló la detección de 200 aplicaciones maliciosas que ocultan código de peligrosas variantes de malware, capaces de poner en serios aprietos a los usuarios de los dispositivos afectados.

Herramientas simples, problemas complejos

Una de las principales amenazas identificadas es Facestealer, una variante de spyware capaz de robar credenciales de acceso a Facebook, permitiendo posteriores campañas de phishing, ingeniería social y publicidad invasiva. Facestealer es actualizado constantemente y existen múltiples versiones, lo que facilita su entrada a Play Store.

Daily Fitness OL se describe como una herramienta fitness, ofreciendo rutinas de ejercicio y videos demostrativos. Aunque no parece haber nada malo con esta aplicación, un análisis a profundidad demuestra que el código de la app oculta una carga del spyware Facestealer.

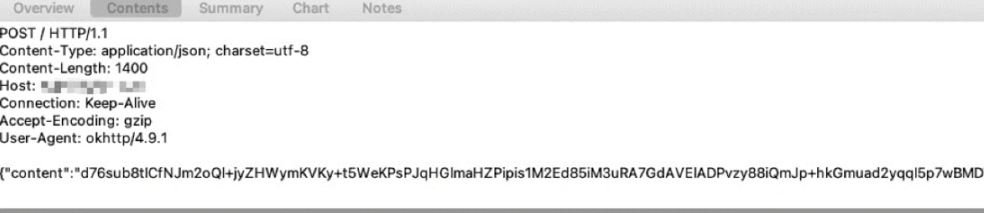

Cuando un usuario abre esta aplicación, se envía una solicitud a hxxps://sufen168.space/config para descargar su configuración cifrada. Esta configuración envía al usuario un mensaje solicitando iniciar sesión en Facebook, después de lo cual la aplicación inicia un WebView para cargar una URL maliciosa. Posteriormente, se inyecta un fragmento de código JavaScript en el sitio web cargado, lo que permite el robo de las credenciales del usuario.

Una vez que el usuario ingresa en su cuenta de Facebook, la aplicación recopila las cookies y el spyware cifra la información recolectada para enviarla a un servidor remoto.

Otras apps maliciosas, como Enjoy Photo Editor o Panorama Camera, también ocultan cargas de Facestealer y cuentan con un proceso de ataque muy similar, aunque pueden variar en algunas etapas o métodos.

Riesgo para inversores de criptomoneda

Los expertos también identificaron más de 40 apps fraudulentas de criptomoneda haciéndose pasar por herramientas legítimas, incluso tomando su imagen o usando nombres similares. Los desarrolladores de estas herramientas buscan que los usuarios afectados compren supuestas versiones Premium a altos costos con anuncios falsos.

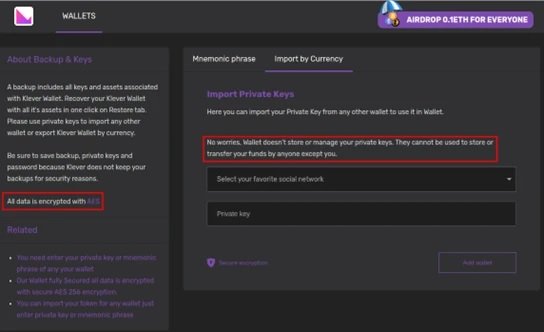

Herramientas como “Cryptomining Farm Your Own Coin” no demuestran conductas invasivas incluso en entornos de prueba, por lo que evaden eficazmente los mecanismos de seguridad en Play Store. No obstante, al tratar de conectar una billetera Bitcoin a esta aplicación, aparece un mensaje solicitando al usuario ingresar su calve privada, una clara alerta de que algo está mal.

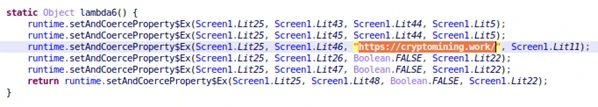

Una muestra del código fue desarrollada utilizando Kodular, una suite en línea gratuita para el desarrollo de aplicaciones móviles. Trend Micro señala que la mayoría de las apps falsas de criptomoneda utilizan el mismo marco de trabajo.

La aplicación analizada solo carga un sitio web y ni siquiera cuenta con capacidades para simular procesos de minado o transacciones de criptomoneda.

En el sitio web cargado se menciona a los usuarios que pueden participar en un proyecto de minado en la nube con el fin de atraerlos al verdadero inicio del ataque. A continuación, los actores de amenazas piden a los usuarios vincular una billetera digital a este sitio web, en un intento de recolectar claves privadas, lo que además se procesa sin cifrado alguno.

Si bien las aplicaciones maliciosas fueron reportadas a Google y ya han sido eliminadas de la tienda oficial, los investigadores consideran que la compañía debe mejorar considerablemente las medidas de seguridad en Play Store, pues muchos desarrolladores de aplicaciones maliciosas siguen encontrando métodos para evadir la seguridad del repositorio de apps, poniendo en riesgo amillones de usuarios.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad