Especialistas en seguridad móvil de IMB Trusteer han confirmado la reaparición de BrazKing, un troyano bancario para dispositivos Android distribuido a través de aplicaciones de terceros y que emplea una compleja campaña de phishing SMS para atraer a las posibles víctimas. Según los investigadores, esta nueva iteración permite al malware operar de forma casi inadvertida, evitando solicitar demasiados permisos en el sistema objetivo.

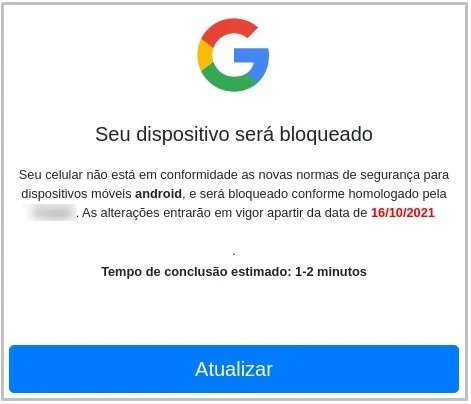

Si los usuarios hacen clic en los enlaces adjuntos a los SMS, serán redirigidos a sitios web con certificado HTTPS en los que se advierte a la víctima que su versión de Android está desactualizada, por lo que ofrecen la descarga de una APK para realizar una supuesta actualización.

Cuando los usuarios descargan esta APK, el troyano se instalará en el dispositivo y solicitará permiso para acceder al “Servicio de Accesibilidad”. El compromiso de esta característica permite a los actores de amenazas tomar capturas de pantalla y registrar las pulsaciones del teclado sin solicitar acceso a otras funciones del sistema.

Además de las tareas mencionadas, los hackers usan el Servicio de Accesibilidad para otras actividades, incluyendo:

- Manipulación de aplicaciones bancarias en una función similar a un troyano de acceso remoto (RAT)

- Acceso a mensajes SMS sin el permiso android.permission.READ_SMS, lo que permitiría acceder a tokens de autenticación multifactor

- Acceso a lista de contactos sin el permiso android.permission.READ_CONTACTS

Otra característica destacada de BrazKing es su capacidad para evadir una función de seguridad en Android 11 que impide que las aplicaciones en Google Play accedan a la lista de apps instaladas en un dispositivo. Los atacantes pueden mostrar pantallas falsas en forma de una URL desde el servidor malicioso en una ventana de vista web, agregada desde el Servicio de Accesibilidad.

Los expertos creen que la evolución de BrazKing es una muestra de la capacidad de adaptación de los cibercriminales, ya que han logrado una herramienta capaz de interceptar toda clase de información confidencial sin apenas solicitar permisos.

La posibilidad de interceptar tokens de autenticación y otros códigos de verificación sin duda pone en un severo riesgo a los usuarios afectados. Al igual que en otras campañas de hacking que parten del phishing, la mejor protección es ignorar los mensajes sospechosos y no instalar aplicaciones desde fuentes no oficiales.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad