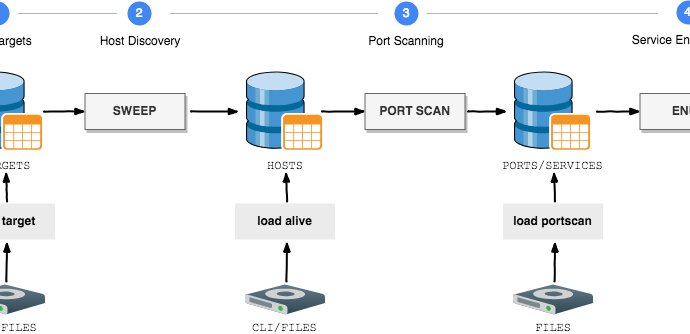

Cómo automatizar la fase inicial de pentesting

En el pentesting se utilizan diferentes técnicas manuales y automáticas según la aplicación web que se esté analizando. Los pentesters tratarán de encontrar las vulnerabilidades de seguridad en el códigoLEER MÁS