Un nuevo ransomware basado en las películas de terror Annabelle. Descubierto por un investigador de seguridad cibernética. Annabelle Ransomware, incluye terminar numerosos programas de seguridad, deshabilitar Windows Defender, apagar el firewall, encriptar archivos, tratar de propagar a través de unidades USB, hacerlo para que no pueda ejecutar una variedad de programas, y luego sobrescribe el registro maestro de arranque de la computadora infectada con un cargador de arranque.

Un grupo de investigadores de seguridad de datos, fue capaz de extraer el código fuente del ejecutable lo que ayuda a entender lo que hace este programa.

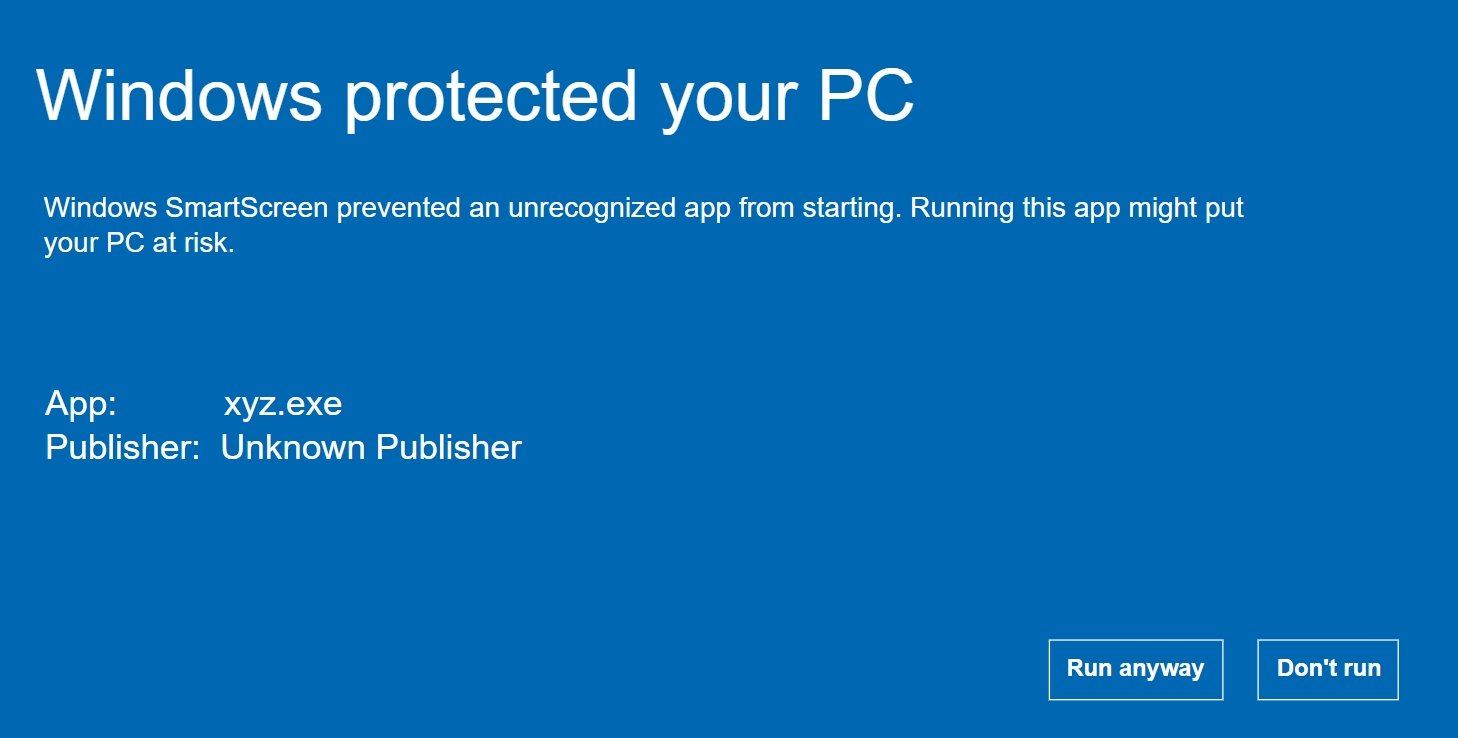

Cuando se ejecute por primera vez, Annabelle se configurará para iniciarse automáticamente cuando inicie sesión en Windows. Luego finaliza una variedad de programas como Process Hacker, Process Explorer, Msconfig, Task Manager, Chrome y más.

Posteriormente, configura las entradas de registro de Ejecución de archivos de imagen para que no pueda iniciar una variedad de programas como los enumerados anteriormente y otros como Notepad ++, Bloc de notas, Internet Explorer, Chrome, Opera, bcdedit y muchos más.

El ransomware intentará expandirse utilizando archivos autoru.inf. Un experto en seguridad cibernética nos dice que este método es bastante inútil cuando se trata de versiones más nuevas de Windows que no admiten una función de reproducción automática.

Después, comenzará a encriptar la computadora con una clave estática. Al encriptar archivos, agregará la extensión .ANNABELLE al nombre del archivo encriptado.

Luego reiniciará la computadora y cuando el usuario inicie sesión, se mostrará la pantalla de bloqueo. La pantalla de bloqueo tiene un botón de créditos que, al hacer clic, muestra la pantalla a continuación que indica que un desarrollador llamado iCoreX0812 creó el programa y una forma de contactarlos en Discord.

Como toque final, el desarrollador decidió ejecutar también un programa que reemplaza el registro de inicio maestro de la computadora infectada para que muestre una pantalla de “accesorios” cuando la computadora se reinicia.

Un especialista en seguridad cibernética comento que, en general este ransomware fue desarrollado para ser un PITA y para mostrar las habilidades del desarrollador en lugar de generar realmente pagos de rescate.

Este ransomware se basa en Stupid Ransomware y es fácilmente descifrable. Como utiliza una clave estática, se puede actualizar su StupidDecryptor para descifrar esta variante.

Al reemplazar el MBR, ejecutar Rkill en modo seguro para limpiar las entradas de registro de IFEO, usar StupidDecryptor para descifrar los archivos y luego algunos escaneos de seguridad de datos para eliminar los remanentes, debería poder hacer que su computadora vuelva a la normalidad.

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad