Expertos en ciberseguridad reportan la detección de al menos cuatro fallas en la función BIOSConnect de Dell SupportAssist, cuya explotación permitiría a los actores de amenazas desplegar código remoto en los dispositivos afectados. Cabe señalar que este software está preinstalado de forma predeterminada en la mayoría de equipos Dell que ejecutan sistemas Windows, además de que BIOSConnect permite la actualización remota del firmware y algunas funciones de recuperación del sistema operativo.

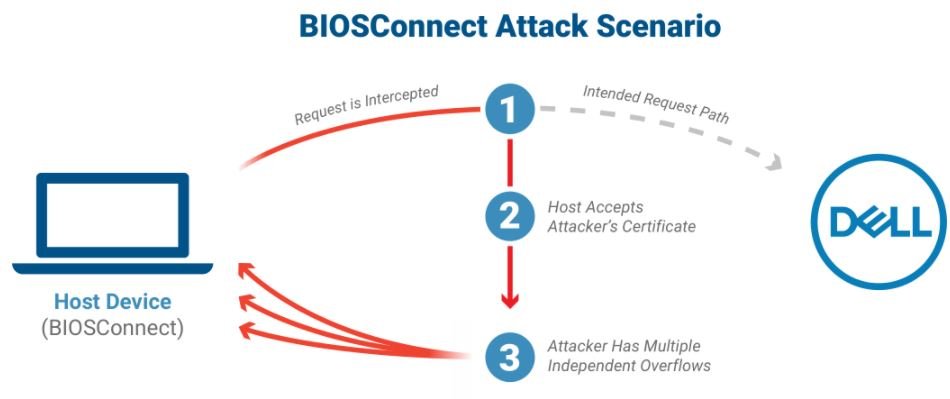

Este conjunto de fallas recibió un puntaje de 8.3/10 en la escala del Common Vulnerability Scoring System (CVSS), y su explotación permitiría a los hackers remotos con privilegios en el sistema objetivo hacerse pasar por un servicio oficial de Dell con el fin de tomar control del proceso de arranque del sistema operativo y así romper cualquier control de seguridad habilitado. Hasta el momento no se han detectado intentos de explotación activa o un ataque funcional para el abuso de estas fallas.

El reporte fue presentado por la firma de seguridad Eclypsium, cuyos investigadores aseguran que el problema reside en al menos 129 dispositivos Dell, incluyendo computadoras de escritorio, laptops y tabletas electrónicas empleadas por casi 130 millones de usuarios en todo el mundo.

Las fallas fueron descritas como una conexión TLS insegura desde BIOS a Dell (CVE-2021-21571) y tres errores de desbordamiento (identificados como CVE-2021-21572, CVE-2021-21573 y CVE-2021-21574). Todas las vulnerabilidades son independientes y su explotación permitiría múltiples escenarios de riesgo, incluyendo la ejecución de código arbitrario en BIOS.

Por seguridad, los expertos de Exlypsium recomiendan a los usuarios actualizar el BIOS/UEFI de los sistemas afectados, además de emplear un método alternativo a BIOSConnect para la instalación de las actualizaciones lanzadas por Dell. Un reporte detallado sobre estos hallazgos está disponible en las plataformas oficiales de la compañía.

Mientras que CVE-2021-21573 y CVE-2021-21574 no requieren que los usuarios realicen acciones adicionales, las fallas restantes requieren forzosamente la instalación de las actualizaciones para Dell ClientBIOS para mitigar el riesgo de explotación.

Finalmente, se recomienda a los usuarios que no puedan actualizar sus sistemas en breve pueden inhabilitar BIOSConnect desde la página de configuración del BIOS o usando Dell Command | Configure, la herramienta de administración remota del sistema.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad