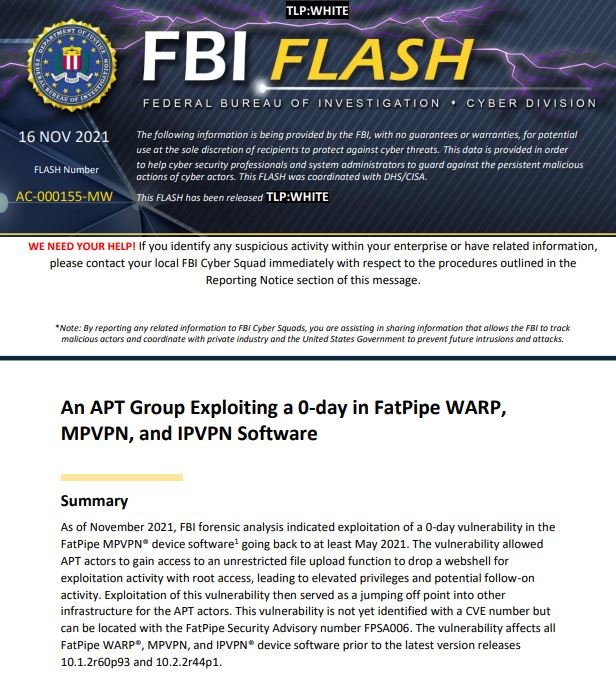

El Buró Federal de Investigaciones (FBI) emitió un comunicado alertando sobre la detección de una vulnerabilidad día cero en los productos FatPipe, la cual ha sido explotada activamente durante gran parte de 2021. La compañía confirmó que los productos afectados son los dispositivos WARP, MPVPN e IPVPN.

Al parecer, la vulnerabilidad existe debido a la ausencia de verificación de entrada y validación para ciertas solicitudes HTTP, lo que permite a los actores de amenazas enviar solicitudes HTTP especialmente diseñadas a un dispositivo vulnerable. FatPipe dice que el error reside en su interfaz de administración web y podría explotarse para cargar archivos en cualquier ubicación del sistema de archivos. La falla aún no ha recibido un identificador CVE ni se le ha asignado un puntaje según el Common Vulnerability Scoring System (CVSS).

La Agencia señala que los actores de amenazas han explotado esta falla con el fin de inyectar un webshell que proporciona acceso root a un dispositivo vulnerable. Según el FBI, estos ataques funcionaron como un punto de partida hacia actividades maliciosas posteriores: “Los actores de amenazas habrían explotado este acceso SSH para enrutar el tráfico malicioso a través de los dispositivos comprometidos”, señalan los investigadores.

Finalmente, los actores de amenazas realizaron una depuración de los sistemas afectados con el fin de ganar persistencia y seguir operando sin ser detectados.

FatPipe ha confirmado que la falla fue abordada exitosamente, por lo que se recomienda a los usuarios de WARP, MPVPN e IPVPN actualizar a las versiones 10.1.2r60p93 y 10.2.2r44p1 del software con el que estos dispositivos operan.

Por el momento se desconocen soluciones alternativas a esta falla, aunque algunos expertos mencionan que deshabilitar el acceso a la IU en las interfaces WAN y la configuración de listas de acceso en la interfaz web podrían resultar métodos de mitigación funcionales; aún así, aplicar las actualizaciones oficiales sigue siendo la principal recomendación de seguridad.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad