Un reciente reporte menciona que el Web Application Firewall (WAF) desarrollado por Cloudflare es vulnerable a ataques de omisión de reglas. Los sitios web protegidos con WAF bloquean los ataques basados en vulnerabilidades de denegación de servicios (DoS) o scritps entre sitios (XSS), por lo que esta falla representa un riesgo considerable.

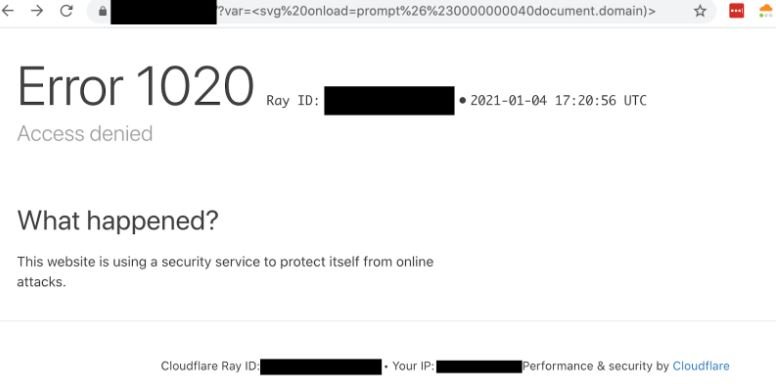

Jackson Henry, investigador de ciberseguridad, compartió un método para crear una etiqueta HTML SVG con el fin de activar una prueba de concepto (PoC) para una falla XSS en sitios web protegidos con Cloudflare WAF. Aunque la carga útil mostrada en la PoC es equivalente a <svg onload = alert (“1”)>, agregando algunos caracteres codificados hace que la carga útil pueda esquivar los mecanismos de protección.

El experto señala que este método de ataque XSS en particular se conoce públicamente desde al menos el 4 de junio de 2019. Esta clase de ataques parece volverse más común cada día, incluso es posible buscar en Internet tácticas similares.

Otras fallas como las inyecciones SQL, ejecución remota de código o errores de deserialización podrían generar un daño mucho mayor. Los administradores de sistemas deben recordar que Cloudflare ofrece medidas de protección complementarias, por lo que una carga útil capaz de esquivar WAF no garantiza el éxito de un ataque; si el código de backend del sitio web objetivo cuenta con las medidas de seguridad adecuadas, es poco probable que el atacante logre sus objetivos.

Sobre este reporte, Henry mencionó a la comunidad de la ciberseguridad: “Ninguna organización debería depender solamente de herramientas como WAF para proteger sus sistemas; los mecanismos de protección contra ataques XSS, SQL y otros deberán implementarse junto con el WAF de su elección”.

Finalmente, el experto señala que establecer configuraciones altamente restrictivas en el WAF podría generar falsos positivos, algo poco deseable para las operaciones de cualquier organización.

Sobre estos reportes, un representante de Cloudflare mencionó: “Valoramos cualquier reporte de esta naturaleza, ya que nos ayudan a mejorar nuestras capacidades; si bien esta clase de omisiones no se consideran vulnerabilidades, conocer su comportamiento nos ayuda a bloquear potenciales ataques”.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad