Hace unas semanas Microsoft se comunicó con un grupo reducido de clientes Azure para informarles que podrían verse afectados por una vulnerabilidad recientemente descubierta e identificada como NotLegit, que expuso el código fuente de las aplicaciones web Azure al menos desde septiembre de 2017.

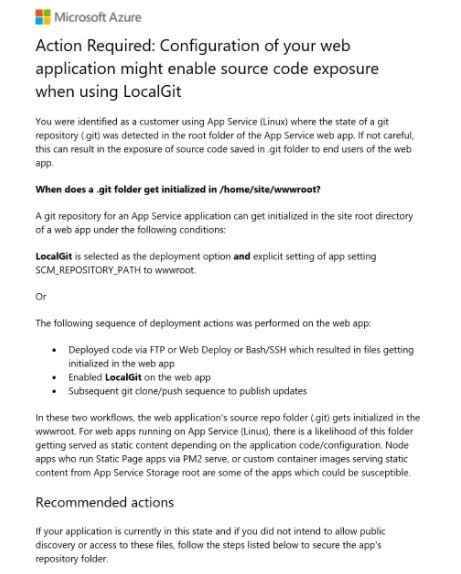

La falla, identificada por los investigadores de Wiz, fue descrita como un comportamiento predeterminado inseguro en Azure App Service, lo que expone el código fuente de las aplicaciones de cliente escritas en PHP, Python, Ruby o Node, que se implementaron usando “Local Git”. Aunque hasta el momento no hay nada confirmado, es altamente probable que este error haya sido explotado activamente.

Azure cuenta con soporte para varios métodos para implementar código fuente en App Service, incluido “Local Git”. Este método permite a los desarrolladores iniciar un repositorio de Git local dentro del contenedor de Azure App Service que les permite enviar su código directamente al servidor. Solo los clientes que seleccionaron la opción “Local Git” para implementar sus sitios web desde un repositorio de Git alojado en el mismo servidor de Azure se veían expuestos a esta falla.

En su alerta, Microsoft menciona que el problema se presenta cuando se combina la función vulnerable con una aplicación configurada para ofrecer contenido estático, lo que hace posible que otros descarguen archivos que no estarían públicamente disponibles en condiciones convencionales.

Sobre la explotación en escenarios reales, los investigadores de Wiz creen que esto es altamente posible, ya que durante sus pruebas implementaron una aplicación de Azure App Service vulnerable y la vincularon a un dominio web no utilizado; apenas un par de días después ya habían detectado algunos intentos de acceso al contenido de la carpeta de código fuente en los recursos expuestos.

Microsoft corrigió la falla actualizando todas las imágenes PHP para impedir que el servicio de la carpeta .git trabaje como contenido estático, mitigando el acceso indebido al código fuente. La compañía tecnológica también otorgó a Wiz una recompensa de $7,500 USD por la presentación de este error.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad