Los usuarios de sistemas Linux en ocasiones no están al tanto de todas las herramientas y funciones en el sistema. Pensando en esta situación, los especialistas en informática forense del Instituto Internacional de Seguridad Cibernética (IICS) enlistaron los 10 mejores comandos de Linux para tareas de administración de sistemas, monitoreo de redes y otras tareas.

Como de costumbre, le recordamos que este material fue elaborado con fines exclusivamente informativos, por lo que IICS no se hace responsable del mal uso que pudiera darse a esta información.

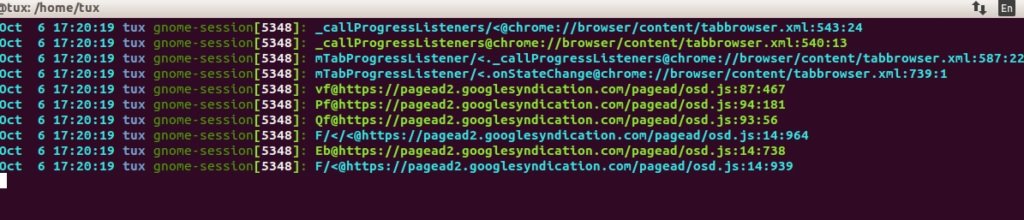

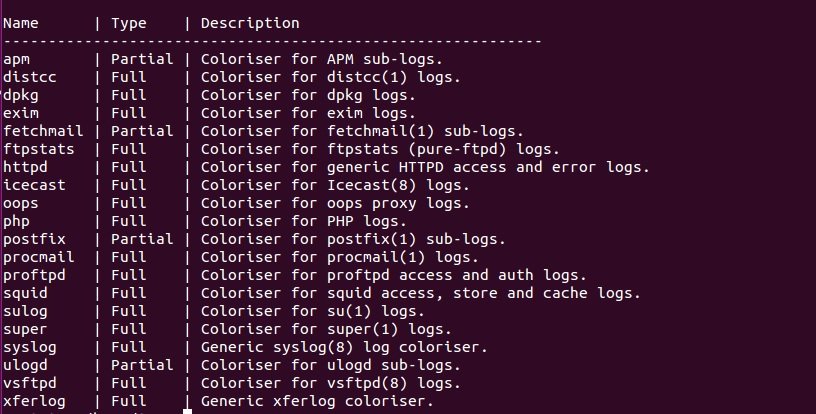

CCZE

Esta es una herramienta para decorar registros del sistema.

$ apt-get install ccze

Ejemplos:

$ tailf / var / log / syslog | ccze

Lista de módulos:

$ ccze –l

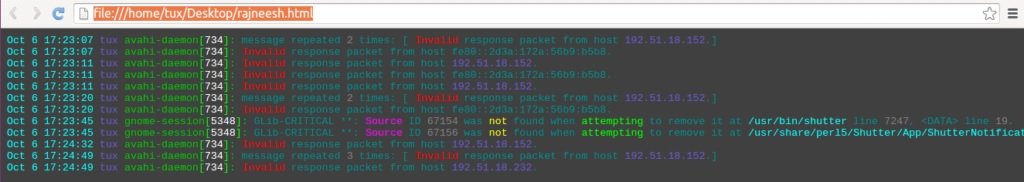

Guardar el registro en formato HTML:

tailf / var / log / syslog | ccze -h> /home/tux/Desktop/rajneesh.html

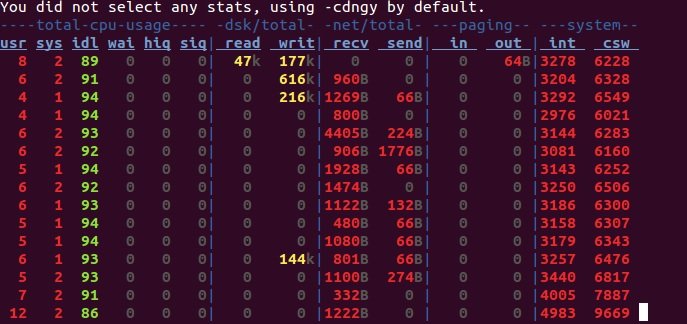

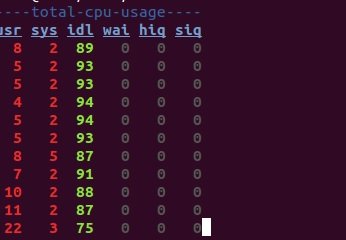

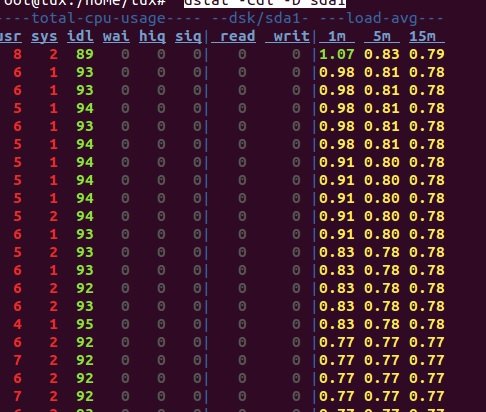

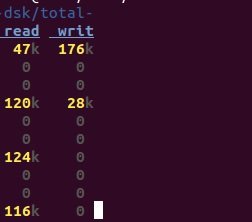

DSTAT

Acorde a los expertos en informática forense, esta es una herramienta flexible que se puede utilizar para monitorear la memoria, los procesos, las redes y más. No es un mal reemplazo para ifstat, iostat, dmstat y herramientas similares.

$apt-get install dstat

Información detallada sobre el procesador, el disco duro y la red:

$ dstat

Solo información del procesador:

$ dstat –c

Más información sobre el procesador:

$ dstat -cdl -D sda1

Información del disco:

$ dstat –d

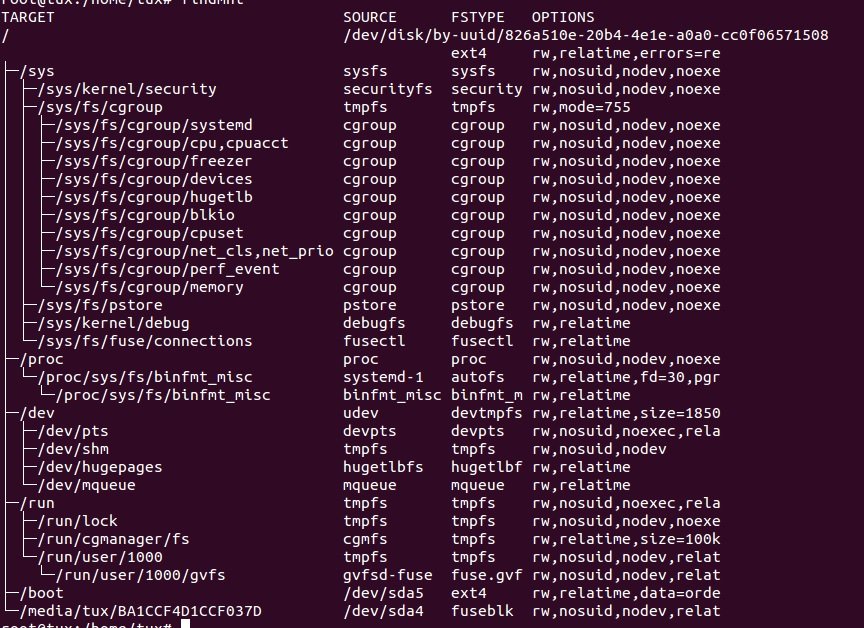

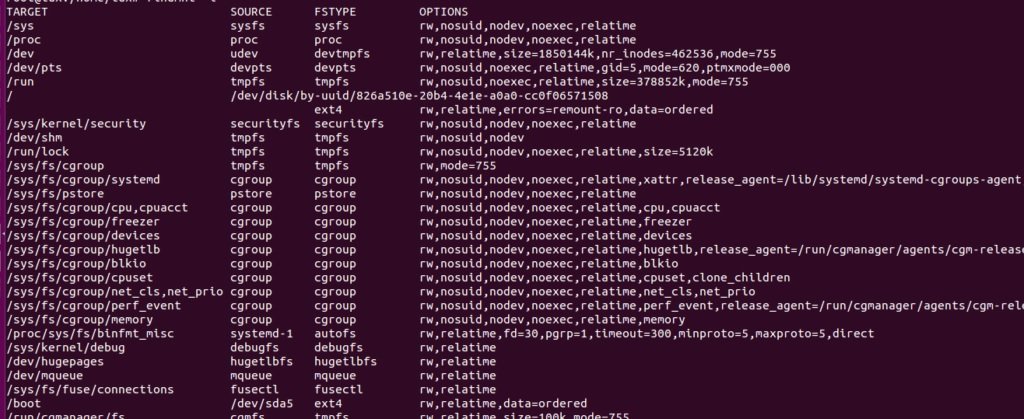

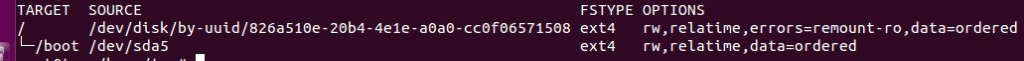

FINDMNT

Los especialistas en informática forense usan este comando para encontrar sistemas de archivos montados. El comando muestra una lista de dispositivos conectados, así como la opción para conectar y desconectar un dispositivo.

Ejemplos:

$ findmnt

Salida en formato de lista:

$ findmnt –l

Ordenar por tipo de archivo:

$ findmnt -t ext4

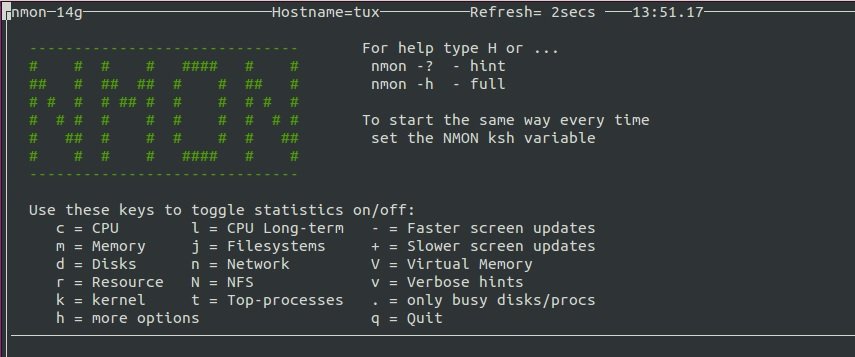

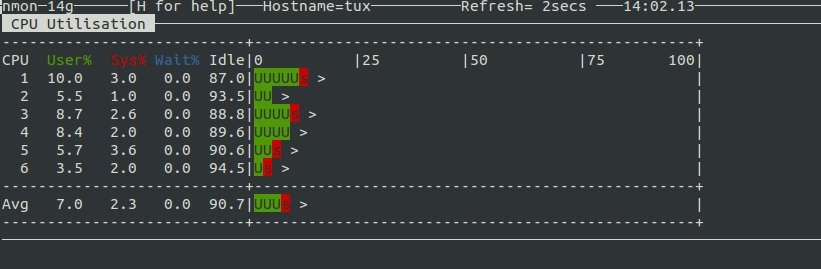

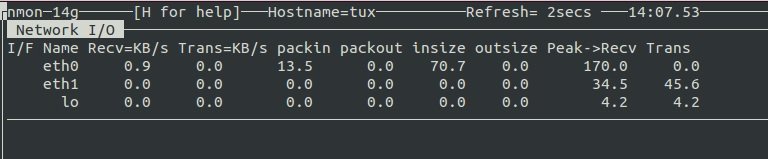

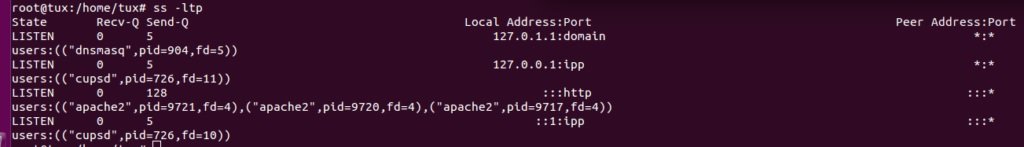

NMON

Nmon es una herramienta que muestra información sobre el rendimiento del sistema.

$ sudo apt-get install nmon

$ nmon

La herramienta puede mostrar información sobre el uso de la red, la CPU, la memoria y el disco.

Información del procesador:

Información de la red:

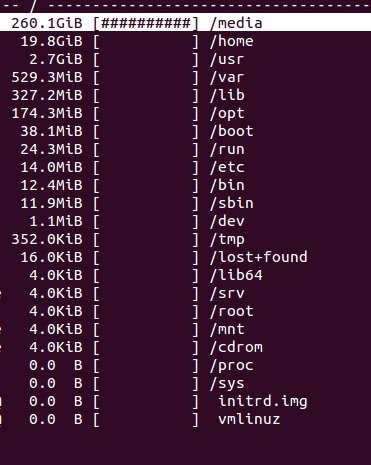

NCDU

La versión ‘du’ con soporte de cursor se utiliza para analizar el espacio en disco utilizado.

$apt-get install ncdu

$ncdu /

Salida final:

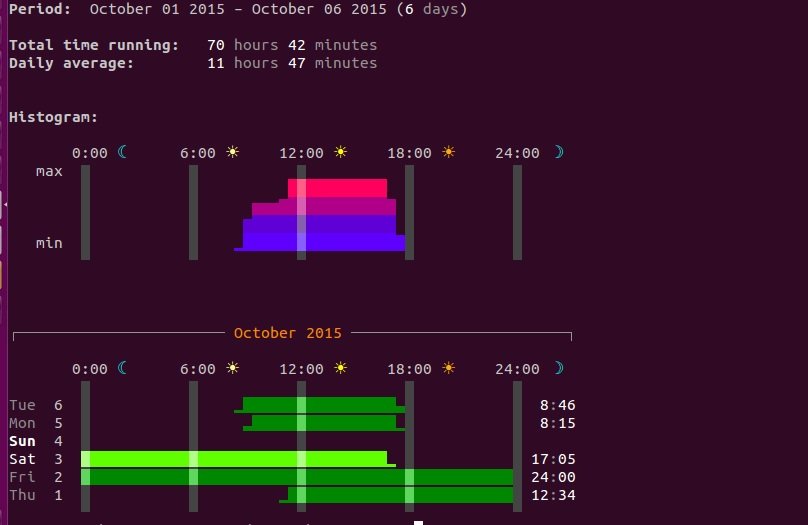

RANWHEN.PY

Una herramienta escrita en Python que puede mostrar gráficamente la actividad del sistema. Los detalles están representados por gráficos de barras de colores.

Instale Python:

$ sudo apt-add-repository ppa:fkrull/deadsnakes

Actualice el sistema:

$ sudo apt-get update

Descargue Python:

$ sudo apt-get install python3.2

Descarga y descomprima ranwhen.py:

$ unzip ranwhen-master.zip && cd ranwhen-master

Ejecute la herramienta:

$ python3.2 ranwhen.py

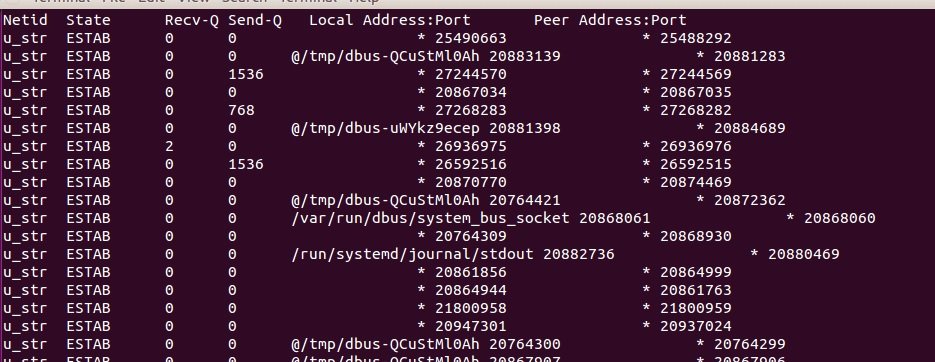

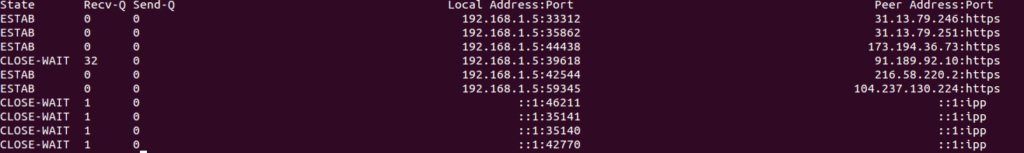

SS

Este es un buen sustituto de netstat e incluso es más rápido en circunstancias determinadas.

Ejemplos:

Salida de todas las conexiones:

$ ss | less

Salida solo de tráfico tcp:

$ ss -A tcp

Visualización de los nombres y pids de los procesos:

$ ss –ltp

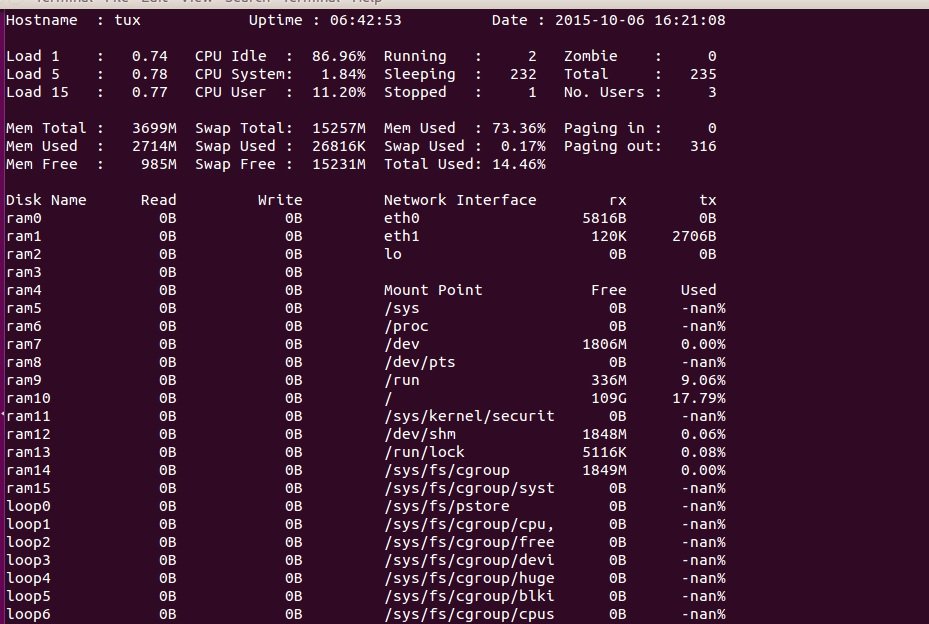

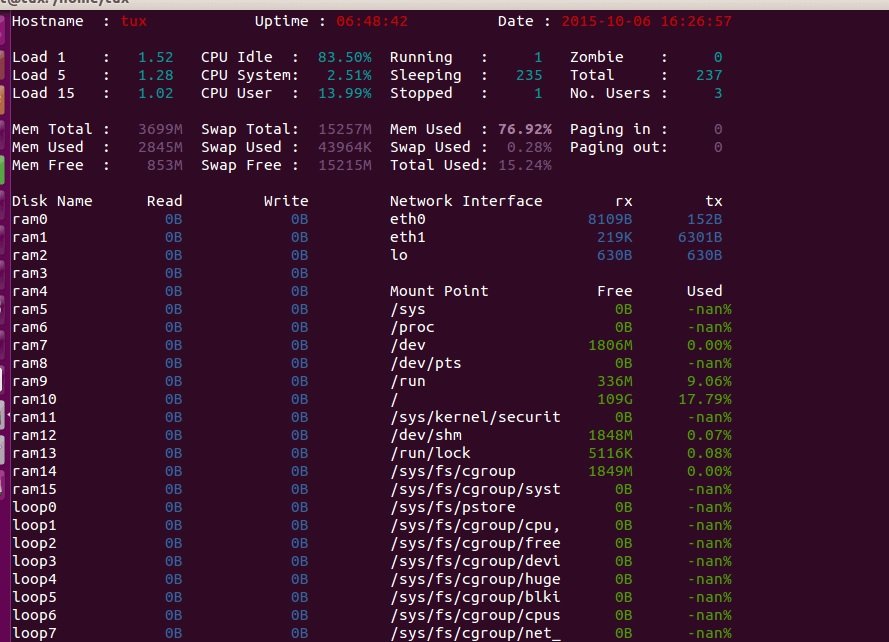

SAIDAR

Esta es otra gran utilidad para el monitoreo de sistemas.

$ sudo apt-get install saidar

Ejemplos:

$ saidar

Salida coloreada:

$ saider –c

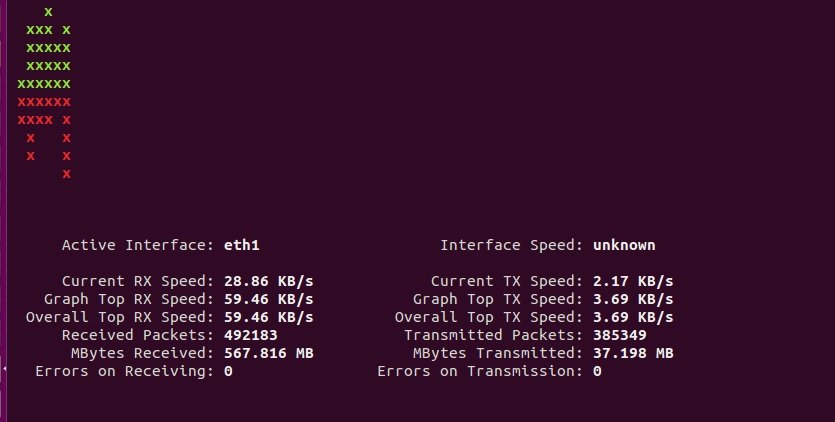

SLURM

Acorde a los expertos en informática forense, esta es una herramienta CLI diseñada para monitorear interfaces de red.

$ apt-get install slurm

Ejemplos:

$ slurm -i <interface>

$ slurm -i eth1

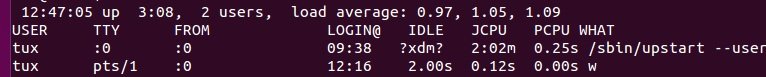

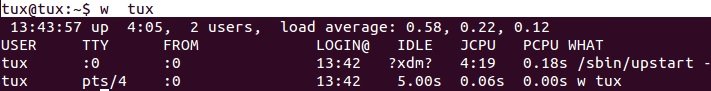

W

Esta utilidad enumera los usuarios que han iniciado sesión y los procesos que ejecutan.

$w

Ayuda:

$ w –h

Información de usuario actual:

$ w <username>

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad