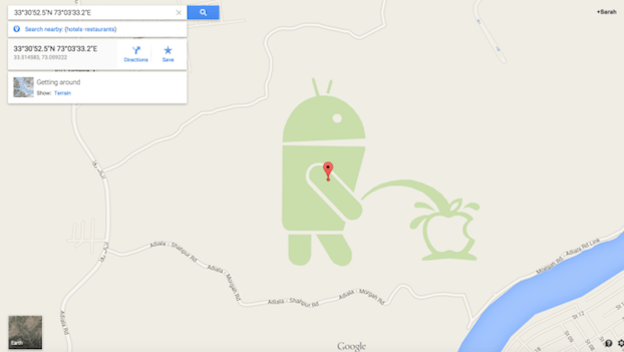

Documentos que imprime contienen su identidad: Su impresora espía a usted

Como sabemos que el gobierno puede leer nuestros correos electrónicos, y escuchar nuestras conversaciones telefónicas y rastrearnos pero seguro nunca ha pensado que el gobierno también puede rastrearle través deLEER MÁS