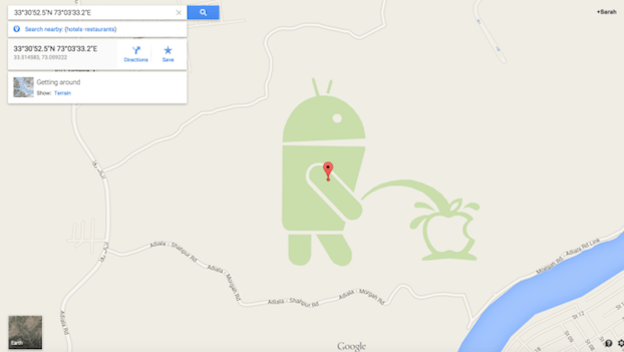

Una vulnerabilidad en MacKeeper permite la ejecución remota de código

La controversia que rodea a la seguridad de los equipos de sobremesa de la manzana mordida no deja indiferente a nadie. Después de las declaraciones en las que los responsablesLEER MÁS