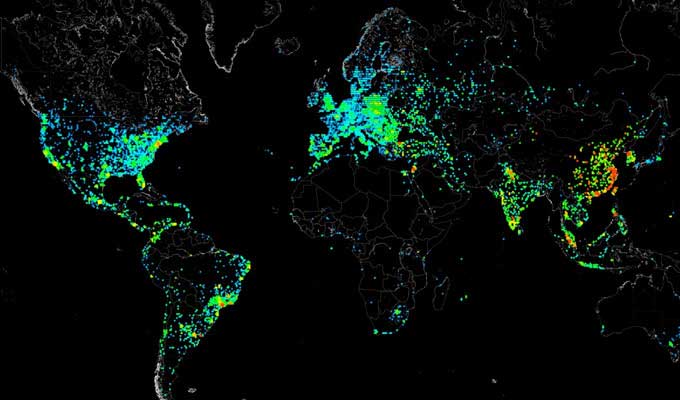

¿Cómo escanear todo Internet 3.7 mil millones de IP’s en pocos minutos?

Profesionales de hacking ético y servicios de auditoría de seguridad informática normalmente usan escáner para revisar la seguridad. Escaneo de todas las direcciones IP en Internet no es un trabajoLEER MÁS