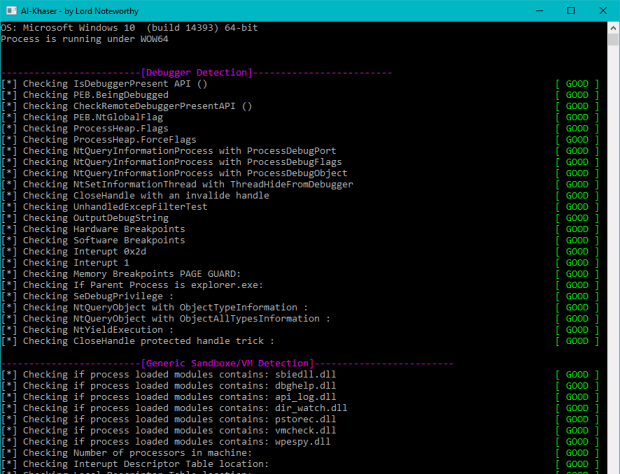

Herramienta para stress test de sistemas de detección de malware.

El malware es la principal herramienta de los cibercriminales y de los principales ciberataques en organizaciones empresariales. En estos tiempos la detección y eliminación de malware no es suficiente, esLEER MÁS