FALLOS DE SEGURIDAD EN VIBRADORES CON CÁMARA Y WIFI PERMITEN ESPIAR TUS MOMENTOS MÁS ÍNTIMOS

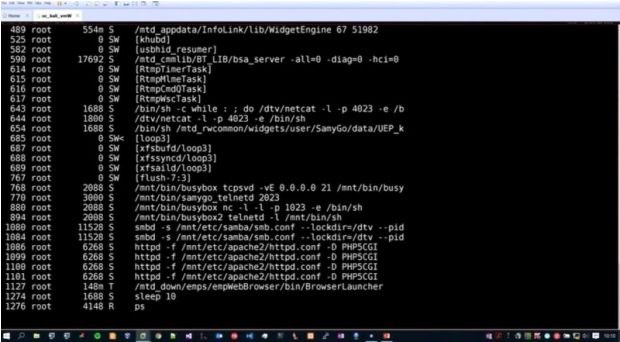

Uno de los temas más curiosos, a la par que interesantes, tratados durante el año pasado y relacionada con la seguridad en el Internet de las cosas, fue el delLEER MÁS