Expertos en ciberseguridad reportan que los operadores de una nueva variante de ransomware identificada como FiveHands lograron explotar una falla día cero en las soluciones VPN de SonicWall SMA 100 Series para comprometer las redes de distintas organizaciones en Estados Unidos y Europa. Según los reportes, los hackers abusaron de una falla identificada como CVE-2021-20016 para inyectar las cargas útiles del ransomware y completar la infección.

Antes de implementar las cargas útiles de ransomware, este grupo de hacking identificado como UNC2447 empleó implantes de CobaltStrike paga ganar persistencia en el sistema objetivo e instalar el backdoor SombRAT, detectado hace unos meses en la campaña de hacking identificada como CostaRicto.

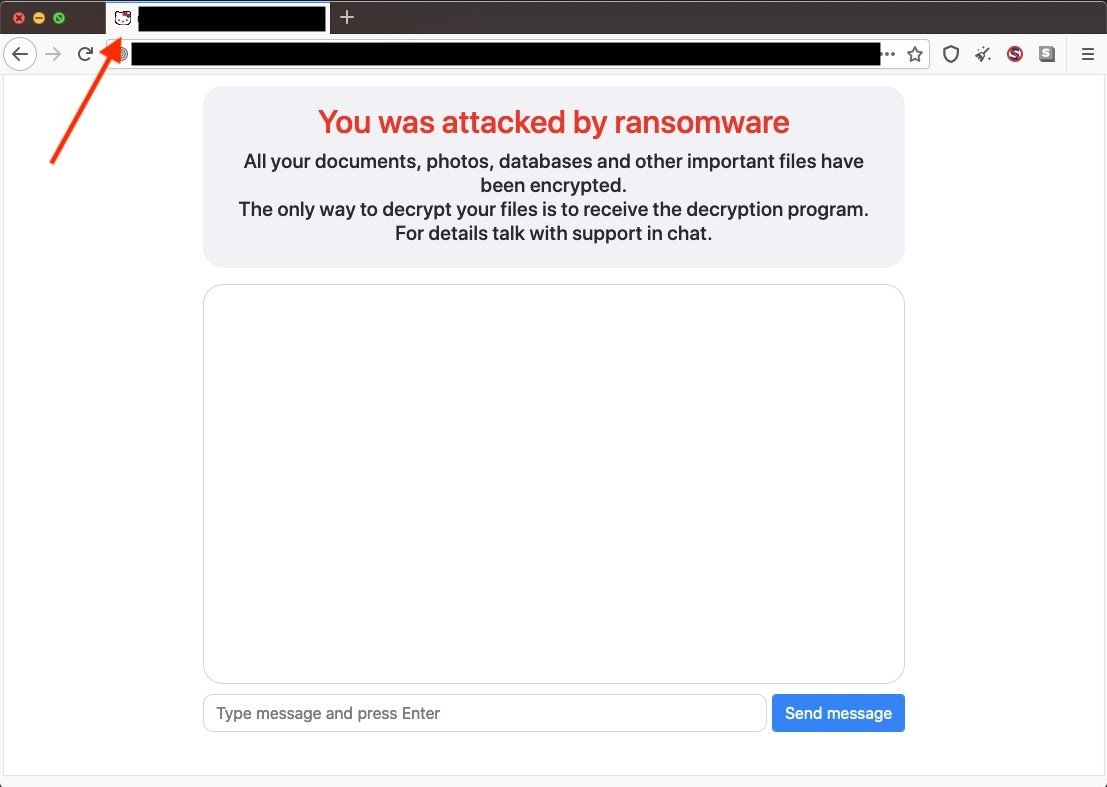

El reporte menciona que esta variante de ransomware fue detectada por primera vez en escenarios reales a finales de 2020, llamando la atención de la comunidad de la ciberseguridad debido a sus similitudes con el ransomware HelloKitty, una reestructura del malware DeathRansom.

El ransomware HelloKitty fue detectado en múltiples ataques contra los sistemas del estudio de videojuegos CD Projekt Red, lo que permitió a los actores de amenazas acceder al código fuente de títulos como Cyberpunk 2077, The Witcher y Gwent, entre otros. Muchas otras compañías de todo el mundo han sido víctimas de esta variante de ransomware, incluyendo la compañía eléctrica brasileña CEMIG. No obstante, los reportes relacionados con infecciones de HelloKitty disminuyeron abruptamente a inicios de 2021, justo cuando comenzaron los reportes de FiveHands.

Posteriormente, los investigadores descubrieron que el sitio web en Tor de FiveHands emplea el favicon de HelloKitty.

Recientemente también se informó que el municipio de Whistler fue afectado por un grupo de hacking empleando un sitio web en Tor realmente similar, aunque aún no está claro si este incidente está vinculado con el ransomware FiveHands.

Sobre el grupo de hacking, los expertos mencionan que UNC2447 monetiza las intrusiones extorsionando a sus víctimas primero con el ransomware FiveHands y luego presionando a través de amenazas de atención de los medios y ofreciendo datos de las víctimas a la venta en foros de hacking. Por otra parte, UNC2447 se ha visto especialmente activo en Europa y Estados Unidos, mostrando sus avanzadas capacidades para evadir casi cualquier mecanismo de detección y minimizar la capacidad de los investigadores para obtener información a partir de un análisis forense.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad