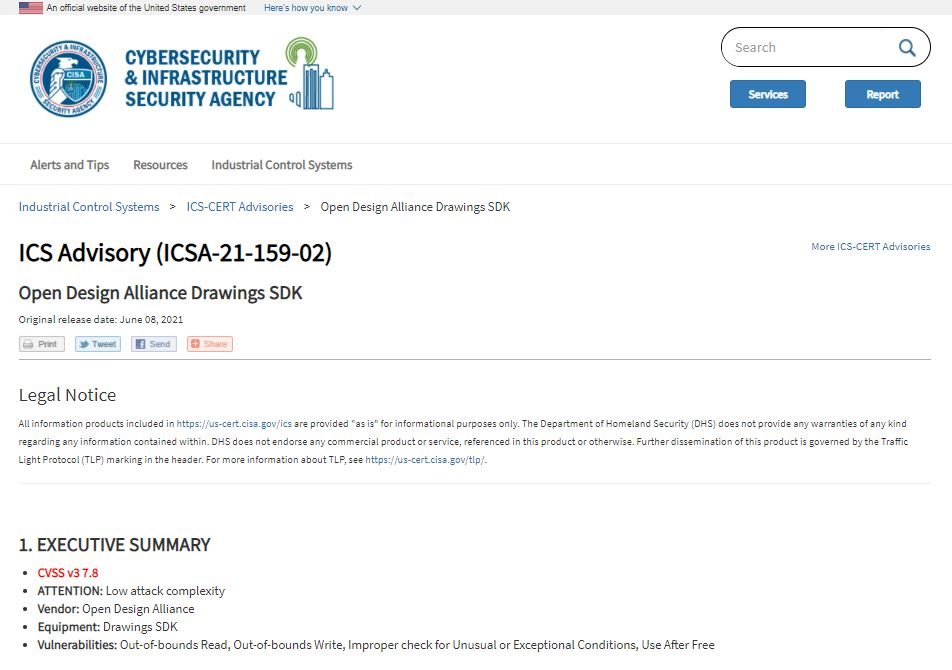

Especialistas en ciberseguridad reportan el hallazgo de múltiples vulnerabilidades en Drawings SDK, un kit de herramientas de desarrollo para acceder a datos .dwg y .dgn a través de una API desarrollada por Open Design Alliance. Acorde al reporte, la explotación exitosa de estas fallas permitiría a los actores de amenazas desencadenar condiciones use-after-free, lectura y escritura fuera de límites y otros escenarios de riesgo.

A continuación se presentan breves descripciones de las fallas reportadas, además de sus respectivas claves de identificación y puntajes acorde al Common Vulnerability Scoring System (CVSS).

CVE-2021-32938: La falta de validación adecuada de los datos proporcionados por el usuario permitiría el despliegue de una condición de lectura fuera de límites, que a su vez desencadenaría en una condición de denegación de servicio (DoS).

Esta vulnerabilidad recibió un puntaje CVSS de 4.4/10.

CVE-2021-32936: Esta falla fue descrita como un problema de escritura fuera de los límites en el procedimiento de recuperación de archivos DXF que existe debido a una insuficiente validación de los datos proporcionados por el usuario.

La vulnerabilidad recibió un puntaje CVSS de 7.8/10 y su explotación permitiría el despliegue de una condición DoS.

CVE-2021-32940.Falla de lectura fuera de los límites en el procedimiento de recuperación de archivos DWG como resultado de la falta de validación adecuada de los datos proporcionados por el usuario. La falla recibió un puntaje CVSS de 4.4/10 y su explotación permitiría desplegar un ataque DoS.

CVE-2021-32946: La verificación incorrecta de condiciones inusuales en archivos DGN resulta en la falta de validación adecuada de los datos proporcionados por el usuario.

La vulnerabilidad recibió un puntaje CVSS de 7.8/10 y su explotación permitiría el despliegue de un ataque DoS o la ejecución de código en los procesos en curso.

CVE-2021-32948: Una falla de escritura fuera de los límites en el procedimiento de lectura de archivos DWG resulta en la validación insuficiente de los datos proporcionados por el usuario. Esta falla recibió un puntaje de 7.8/10.

CVE-2021-32950: Un problema de escritura fuera de los límites en el procedimiento de lectura de archivos DGN puede resultar en una escritura más allá del final de un búfer asignado y permitir que los atacantes provoquen una condición DoS.

La falla recibió un puntaje CVSS de 7.8/10.

CVE-2021-32952: Una falla use-after-free en el procedimiento de lectura de archivos DGN puede resultar en la ausencia de validación adecuada de los datos proporcionados por el usuario. Los actores de amenazas podrían desencadenar una condición de corrupción de memoria o ejecución de código arbitrario.

La falla recibió un puntaje CVSS de 7.8/10 y su explotación exitosa permitiría a los hackers maliciosos desplegar condiciones DoS.

Las fallas fueron reportadas por los investigadores de Zero Day Initiative (ZDI) Mat Powel y Brian Gorenc a través de la Agencia de Ciberseguridad y Seguridad de Infraestructura (CISA).

Para mitigar el riesgo de explotación de estas fallas, Open Design Alliance recomienda actualizar a v2022.5 o versiones posteriores. Recuerde que el proceso de actualización requiere inicio de sesión y membresía ODA. Una lista de recomendaciones de seguridad adicionales puede encontrarse en el informe de estas fallas publicado por CISA.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad