Especialistas en ciberseguridad revelaron el hallazgo de una vulnerabilidad de scripts entre sitios (XSS) en Apache Velocity Tools que podría ser explotada por actores de amenazas para comprometer sitios web del gobierno de E.U., incluyendo la NASA. La falla fue reportada hace 90 días, aunque al parecer no ha sido corregida hasta la fecha. Este es un motor de plantillas basado en Java y empleado por los desarrolladores para diseñar vistas en una arquitectura Modelo-Vista-Controlador. Velocity Tool es un subproyecto que comprende clases que facilitan aún más la integración de Velocity en aplicaciones web.

Los expertos mencionan que la falla está presente en todas las versiones de Velocity Tools a pesar de que se publicó una corrección desde hace meses. Aunque no se ha completado formalmente el proceso formal de divulgación, la falla fue identificada como CVE-2020-13959.

La clase Apache Velocity Tools que contiene esta falla está incluida en más de 2600 binarios únicos de aplicaciones de software prominentes disponibles para descargar desde npm, PyPI, Maven Central y otros repositorios de código abierto. Este es un componete muy popular entre los desarrolladores, por lo que este reporte es crucial.

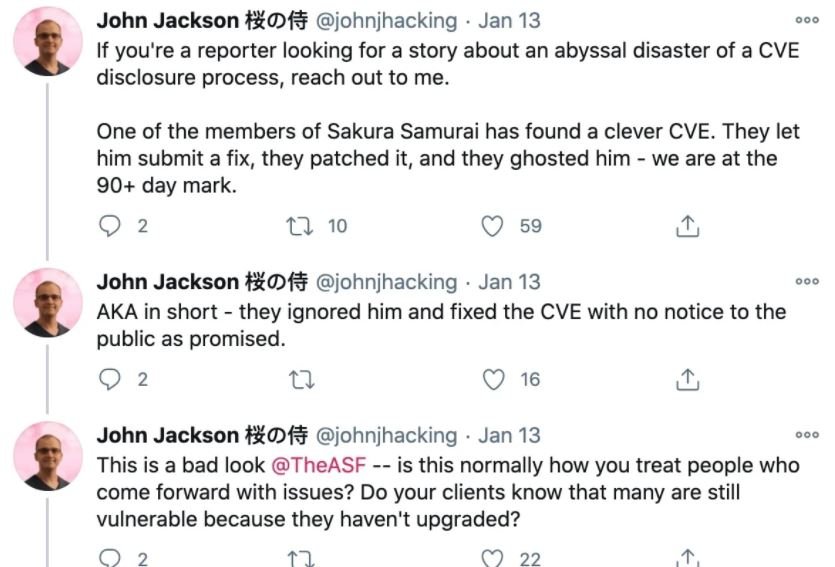

Jackson Henry, investigador de seguridad en Sakura Samurai reportó por primera vez la falla en octubre de 2020; si bien se emitió la corrección antes mencionada, nunca ocurrió un reporte público, lo que resultó preocupante para el investigador y para algunos desarrolladores.

La falla existe en cómo la clase de vista VelocityViewServlet representa las páginas de error. Cuando se accede a una URL no válida, la página de error “plantilla no encontrada” refleja la parte de la ruta de recursos de la URL tal como está, sin escapar de posibles scripts XSS. Posteriormente, un actor de amenazas podría engañar a una víctima para que haga clic en dicha URL, conduciendo a una plataforma de phishing donde podrá extraer información confidencial.

Las implementaciones vulnerables son empleadas por múltiples sitios web del gobierno de E.U., incluyendo .nasa.gov, y .gov.au. Existen algunas variantes más complejas del ataque, que incluyen ataques de ingeniería social, lo que permitiría a los actores de amenazas recopilar las cookies de sesión de usuarios registrados y secuestrar una gran cantidad de sesiones.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad