Cisco ha revelado una vulnerabilidad en Java Remote Management Interface, del producto Unified Contact Center Express (Unified CCX). Acorde a especialistas en seguridad en la nube, la explotación de esta falla podría permitir a los hackers remotos no autenticados ejecutar código arbitrario en el dispositivo afectado.

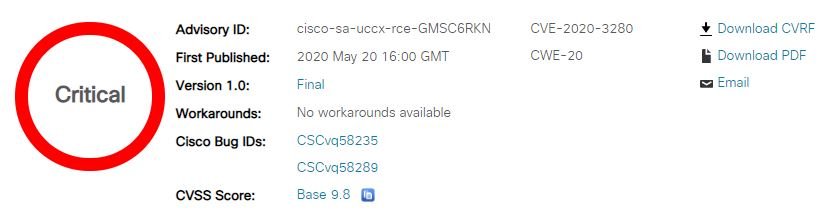

Identificada como CVE-2020-3280, esta vulnerabilidad recibió un puntaje de 9.8/10 en la escala del Common Vulnerability Scoring System (CVSS), por lo que se le considera una falla de seguridad crítica.

Al parecer, la falla existe debido a la deserialización insegura del contenido enviado por el usuario del software afectado. Un actor de amenazas podría explotar la vulnerabilidad enviando un objeto Java serializado malicioso a un listener específico del sistema afectado. La explotación exitosa de la vulnerabilidad permitiría a los hackers ejecutar código arbitrario como usuario root en un dispositivo objetivo. La compañía ha confirmado que esta vulnerabilidad no afecta a Cisco Unified Contact Center.

En respuesta, Cisco lanzó actualizaciones de software para corregir la vulnerabilidad. Los usuarios de implementaciones afectadas deberán instalar las actualizaciones y esperar a que el soporte para versiones de software y conjuntos de características para los propietarios de licencias sea lanzado, mencionan los especialistas en seguridad en la nube.

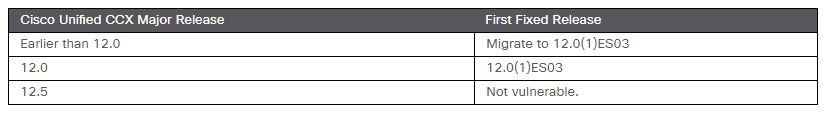

En la tabla que se muestra a continuación, la columna izquierda enumera las versiones de software de Cisco. La columna derecha indica si una versión se ve afectada por la vulnerabilidad descrita en este aviso y la primera versión que incluye la solución para esta vulnerabilidad. Se recomienda a los administradores que actualicen a una versión de software fija apropiada como se indica en esta sección.

Hasta el momento, los expertos en seguridad en la nube del Equipo de Respuesta a Incidentes de Seguridad en productos de Cisco (PSIRT) no han detectado ningún exploit vinculado a la explotación de esta vulnerabilidad. Debido a que no existen soluciones alternativas, se recomienda encarecidamente a los usuarios que instalen las actualizaciones oficiales para mitigar el riesgo de explotación.

A pesar de que las actividades industriales en la mayor parte del mundo atraviesan momentos de incertidumbre debido a la pandemia, los especialistas en ciberseguridad no han dejado de trabajar para mitigar los riesgos de ciberataques contra usuarios de las implementaciones tecnológicas más importantes. Para mayores informes sobre vulnerabilidades, exploits, variantes de malware y riesgos de seguridad informática puede ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS), al igual que a las plataformas oficiales de las compañías tecnológicas.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad