Dentro del amplio dominio de las herramientas de colaboración, Bitbucket y Confluence de Atlassian emergen como figuras prominentes, otorgando sus capacidades habilitadoras a muchos desarrolladores y equipos en todo el mundo. Sin embargo, al igual que otras entidades formidables, estas plataformas no están inmunes a posibles riesgos. En los últimos tiempos, han surgido algunas vulnerabilidades de gravedad significativa, lo que ha provocado una sensación de aprensión en toda la comunidad de Atlassian.

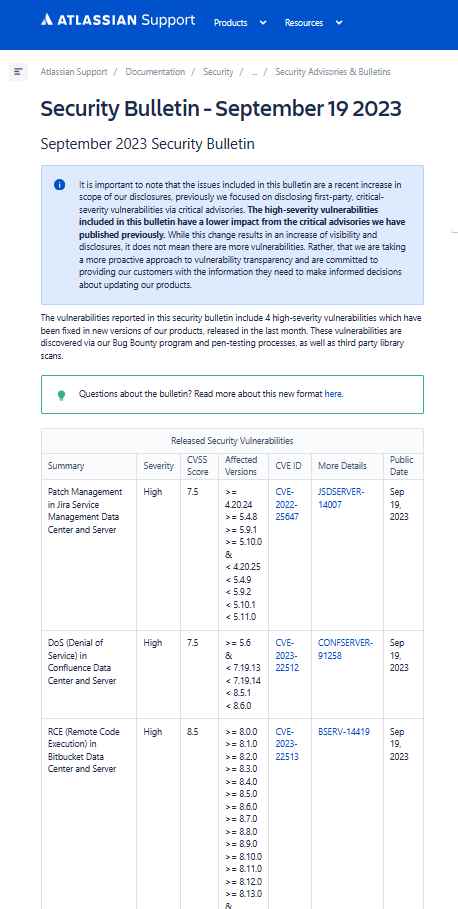

El riesgo potencial presente dentro del servidor y el centro de datos de Bitbucket no es común. La vulnerabilidad, identificada como CVE-2023-22513, está clasificada como de alta gravedad debido a su puntuación CVSS de 8,5. Permite la ejecución remota de código (RCE) y se remonta a la versión 8.0.0.

Un perpetrador que se haya autenticado exitosamente y esté abusando de esta vulnerabilidad tiene la capacidad de ejecutar código arbitrario, lo que podría tener como resultado resultados graves y quizás catastróficos. Muestra la combinación de tres efectos importantes, a saber, secreto, integridad y disponibilidad, sin requerir ningún tipo de participación del usuario.

Afortunadamente, la susceptibilidad fue identificada por un usuario individual diligente, como resultado de la iniciativa Bug Bounty de Atlassian.

Atlassian respondió rápidamente dando una fuerte recomendación a los clientes para que actualicen a la versión más reciente. En caso de que no pueda realizar la tarea, se recomienda mejorar su instancia actualizándola a una de las versiones fijas aprobadas oficialmente designadas.

La vulnerabilidad identificada como CVE-2023-22512 pertenece a un ataque de denegación de servicio (DoS) que puede explotarse en Confluence Data Center y Server.

La vulnerabilidad de Denegación de Servicio (DoS) ha estado presente en Confluence Data Center y Server a partir de su versión 5.6. La vulnerabilidad identificada como CVE-2023-22512, con una puntuación CVSS de 7,5, no compromete la confidencialidad ni la integridad del sistema. Sin embargo, apunta al aspecto que es más vulnerable.

La presencia de esta vulnerabilidad permite que un atacante no autorizado la explote, lo que resulta en la interrupción de una instancia de Confluence conectada a la red, ya sea momentáneamente o para siempre. Puede compararse con una fuerza imperceptible que agota los recursos disponibles.

Una vez más, un miembro del programa Bug Bounty desempeñó el papel de observador atento que identificó y reportó esta vulnerabilidad.

Atlassian recomienda que aquellos que estén entusiasmados con Confluence cambien rápidamente a la versión más reciente. Para aquellos que buscan soluciones temporales, se recomienda considerar implementar las actualizaciones de versión requeridas. En caso de que no pueda realizar la tarea, se recomienda que actualice su instancia a una de las versiones fijas aprobadas oficialmente como se menciona.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad