Especialistas en ciberseguridad han confirmado que Apache OpenOffice se ve afectado por una falla de ejecución remota de código (RCE) que ha sido abordada solamente en su versión beta, por lo que las implementaciones activas siguen afectadas. En otras palabras, los usuarios de esta suite de código abierto y con millones de descargas están operando versiones vulnerables.

El especialista Eugene Lim publicó un informe que contiene algunos detalles de la vulnerabilidad, identificada como CVE-2021-33035. El experto describe la falla como un desbordamiento de búfer causado por un archivo .dbf que anula un puntero de retorno con una evasión de DEP y ASLR, lo que desencadenaría la ejecución de comandos arbitrarios: “Un archivo malicioso abierto con este software podría derivar en el compromiso total del sistema afectado”, señala.

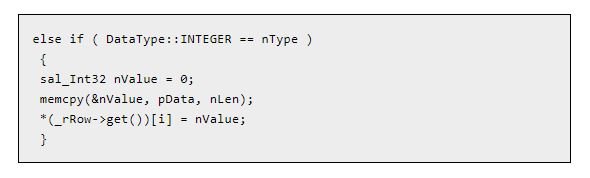

La vulnerabilidad fue encontrada durante un proceso de análisis del formato de archivo .dbf, que apareció por primera vez como parte de la aplicación dBase II en 1983. El experto menciona que el formato de archivo .dbf puede usar uno de dos valores en su encabezado, fieldLength o fieldType, para determinar el tamaño del búfer de un registro de base de datos. Entonces, es posible asignar un búfer usando uno y usar el otro para establecer el tamaño de una operación de copia en ese búfer, lo que lleva a un desbordamiento del búfer. El código de análisis .dbf de OpenOffice se tal como se muestra a continuación:

“Aquí, podemos ver un nValue de búfer de tamaño sal_Int32 (4 bytes) siendo instanciado para un campo de tipo INTEGER. Posteriormente, memcpy copia un búfer de tamaño nLen, que es un valor controlado por el atacante, en nValue sin validar que nLen es menor o igual a 4”, menciona el investigador.

Al revisar su generador de carga útil anterior al entero fieldType (I), fue posible incrementar el tamaño de fieldLength a más de sal_Int32 y lanzar un ataque de prueba de concepto (PoC) que consistía en abrir el archivo en OpenOffice Calc y generar un bloqueo en la aplicación afectada.

El experto agrega que la vulnerabilidad también reside en Scalabium dBase Viewer, aunque este proyecto ya ha sido protegido debido a que es ejecutado por un solo desarrollador. Respecto a Apache OpenOffice, aunque la divulgación inicial inició en mayo, la solución completa para todos los usuarios podría estar lista hasta finales de este mes. Mientras tanto, se recomienda a los usuarios mantenerse al tanto de cualquier actualización proveniente de los desarrolladores.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad