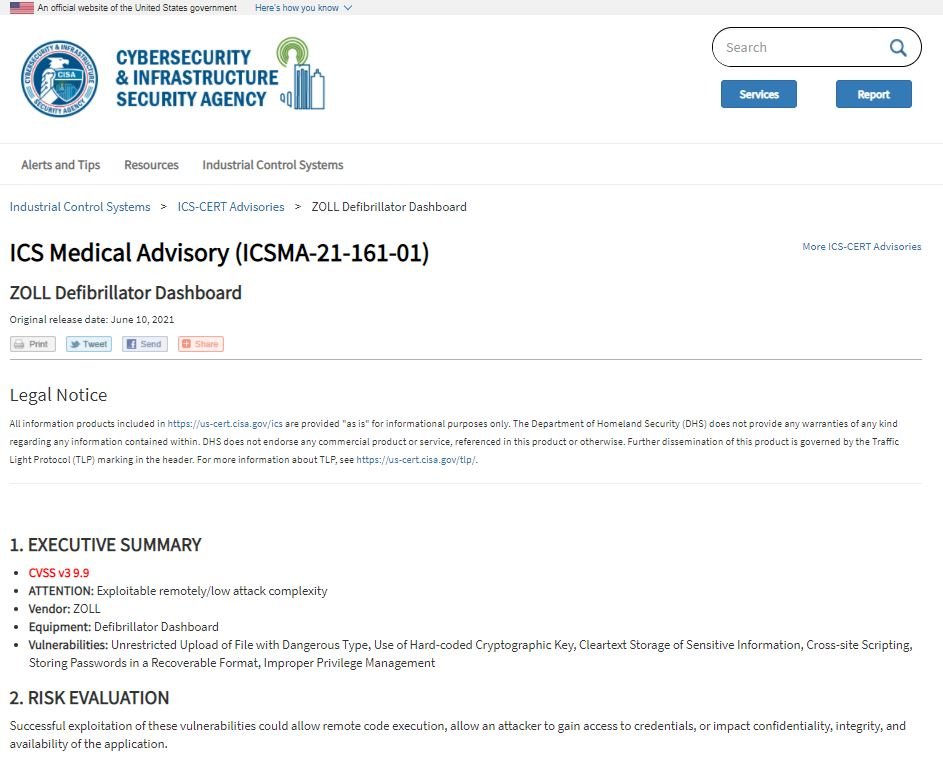

Especialistas en ciberseguridad reportan el hallazgo de múltiples vulnerabilidades en un desfibrilador desarrollado por la firma ZOLL y empleado por la industria médica en general. Acorde a los reportes, la explotación exitosa de las vulnerabilidades permitirá la ejecución de código remoto, robo de credenciales de usuario, ataques de scripts entre sitios (XSS) y otros escenarios de riesgo.

A continuación se presentan breves descripciones de las fallas reportadas, además de sus respectivas claves de identificación y puntajes acorde al Common Vulnerability Scoring System (CVSS).

CVE-2021-27489: La interfaz web del dispositivo permite que cualquier usuario no administrativo cargue archivos maliciosos, lo que llevaría a la ejecución de comandos arbitrarios de forma remota.

La falla recibió un puntaje CVSS de 9.9/10, por lo que se le considera un error de seguridad crítico.

CVE-2021-27481: Los dispositivos afectados utilizan una clave de cifrado en el proceso de intercambio de datos, la cual está codificada. Esto podría permitir que los atacantes obtengan acceso a información confidencial en los dispositivos afectados.

La vulnerabilidad recibió un puntaje CVSS de 7.7/10.

CVE-2021-27487: Los productos afectados contienen credenciales almacenadas en texto sin formato, lo que permitiría a los actores de amenazas remotos obtener información confidencial.

La vulnerabilidad recibió un puntaje de 7.1/10 y su explotación permitiría la filtración de información en texto sin formato.

CVE-2021-27479: La interfaz de administración web de los dispositivos afectados cuenta con deficientes medidas de seguridad, lo que permitiría a los actores de amenazas con privilegios limitados inyectar parámetros para contener scripts maliciosos y forzar su ejecución engañando a los usuarios con altos privilegios.

Esta falla recibió un puntaje CVSS de 4.6/10.

CVE-2021-27485: La aplicación que controla estos dispositivos permite a los usuarios almacenar sus contraseñas en un formato poco seguro, lo que permitiría a los actores de amenazas recuperar las credenciales en el contexto del navegador web del usuario.

La vulnerabilidad recibió un puntaje CVSS de 7.1/10.

CVE-2021-27483: Los productos afectados contienen permisos de sistema de archivos inseguros que podrían permitir que un usuario con privilegios bajos consiga privilegios de administrador. Esta falla recibió un puntaje CVSS de 5.4/10.

Las fallas residen en todas las versiones del desfibrilador de ZOLL anteriores a v2.2.

Para mitigar el riesgo de explotación, la compañía recomienda a los administradores de implementaciones afectadas actualizar a cualquier versión posterior a v2.2. Más detalles sobre estas fallas y su impacto potencial están disponibles en las plataformas oficiales de ZOLL.

Estas fallas fueron reportadas a la Agencia de Ciberseguridad y Seguridad de Infraestructura (CISA) de forma anónima. Esta Agencia también publicó una lista de recomendaciones para prevenir la posible explotación de estas fallas.

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad