El pentesting se ha convertido en una de las principales prácticas de la comunidad de la ciberseguridad e incluso representa una importante fuente de ingresos para firmas e investigadores independientes. Las auditorías de seguridad más avanzadas suelen realizarse en equipos con Kali Linux y requerimientos de hardware específicos, aunque algunos procesos de análisis pueden llevarse a cabo usando un smartphone o una tableta convencional.

En este artículo, los especialistas en pentesting del Instituto Internacional de Seguridad Cibernética (IICS) le mostrarán las mejores 14 apps para realizar escaneos de seguridad básicos desde un dispositivo móvil con sistema operativo Android. Es importante destacar que sí es posible realizar algunas tareas de hacking desde nuestro smartphone, solo debemos aprender a distinguir entre las herramientas verdaderamente útiles y las apps chatarra que abundan en plataformas como Google Play Store.

HERRAMIENTAS DE HACKING VIA SMARTPHONES

Los expertos en pentesting clasifican las aplicaciones de hacking para Android en las siguientes categorías:

- Escáneres de recursos web: Estas son utilidades de hacking para encontrar vulnerabilidades

- Combinaciones: Permiten buscar vulnerabilidades de hardware y software para explotarlas. Estas herramientas permiten desplegar ataques de seguimiento, ataques Man-in-The-Middle (MiTM), entre otras variantes

- Rastreadores: Son aplicaciones de hacking para interceptar y analizar el tráfico del usuario objetivo

- Utilidades de ayuda: Herramientas de apoyo durante el pentesting

- Directorios y motores de búsqueda: Aplicaciones que realizan funciones auxiliares

Veamos algunos buenos ejemplos de estas herramientas.

ESCÁNERES DE RECURSOS WEB PARA ANDROID

Los escáneres de aplicaciones web son, probablemente, el recurso de hacking móvil más importante. A continuación le mostraremos tres aplicaciones que le permitirán encontrar paneles de administración abiertos, restablecer contraseñas, probar su sitio en busca de vulnerabilidades XSS, capacidades de inyección SQL, compilación de listas de directorios y mucho más.

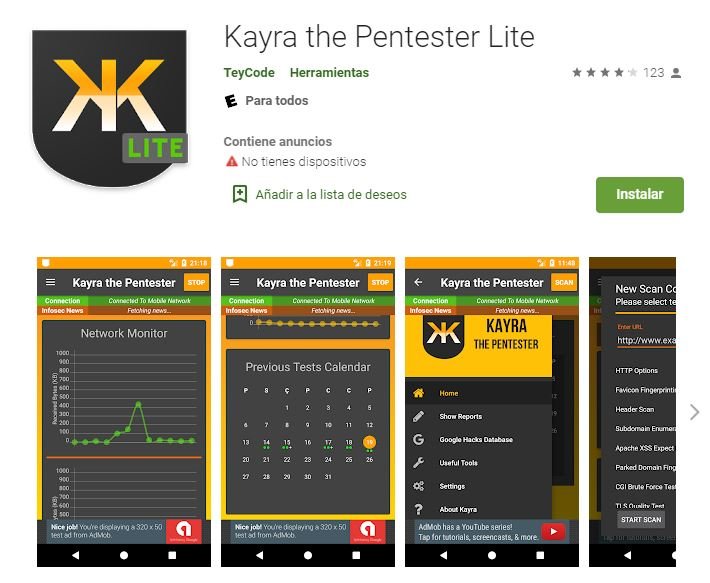

Kayra the Pentester Lit

Kayra the Pentester Lite es un escáner de vulnerabilidades en las configuraciones de un servidor web específico que intenta obtener una lista de directorios e incluye herramientas adicionales, como generadores de hashing y descifradores AES, mencionan los expertos en pentesting.

La aplicación tiene configuraciones simples y directas. Admite HTTPS y valida TLS, además es capaz de buscar XSS, fallas de fuerza bruta y realizar ataques de diccionario. Puede funcionar en segundo plano y en modo multiproceso. Contiene la base de datos de Google Hacks y detecta automáticamente las vulnerabilidades conocidas. La versión gratuita es bastante funcional, pero si quiere deshacerse de los anuncios la versión de paga es accesible. La versión más reciente de Kayra the Pentester Lite (v1.4.0) solo pesa 4.7 MB y funciona en cualquier dispositivo Android 4.1 y superiores sin rootear.

DroidSQLi

DroidSQLi permite verificar sitios web en busca de vulnerabilidades de inyección SQL en diferentes variantes:

- Inyección SQL normal: la versión clásica con el paso del parámetro UNION ALL SELECT

- Inyección SQL basada en errores: uso consciente de una sintaxis incorrecta en consultas para recibir un mensaje de error que revela parámetros adicionales de la base de datos

- Inyección SQL a ciegas: Una serie de consultas que analizan respuestas verdaderas o falsas del DBMS, lo que le permite restaurar la estructura de la base de datos

- Inyección de SQL basada en tiempo: la formación de consultas adicionales que provocan la suspensión del DBMS durante un cierto tiempo, lo que hace posible recuperar los datos carácter por carácter

Esta utilidad selecciona automáticamente el método de inyección y también utiliza técnicas para omitir el filtrado de consultas. Para comenzar a probar el sitio, debe buscar manualmente el punto de entrada. Normalmente, esta es la dirección de una página web que contiene una consulta como Id = X o P = X, en donde X es un número entero positivo. En nuestro ejemplo, la carga útil del parámetro ID se ve así:

id=(SELECT 4777 FROM(SELECT COUNT(*),CONCAT(0x71626b6a71,(SELECT (ELT(4777=4777,1))),0x7170767871,FLOOR(RAND(0)*2))x FROM INFORMATION_SCHEMA.PLUGINS GROUP BY x)a)

Hay muchos sitios en la web que son vulnerables a la inyección de SQL y lo mejor es que es posible encontrar estas fallas a través de una búsqueda en el navegador.

Esta utilidad no requiere de un smartphone rooteado y funciona en todas las versiones de Android posteriores a 5.2.

Droidbug Admin Panel Finder FREE

Esta aplicación busca paneles de administración por direcciones predeterminadas de diferentes CMS. El resultado de su trabajo no siempre se corresponde con el estado real de las cosas, ya que IDS y WAF están instalados en servidores web populares y cuentan con mejores mecanismos de seguridad.

A pesar de esto, en sitios menos populares con medidas de seguridad más deficientes todo es muy lúgubre y se encuentra un panel de administración válido en cuestión de segundos. La versión de pago elimina los anuncios y desbloquea la capacidad de utilizar ataques de fuerza bruta en un patrón mixto para sitios con soporte PHP/ASP/CGI/CFM/JS.

La última versión de Droidbug Admin Panel Finder FREE pesa solo 6.4 MB y funciona en dispositivos sin rootear.

COMBINACIONES PARA HACKEAR DESDE UN SMARTPHONE

Internet no se trata solo de aplicaciones web. La siguiente colección de aplicaciones de hacking para Android le permitirá buscar vulnerabilidades en software y hardware, realizar sniffing, ataques MiTM, backdoors, entre otras variantes.

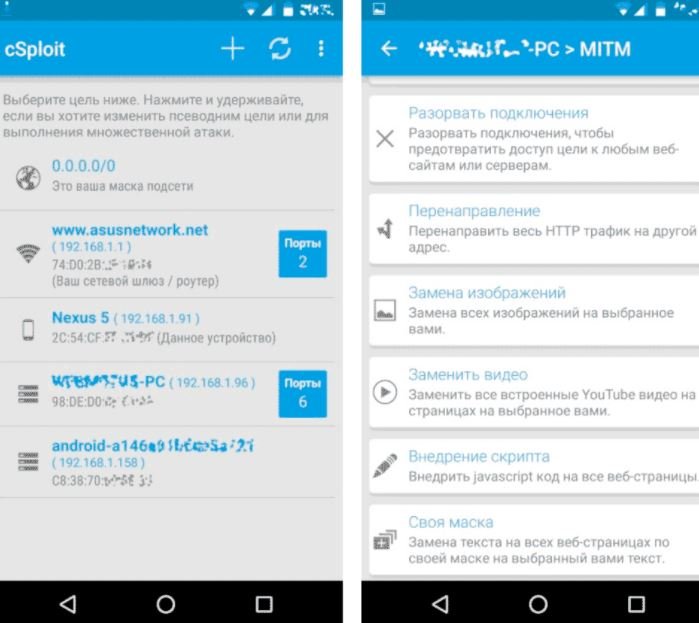

cSploit

Esta es una de las herramientas más poderosas para escanear redes y encontrar vulnerabilidades en hosts detectados. Los expertos pueden usar cSploit para dibujar un mapa de red y encontrar información sobre todos los dispositivos conectados.

La herramienta también permite determinar la IP/MAC y el proveedor, determinar el sistema operativo, buscar vulnerabilidades usando el marco de trabajo de Metasploit RPCd y obtener contraseñas usando fuerza bruta.

La versión más reciente (v1.6.6 RC2) pesa 3.5 MB y funciona en todas las versiones de Android posteriores a 2.3, aunque es necesario señalar que cSploit requiere de un dispositivo rooteado.

dSploit

Si cSpoit funcionó para mí sin problemas, las últimas tres versiones de dSploit fallaron con un error casi inmediatamente después del lanzamiento. Desde que el desarrollador Simone Margaritelli consiguió un trabajo en Zimperium, los desarrollos de dSploit se han convertido en parte de la utilidad propietaria de zAnti.

Esta utilidad requiere de un dispositivo Android rooteado para funcionar correctamente.

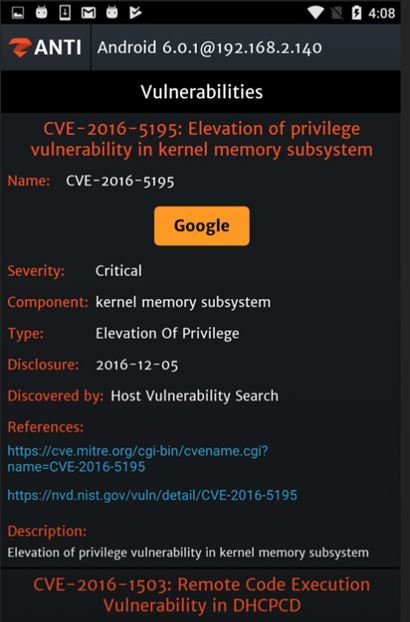

zANTI

Esta es una app de pentesting móvil desarrollada por Zimperium cuya interfaz está dividida en dos partes: Escaneo y Man-ibn-The-Middle (MiTM). Una función separada permite identificar vulnerabilidades en el propio smartphone de los pentesters.

Esta herramienta ayuda a hackear enrutadores y obtener acceso completo a ellos. Mediante ataques MiTM, zAnti detecta elementos inseguros en tres niveles: en el sistema operativo, las aplicaciones y la configuración del dispositivo.

Finalmente, la herramienta elabora un informe que contiene explicaciones y consejos sobre cómo eliminar las fallas detectadas. Al igual que otras herramientas, zANTI requiere de un dispositivo rooteado.

SNIFFERS PARA INTERCEPTAR EL TRÁFICO EN ANDROID

Ningún pentester puede prescindir de un buen software sniffer, mencionan los expertos en pentesting. Por lo tanto, la siguiente sección del artículo está dedicada a las aplicaciones para interceptar y analizar el tráfico del usuario objetivo.

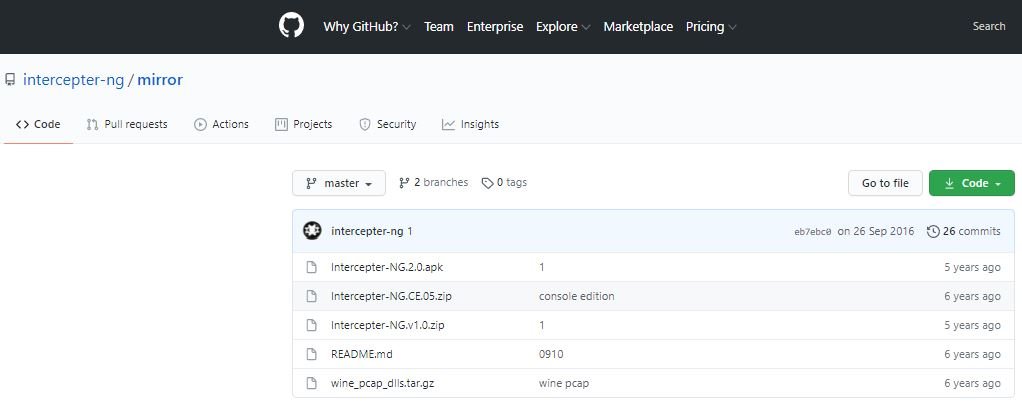

Intercepter-NG

Este es un rastreador avanzado para ataques MiTM. Intercepter-NG captura el tráfico y lo analiza sobre la marcha, detectando automáticamente los datos de autorización contenidos.

Los formatos de datos detectados automáticamente incluyen contraseñas y hashes para los siguientes protocolos: AIM, BNC, CVS, DC ++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, CALCETINES, Telnet y VNC.

La aplicación funciona en cualquier dispositivo con Android posterior a 2.3, aunque es importante mencionar que se requiere de un dispositivo rooteado, mencionan los expertos en pentesting.

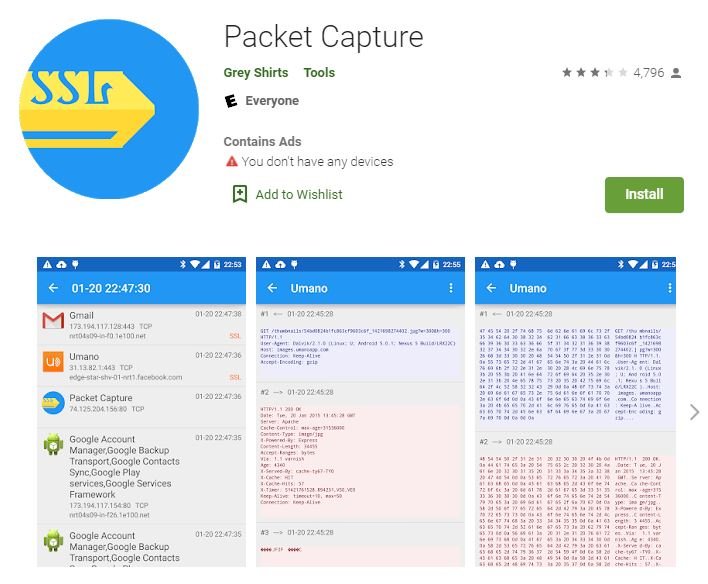

Packet Capture

Un analizador de paquetes TCP/UDP más simple y legal con la capacidad de interceptar sesiones HTTPS usando MiTM. El uso de esta herramienta no requiere derechos de root, ya que utiliza la función incorporada de Android de enviar tráfico a través de una VPN y falsificar un certificado SSL.

La captura de paquetes funciona localmente y no realiza suplantación de ARP, secuestro de sesiones u otros ataques en hosts externos. La aplicación se posiciona como un proxy para depurar y se descarga de sitios web oficiales.

UTILIDADES DE AYUDA

Si bien las utilidades avanzadas de pentesting requieren de dispositivos rooteados y otras herramientas, las aplicaciones más simples están disponibles en Play Store y funcionan en cualquier smartphone, mencionan los expertos en pentesting.

WPSapp

Este programa realiza escaneos en busca de puntos de acceso habilitados para WPS. Después de encontrarlos, intenta probar los pines predeterminados en ellos. Son pocos y se conocen por los manuales de los fabricantes de enrutadores.

Si el usuario no cambió el pin predeterminado y no desactivó WPS, entonces la utilidad revisará todos los valores conocidos y obtiene WPA(2)-PSK, sin importar cuán largo y complejo sea. La contraseña inalámbrica se muestra en la pantalla y se guarda automáticamente en la configuración de WiFi del smartphone atacante.

Esta herramienta funciona en todas las versiones de Android posteriores a 5.1 y, aunque no requiere forzosamente de un dispositivo rooteado, su funcionamiento podría mejorar en caso de utilizar un jailbreak.

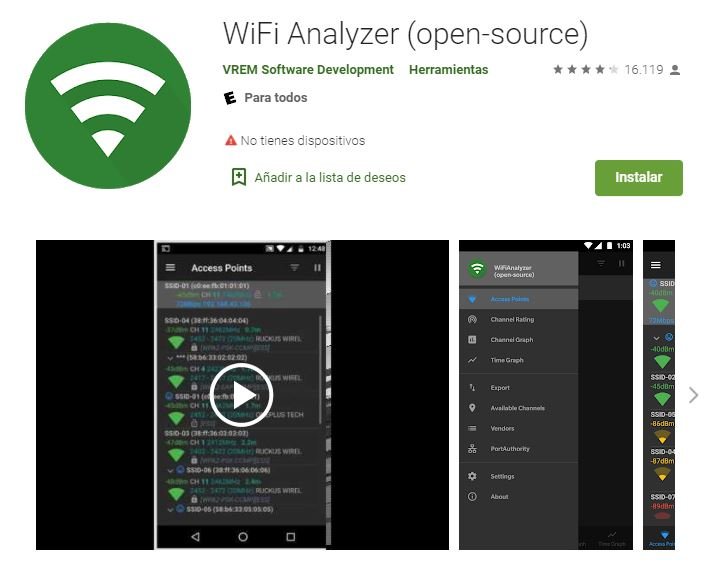

WiFiAnalyzer

Este es un escáner WiFi gratuito y de código abierto muy útil para detectar puntos de acceso, conocer sus parámetros, medir la intensidad de la señal y la distancia entre los diferentes puntos WiFi.

WiFiAnalyzer le permite visualizar el estado de la conexiones, filtrar los objetivos por intensidad de la señal, SSID, frecuencia utilizada (2.4/5 GHz) y tipo de cifrado. También puede determinar manualmente el canal menos saturado empleando los gráficos disponibles, mencionan los especialistas en pentesting. El uso de esta herramienta no requiere de un dispositivo rooteado y funciona en cualquier versión de Android superior a v4.1.

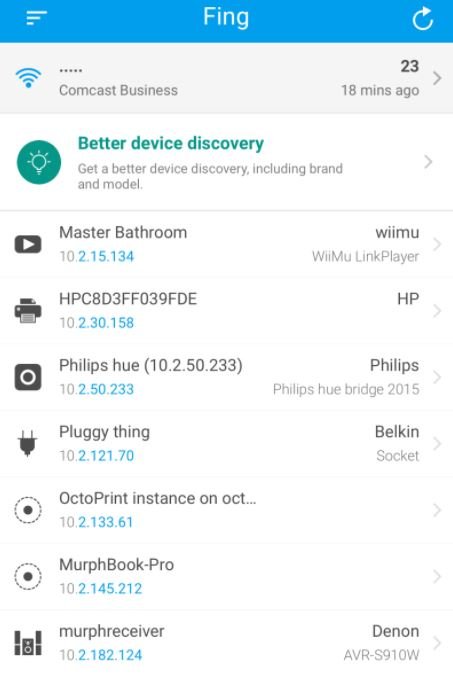

Fing

Fing es una herramienta disponible en Google Play Store para realizar escaneos rápidos de la red WiFi a la que está conectado nuestro dispositivo, identificando a todos los usuarios conectados a este punto de acceso. Aunque el principal uso de esta herramienta es analizar nuestra propia red WiFi, Fing cuenta con otras opciones muy atractivas.

La versión Premium de Fing puede realizar análisis avanzado de los nombres NetBIOS, UPNP y Bonjour, por lo que puede identificar completamente los tipos de dispositivos conectados a una red, además de contar con utilidades integradas de ping y traceout y el envío de solicitudes Wake on LAN (WOL), mencionan los expertos en ciberseguridad.

Al tratarse de una aplicación disponible en plataformas oficiales, los usuarios no requieren de un dispositivo rooteado para acceder a todas las funciones de Fing.

NetCut

Esta aplicación detecta todos los dispositivos conectados a una red inalámbrica, además de usar mecanismos avanzados para expulsar dispositivos intrusos o incluso restringir el acceso completo a la red WiFi del administrador.

La aplicación solo pesa 12 MB y funciona en cualquier versión superior a 4.0, aunque se requiere de un dispositivo rooteado.

DIRECTORIOS Y MOTORES DE BÚSQUEDA PARA EL PENTESTING

Finalmente, abordaremos un par de utilidades que si bien no están directamente relacionadas con actividades de hacking, realizan funciones auxiliares para desarrollar esta clase de pruebas.

Droidbug Exploiting FREE

Esta utilidad fue diseñada para buscar y descargar varios tipos de exploits, agrupados en dos categorías: ejecución local y ejecución remota. Un grupo separado incluye vulnerabilidades de hardware y web, así como las que se utilizan en los ataques de denegación de servicio (DoS).

Esta herramienta puede ser ejecutada por cualquier versión de Android superior a 4.0.3, aunque su ejecución requiere de un dispositivo rooteado.

Pentest Cheatsheet

Acorde a los especialistas en pentesting, esta es una guía completa para la ejecución de pruebas de seguridad acorde a los lineamientos de The Open Web Application Security Project (OWASP).

Esta guía incluye una selección de enlaces a utilidades de hacking probadas y agrupadas según la tarea en cuestión, ya sea escaneo en línea, análisis de vulnerabilidades, herramientas inversas, fuzzers, rastreadores, entre otras. Esta utilidad pesa solamente 2.2 MB y funciona en todas las versiones de Android superiores a 4.0, además de que no se requiere de un dispositivo rooteado para su uso.

Recuerde que este material fue elaborado con fines enteramente académicos, por lo que su uso indebido no es responsabilidad de IICS. Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Entusiasta de la seguridad cibernética. Especialista en seguridad de la información, actualmente trabajando como especialista en infraestructura de riesgos e investigador.

Experiencia en procesos de riesgo y control, soporte de auditoría de seguridad, diseño y soporte de COB (continuidad del negocio), gestión de grupos de trabajo y estándares de seguridad de la información.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/.

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad