El anonimato es siempre una gran preocupación para los hackers o para hacer una caja negra en alguna organización. Todos estamos familiarizados con el navegador TOR, que se utiliza para navegar por Internet de forma anónima. Hoy hablaremos de 2 herramientas que le ayudarán a hacer que su máquina Kali sea anónima en Internet, con algunas excepciones a los riesgos de seguridad de Nombre de host y Dirección MAC.

Según el experto en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS), existen muchas formas de evitar conexiones accidentales y fugas de DNS. En este tutorial, hablaremos sobre dos herramientas, una es Kalitorify y Nipe por separado.

INTRODUCCIÓN A KALITORIFY

Kalitorify es una herramienta que utiliza iptables para establecer un proxy transparente a través de la red TOR. Este kalitorify envía todo su tráfico saliente a través de la red TOR. Volviendo a algunos conceptos básicos:

¿Qué es tor?

TOR (el enrutador ONION). Utilizamos esta red para protegernos del mundo exterior y estar seguros en Internet mediante el uso de esta red TOR. Podemos usar este navegador en nuestras computadoras y teléfonos móviles.

¿Qué es el proxy transparente?

Se coloca un proxy transparente entre los usuarios e internet. Este proxy no modifica la solicitud, la respuesta de los usuarios y la envía a un servidor web sin que el usuario lo sepa. Un proxy transparente también se denomina proxy en línea, proxy interceptor o servidor proxy forzado. También tenemos un proxy no transparente, que modifica las solicitudes y respuestas de los usuarios.

ENTORNO DE KALITORIFY

- SO: Kali Linux 2019.3 64 bit

- Versión de Kernel: 5.2.0

PASOS PARA LA INSTALACIÓN

- Utilice el comando sudo apt update

- Luego, use el comando sudo apt install tor -y. Para instalar el navegador tor en nuestro sistema operativo

- Use este comando para clonar: git clone https://github.com/brainfucksec/kalitorify

root@kali:/home/iicybersecurity# git clone https://github.com/brainfucksec/kalitorify

Cloning into 'kalitorify'...

remote: Enumerating objects: 35, done.

remote: Counting objects: 100% (35/35), done.

remote: Compressing objects: 100% (24/24), done.

remote: Total 496 (delta 17), reused 25 (delta 11), pack-reused 461

Receiving objects: 100% (496/496), 184.44 KiB | 464.00 KiB/s, done.

Resolving deltas: 100% (264/264), done.

- Ahora, use el comando cd para ingresar al directorio kalitorify

- cd /kalitorify

root@kali:/home/iicybersecurity#cd kalitorify/

root@kali:/home/iicybersecurity/kalitorify#

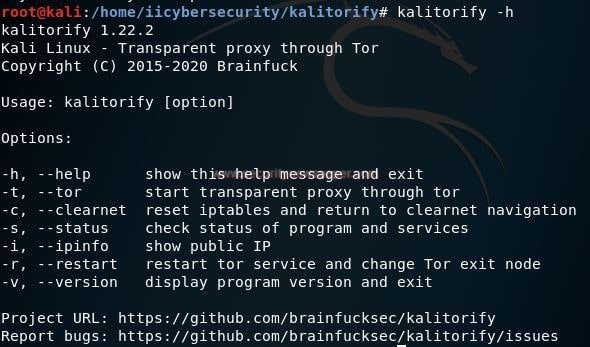

- Luego, use el comando kalitorify -h, para encontrar las opciones de ayuda

- Ahora, use el comando kalitorify -v, para verificar la versión de la herramienta kalitorify

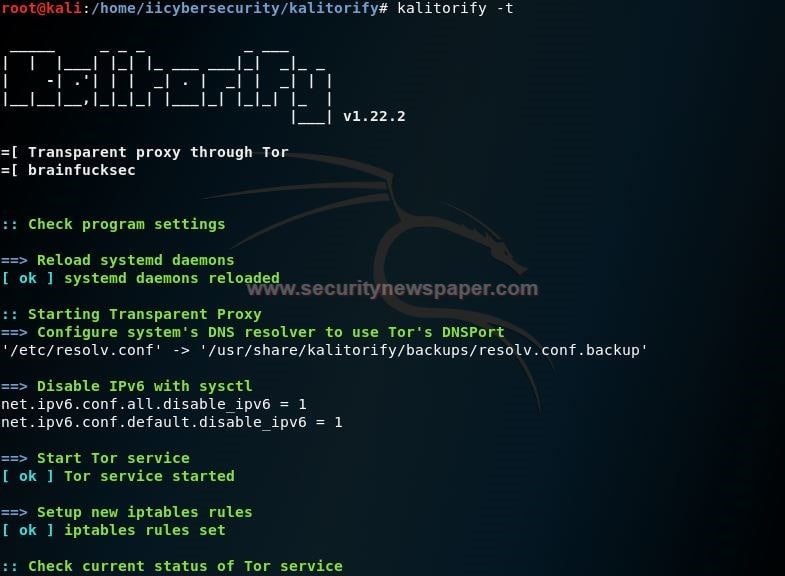

- Luego, use el comando kalitorify –t Para iniciar proxy transparente a través de la red TOR

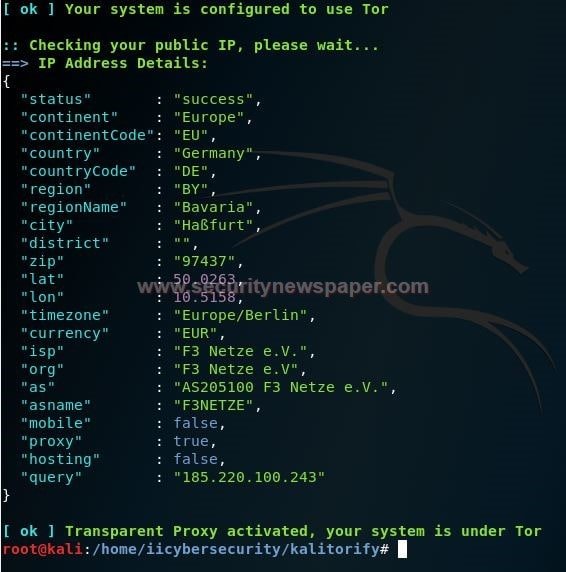

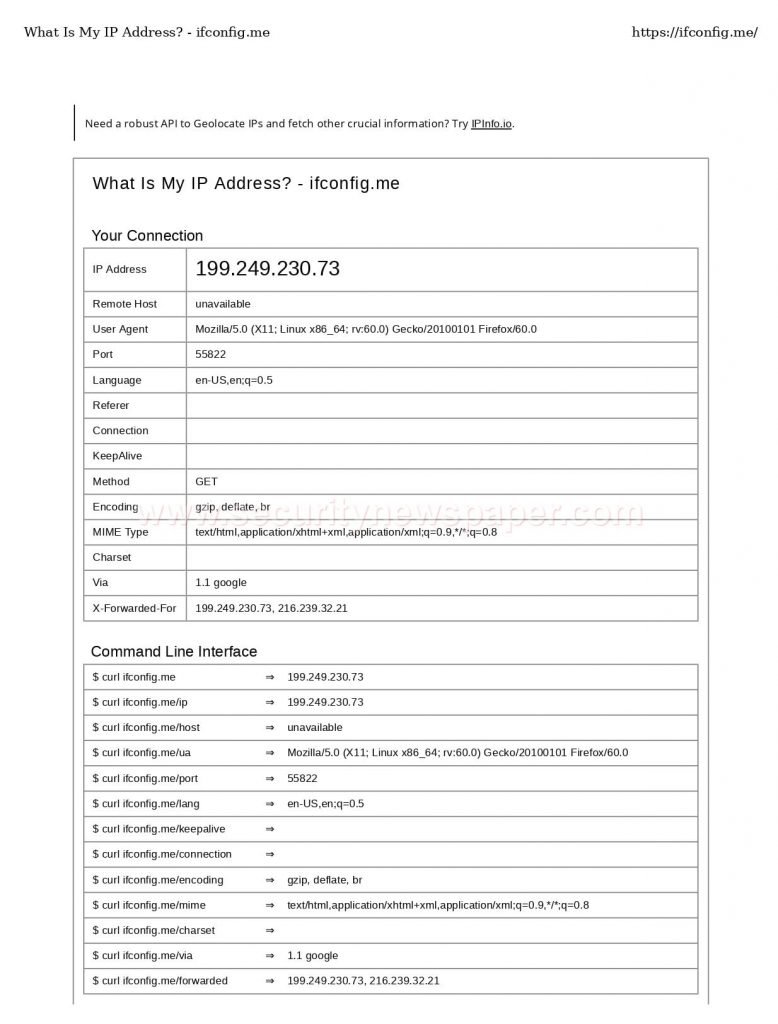

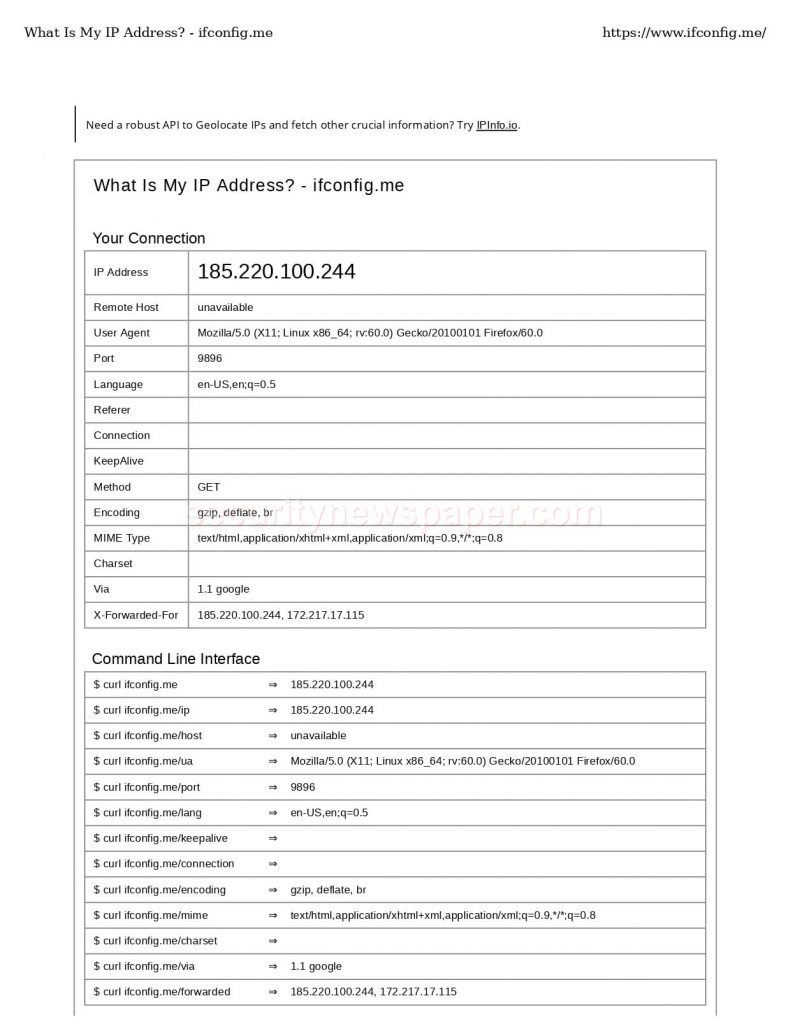

- A continuación, escriba ifconfig.me en nuestro navegador. Mostrará detalles sobre su navegador y su IP pública

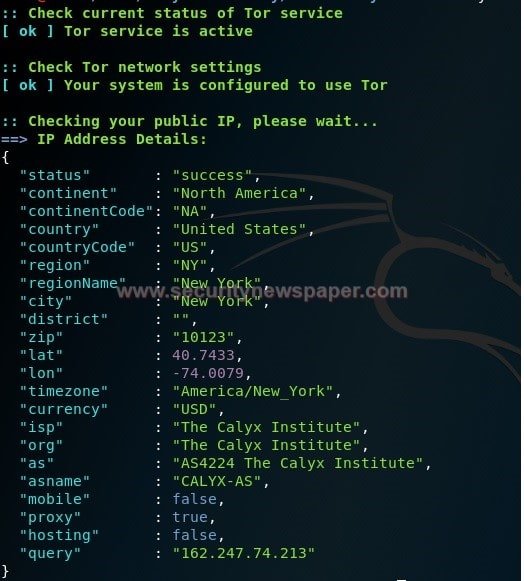

- Use el comando kalitorify -s para verificar el estado de la conexión de red TOR y los detalles de su nodo de salida. Por cada 5-10 minutos, cambiará su dirección IP y el país de salida del nodo TOR

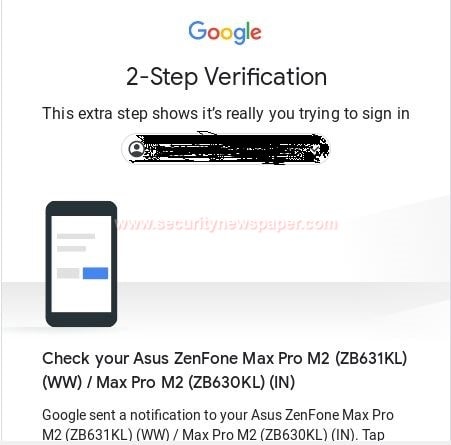

- Ahora, intentemos iniciar sesión en su cuenta de Gmail. Como sabemos, cuando intentamos iniciar sesión en cualquier cuenta de Gmail, que tiene la seguridad verificada para la autenticación de dos pasos

- Recibiremos la pantalla de pasos de autenticación de 2 pasos

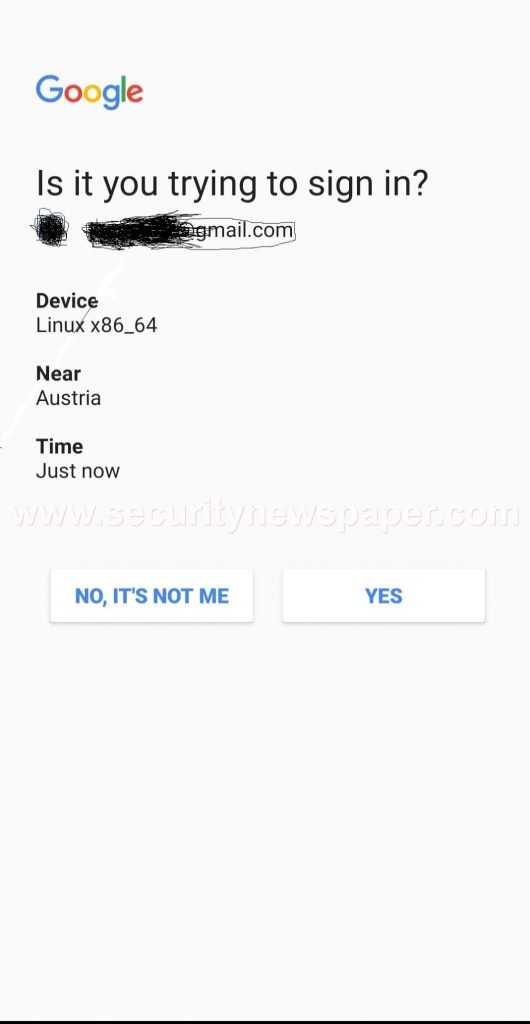

- En su bandeja de entrada de correo de Gmail, recibirá una alerta o, si tiene un dispositivo móvil Android con ese correo electrónico configurado, recibirá una alerta de que alguien está intentando iniciar sesión desde Austria (que es el nodo de salida TOR) como se muestra a continuación:

- Ahora, revisemos el teléfono móvil

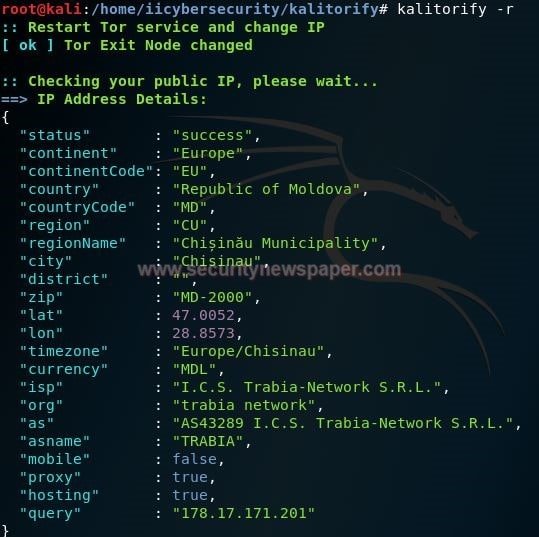

- Ahora, use el comando kalitorify -r para reiniciar los servicios TOR y cambia el nodo de salida

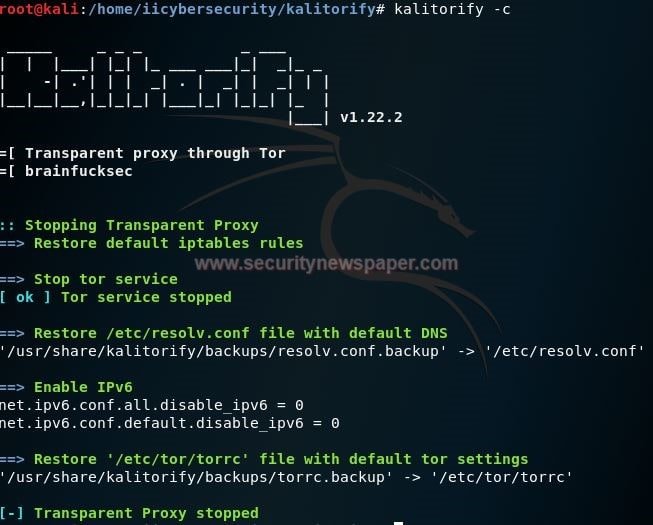

- Luego, use el comando kalitorify -c, para detener el proxy transparente a través de TOR

INTRODUCCIÓN A NIPE

Nipe es una herramienta desarrollada para las personas que desean trabajar de forma anónima. Al usar esta herramienta, podemos ocultar nuestros detalles y nuestra máquina Kali se conectará a la red TOR.

ENTORNO DE NIPE

- SO: Kali Linux 2019.3 64 bit

- Versión de Kernel: 5.2.0

PASOS DE INSTALACIÓN DE NIPE

- Use el comando para clonar: git clone https://github.com/GouveaHeitor/nipe

root@kali:/home/iicybersecurity# git clone https://github.com/GouveaHeitor/nipe

Cloning into 'nipe'...

remote: Enumerating objects: 45, done.

remote: Counting objects: 100% (45/45), done.

remote: Compressing objects: 100% (28/28), done.

remote: Total 1261 (delta 16), reused 35 (delta 11), pack-reused 1216

Receiving objects: 100% (1261/1261), 189.49 KiB | 415.00 KiB/s, done.

Resolving deltas: 100% (667/667), done.

- Luego, use el comando cd para ingresar al directorio nipe

root@kali:/home/iicybersecurity# cd nipe/

root@kali:/home/iicybersecurity/nipe#

- Ahora, use el siguiente comando para instalar todos los archivos de configuración:

- sudo cpan install Switch JSON Config::Simple

root@kali:/home/iicybersecurity/nipe# sudo cpan install Switch JSON Config::Simple

Loading internal logger. Log::Log4perl recommended for better logging

Reading '/root/.cpan/Metadata'

Database was generated on Tue, 17 Mar 2020 05:41:03 GMT

Fetching with LWP:

http://www.cpan.org/authors/01mailrc.txt.gz

Reading '/root/.cpan/sources/authors/01mailrc.txt.gz'

............................................................................DONE

Fetching with LWP:

http://www.cpan.org/modules/02packages.details.txt.gz

Reading '/root/.cpan/sources/modules/02packages.details.txt.gz'

Database was generated on Sat, 28 Mar 2020 04:29:02 GMT

.............

New CPAN.pm version (v2.27) available.

[Currently running version is v2.22]

You might want to try

install CPAN

reload cpan

to both upgrade CPAN.pm and run the new version without leaving

the current session.

...............................................................DONE

===================================================================================================================================SNIP========================================================================================================================

Running make install for SHERZODR/Config-Simple-4.58.tar.gz

Manifying 1 pod document

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/FIRSTKEY.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/autosplit.ix

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/dump.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/param_hash.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/write_string.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/import_names.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/block.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/FETCH.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/import_from.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/STORE.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/verbose.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/vars.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/hashref.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/TIEHASH.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/errstr.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/NEXTKEY.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/CLEAR.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/EXISTS.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/error.al

Installing /usr/local/share/perl/5.30.0/auto/Config/Simple/DELETE.al

Installing /usr/local/share/perl/5.30.0/Config/Simple.pm

Installing /usr/local/man/man3/Config::Simple.3pm

Appending installation info to /usr/local/lib/x86_64-linux-gnu/perl/5.30.0/perllocal.pod

SHERZODR/Config-Simple-4.58.tar.gz

/usr/bin/make install -- OK

- Use este comando para instalar las dependencias: perl nipe.pl install

<!-- /* Font Definitions */ @font-face {font-family:"Cambria Math"; panose-1:2 4 5 3 5 4 6 3 2 4; mso-font-charset:0; mso-generic-font-family:roman; mso-font-pitch:variable; mso-font-signature:-536869121 1107305727 33554432 0 415 0;} @font-face {font-family:Calibri; panose-1:2 15 5 2 2 2 4 3 2 4; mso-font-charset:0; mso-generic-font-family:swiss; mso-font-pitch:variable; mso-font-signature:-469750017 -1073732485 9 0 511 0;} /* Style Definitions */ p.MsoNormal, li.MsoNormal, div.MsoNormal {mso-style-unhide:no; mso-style-qformat:yes; mso-style-parent:""; margin-top:0in; margin-right:0in; margin-bottom:8.0pt; margin-left:0in; line-height:107%; mso-pagination:widow-orphan; font-size:11.0pt; font-family:"Calibri",sans-serif; mso-ascii-font-family:Calibri; mso-ascii-theme-font:minor-latin; mso-fareast-font-family:Calibri; mso-fareast-theme-font:minor-latin; mso-hansi-font-family:Calibri; mso-hansi-theme-font:minor-latin; mso-bidi-font-family:"Times New Roman"; mso-bidi-theme-font:minor-bidi;} .MsoChpDefault {mso-style-type:export-only; mso-default-props:yes; font-family:"Calibri",sans-serif; mso-ascii-font-family:Calibri; mso-ascii-theme-font:minor-latin; mso-fareast-font-family:Calibri; mso-fareast-theme-font:minor-latin; mso-hansi-font-family:Calibri; mso-hansi-theme-font:minor-latin; mso-bidi-font-family:"Times New Roman"; mso-bidi-theme-font:minor-bidi;} .MsoPapDefault {mso-style-type:export-only; margin-bottom:8.0pt; line-height:107%;} @page WordSection1 {size:8.5in 11.0in; margin:1.0in 1.0in 1.0in 1.0in; mso-header-margin:.5in; mso-footer-margin:.5in; mso-paper-source:0;} div.WordSection1 {page:WordSection1;} -->

root@kali:/home/iicybersecurity/nipe# perl nipe.pl install

Reading package lists... Done

Building dependency tree Reading state information... Done

The following packages were automatically installed and are no longer required:

cython dh-python finger fonts-glyphicons-halflings freeglut3 libglu1-mesa liblinear3 libmng1 libqscintilla2-qt4-l10n libxdot4 python-alembic python-autobahn python-babel

python-babel-localedata python-backports-abc python-bottle python-cbor python-chameleon python-concurrent.futures python-cssselect python-deprecation python-django python-django-common

python-editor python-elixir python-filedepot python-flask-babelex python-flask-classful python-flask-login python-flask-mail python-flask-principal python-flask-restless

python-flask-security python-flask-session python-flask-sqlalchemy python-flaskext.wtf python-formencode python-hupper python-ipy python-lz4 python-marshmallow

python-marshmallow-sqlalchemy python-mimeparse python-mimerender python-mysqldb python-nplusone python-openid python-packaging python-passlib python-paste python-pastedeploy-tpl

python-plaster python-png python-psycopg2 python-pydot python-pyparsing python-pyqrcode python-pyquery python-repoze.lru python-scgi python-selenium python-singledispatch python-sip

python-slugify python-snappy python-speaklater python-sqlalchemy python-sqlalchemy-ext python-sqlalchemy-schemadisplay python-sqlparse python-tempita python-tornado python-tqdm

python-translationstring python-trie python-trollius python-twisted python-txaio python-tz python-u-msgpack python-ubjson python-unidecode python-venusian python-waitress python-webob

python-websocket python-wsaccel python-wtforms python-zope.component python-zope.deprecation python-zope.event python-zope.hookable python3-opengl qtchooser qtcore4-l10n rwho rwhod

x11-apps xsltproc zsh zsh-common

Use 'sudo apt autoremove' to remove them.

The following additional packages will be installed:

libip4tc2 libip6tc2 libnftnl11 libxtables12 netbase

============================================================================================================SNIP=================================================================================================================

Installing new version of config file /etc/services ...

Setting up iptables (1.8.4-3) ...

Processing triggers for systemd (241-7) ...

Processing triggers for man-db (2.8.6.1-1) ...

Processing triggers for libc-bin (2.29-10) ...

Scanning processes...

Scanning candidates...

Scanning linux images...

Running kernel seems to be up-to-date.

Restarting services...

systemctl restart systemd-journald.service

Service restarts being deferred:

systemctl restart systemd-logind.service

No containers need to be restarted.

User sessions running outdated binaries:

Debian-gdm @ user manager service: systemd[584]

iicybersecurity @ user manager service: systemd[1513]

root @ user manager service: systemd[1007]

PASOS DE EJECUCIÓN DE LA HERRAMIENTA NIPE

- Use el siguiente comando para ver las opciones de herramientas: perl nipe.pl

root@kali:/home/iicybersecurity/nipe# perl nipe.pl

Core Commands

Command Description ------- ----------- install Install dependencies start Start routing stop Stop routing restart Restart the Nipe process status See status

- Ahora, use este comando para iniciar los servicios: perl nipe.pl start

root@kali:/home/iicybersecurity/nipe# perl nipe.pl start

root@kali:/home/iicybersecurity/nipe#

- Use este comando para ver el estado de los servicios de nipe: Perl nipe.pl status

root@kali:/home/iicybersecurity/nipe# perl nipe.pl status

[+] Status: activated.

[+] Ip: 209.141.45.189

- Ahora, abra el motor de búsqueda y escriba ifconfig.me. Esto mostrará los detalles del navegador y los detalles de salida de TOR

- A continuación, use el comando para reiniciar los servicios perl nipe.pl restart

root@kali:/home/iicybersecurity/nipe# perl nipe.pl restart

root@kali:/home/iicybersecurity/nipe# perl nipe.pl status

[+] Status: activated.

[+] Ip: 185.220.101.28

- Ahora, use este comando para detener los servicios perl nipe.pl stop y verifique el estado de los servicios

root@kali:/home/iicybersecurity/nipe# perl nipe.pl stop

root@kali:/home/iicybersecurity/nipe# perl nipe.pl status

[+] Status: disabled.

[+] Ip: 112.196.159.40

CONCLUSIÓN

Kalitorify y Nipe son las mejores herramientas para esconderse del mundo exterior y estar seguros en Internet enviando el tráfico saliente a través de la red TOR.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad