Los responsables de Open Web Application Security Project (OWASP) publicaron su Top 10 revelando una reorganización de cómo se categorizan las amenazas de seguridad modernas. En su anuncio, OWASP dijo que el borrador de las 10 principales amenazas a la seguridad de aplicaciones web para 2021 se publicó con el fin de que la comunidad pueda recomendar algunas mejoras.

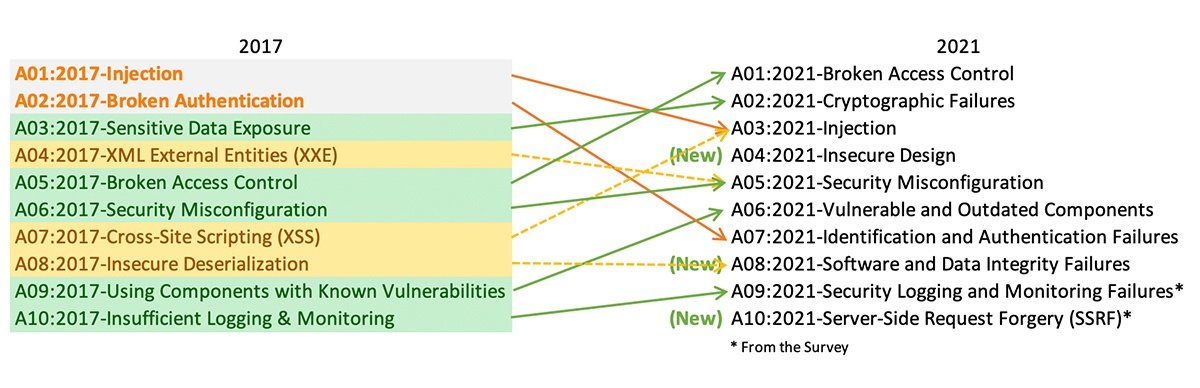

El borrador del informe, disponible para ver en línea, contiene cambios importantes en la forma en que esta organización categoriza las amenazas actuales de las aplicaciones web. Este método no ha sido actualizado desde 2017.

OWASP incluyó tres nuevas categorías: “Diseño inseguro”, “Fallas de Integridad de Software y Datos” y un grupo para ataques de “Falsificación de Solicitudes del Lado del Servidor (SSRF)”. Por otra parte, la sección “Entidades Externas XML” se agregó a la categoría de “Errores de Configuración”, mientras que “Scripts entre Sitios (XSS)” se agregó a “Inyección”. Finalmente, “Deserialización Insegura” se agregó a “Registro de Seguridad y Monitoreo de Errores”.

A continuación, se muestra la lista completa incluyendo las actualizaciones propuestas por OWASP:

- Control de Acceso Interrumpido: Los errores en esta área incluyen fallas de escalada de privilegios, modificación maliciosa de URL, omisión del control de acceso y configuración de CORS errónea

- Fallas de criptografía: Incluye fallas de seguridad cuando los datos están en tránsito o en almacenamiento, ya sean implementaciones de algoritmos criptográficos débiles, generación de claves deficientes, fallas en la implementación del cifrado y transmisión de datos en texto sin cifrar

- Inyección: Las inyecciones comunes afectan a SQL, NoSQL y LDAP, y pueden ser causadas por fallas de desinfección, vulnerabilidades XSS y una falta de protección para las rutas de los archivos.

- Diseño inseguro: OWASP describe este problema como “el diseño de control faltante o ineficaz”, y puede incluir la falta de protección para los datos almacenados, problemas de programación lógica y la visualización de contenido confidencial

- Errores de Configuración: Las aplicaciones pueden catalogarse como vulnerables si contienen funciones inseguras, si mantienen una política de cuentas predeterminadas cuestionable y otros errores de seguridad

- Componentes Vulnerables y Obsoletos: Esta categoría se centra en los componentes del lado del cliente y del servidor, fallas en el mantenimiento de los componentes y sistemas de soporte desactualizados

- Fallas de identificación y autenticación: Esta área incluye autenticación inadecuada, fijación de sesiones, discrepancias de certificados, permitir credenciales débiles y falta de protección contra ataques de fuerza bruta

- Fallas de Integridad de Software y Datos: Cualquier error de integridad, ya sean fallas de deserialización, verificación de código o actualizaciones puede calificar en esta categoría

- Errores de monitoreo y registro de seguridad: Los problemas que pueden obstaculizar el análisis de una filtración de datos u otra forma de ataque, incluidos los problemas de registro se incluyen en esta categoría

- Falsificación de Solicitudes del Lado del Servidor (SSRF): Estas fallas ocurren cuando un servidor no valida las URL enviadas por el usuario cuando obtienen recursos remotos. OWASP dice que la adopción de servicios en la nube y otras arquitecturas complejas han incrementado la severidad de estos ataques

Brain Glas, codirector del proyecto OWASP Top 10, asegura que estas propuestas han sido recibidas con agrado, aunque espera ciertas críticas en los próximos días: “Esta es una industria compleja y un tema complejo. Para algunos, la propuesta se ajustará a sus propias experiencias, mientras que para otros estos cambios no resultarán útiles. Esperamos recibir todos los comentarios posibles y pulir esta propuesta.”

Para conocer más sobre riesgos de seguridad informática, malware, vulnerabilidades y tecnologías de la información, no dude en ingresar al sitio web del Instituto Internacional de Seguridad Cibernética (IICS).

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad