Barracuda dijo que algunos de sus clientes que usan Email Security Gateway se vieron afectados por un ataque que ocurrió la semana anterior y aprovechó una vulnerabilidad de día cero presente en el dispositivo.

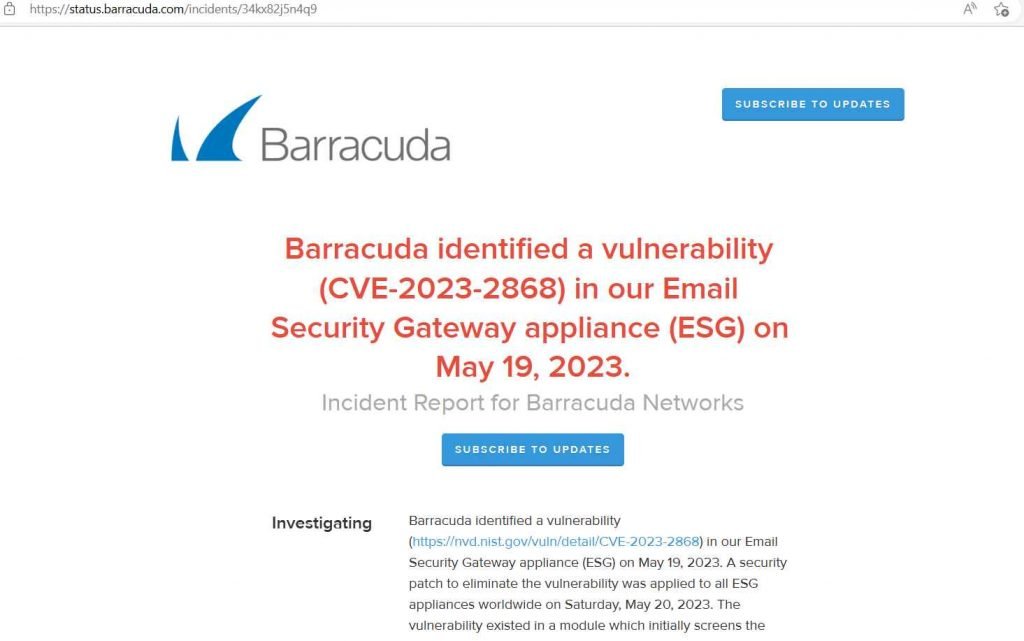

En su anuncio, el proveedor de ciberseguridad no proporcionó ninguna información sobre la cantidad de clientes afectados. Barracuda reveló esta información en un artículo publicado el martes, afirmando que la vulnerabilidad se encontró el 19 de mayo y que la empresa aplicó una solución “a todos los dispositivos ESG en todo el mundo” al día siguiente. El 21 de mayo, se aplicó un segundo parche a todos los equipos de Email Security Gateway que estaban en uso.

Según lo que ha descubierto la investigación hasta este momento, la vulnerabilidad “provocó el acceso no autorizado a un subconjunto de dispositivos de Email Security Gateway “. Según los informes, Barracuda ha hablado con todos sus clientes afectados. Según Barracuda, las soluciones de seguridad de nivel empresarial que ofrece actualmente son empleadas por más de 200 000 organizaciones en todo el mundo. Estas empresas incluyen Samsung, Mitsubishi, Kraft Heinz, Delta Airlines y otras empresas conocidas.

La vulnerabilidad, a la que se le ha asignado el número de seguimiento CVE-2023-2868, se encuentra en el módulo que se encarga de filtrar los archivos adjuntos de correo electrónico. Debido a que los dispositivos Email Security Gateway (ESG) afectados son utilizados por cientos de miles de empresas de todo el mundo, incluidas algunas empresas destacadas, el problema tiene el potencial de tener un efecto sustancial.

Otros productos de Barracuda no se ven afectados por la vulnerabilidad, y la empresa ha dicho que sus servicios de seguridad de correo electrónico SaaS no se ven afectados por este problema.

La organización llevó a cabo una investigación sobre la vulnerabilidad y descubrió que se había utilizado en un ataque contra un subconjunto de equipos de Email Security Gateway. La empresa informó a los clientes cuyos electrodomésticos creían que estaban afectados mediante el envío de un mensaje a través de la interfaz de usuario de ESG.

Barracuda aconsejó a sus clientes afectados en una publicación de blog que “revisen sus entornos y determinen cualquier acción adicional que deseen tomar”.

Es un conocido experto en seguridad móvil y análisis de malware. Estudió Ciencias de la Computación en la NYU y comenzó a trabajar como analista de seguridad cibernética en 2003. Trabaja activamente como experto en antimalware. También trabajó para empresas de seguridad como Kaspersky Lab. Su trabajo diario incluye investigar sobre nuevos incidentes de malware y ciberseguridad. También tiene un profundo nivel de conocimiento en seguridad móvil y vulnerabilidades móviles.

Envía tips de noticias a info@noticiasseguridad.com o www.instagram.com/iicsorg/

También puedes encontrarnos en Telegram www.t.me/noticiasciberseguridad