EL MALWARE, IMPOSIBLE DE DETENER CON LAS TÉCNICAS DE SEGURIDAD ACTUALES

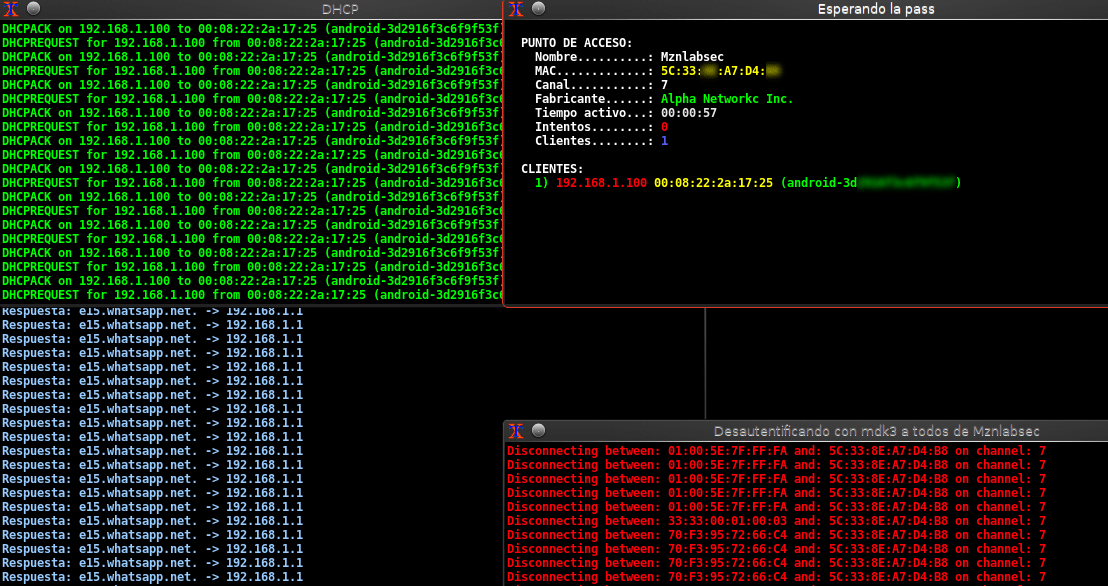

El malware puede considerarse como uno de los principales problemas tanto para usuarios finales como para compañías importantes ya que, entre otras cosas, es capaz de robar datos realmente importantesLEER MÁS