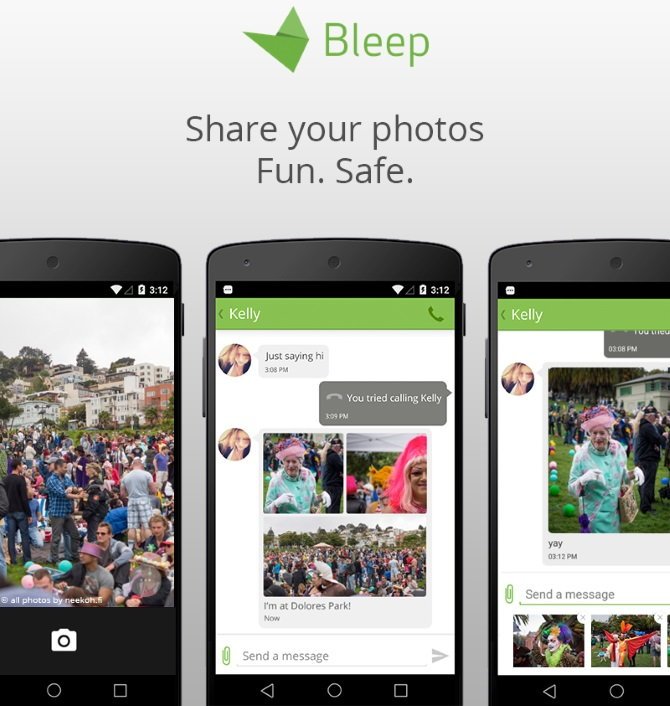

Bleep aplicación – Mensajes se auto destruyan y no se almacenen – App de BitTorrent

BitTorrent lleva desde junio del año pasado probando Bleep, su nueva aplicación de mensajería. Finalmente, la plataforma por fin ha lanzado la versión definitiva y estable, y está disponible paraLEER MÁS