Uno de los rifles más costosos y precisos del mundo ha sido hackeado

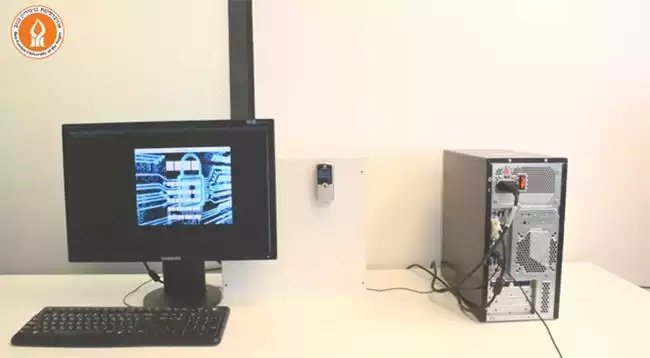

El mundo se dirige de forma vertiginosa a un escenario donde todo está conectado, desde el coche, la nevera, los hogares y por supuesto los teléfonos y los ordenadores. EstoLEER MÁS