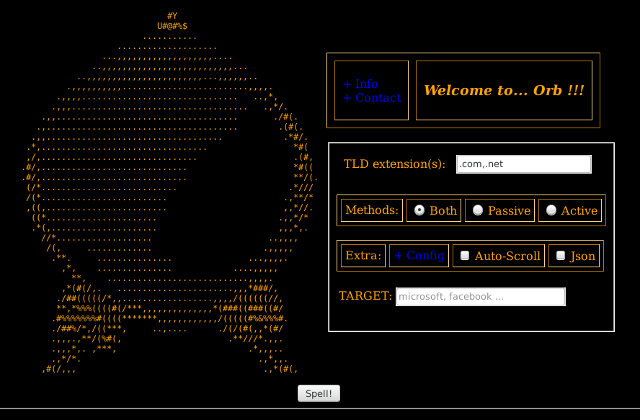

Clicker.G, otro malware encontrado en la Play Store

Expertos en seguridad de McAfee han descubierto de nuevo aplicaciones en la tienda del sistema operativo móvil que poseían código malicioso. La amenaza que se está distribuyendo es Clicker.G yLEER MÁS