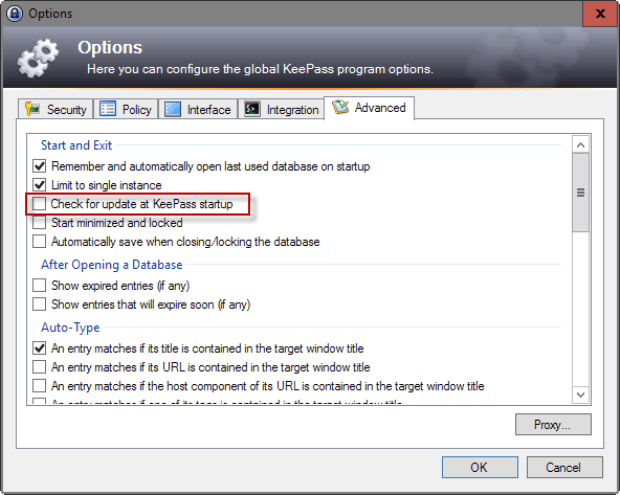

El troyano Dridex ahora posee un certificado para evitar las herramientas de seguridad

Se trata de uno de los grupos que más activos se han mostrado en los últimos años, desarrollando varias botnets que han distribuido esta amenaza entre los usuarios. Ahora los ciberdelincuentesLEER MÁS