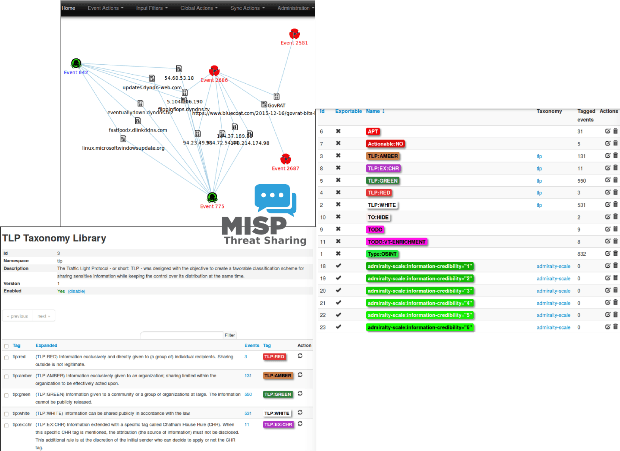

Plataforma para crear un SOC enfocado a compartir información de análisis de incidencias malware.

MISP (Malware Information Sharing Platform and Threat Sharing), es una solución de software de código abierto para: recoger, almacenar, distribuir y compartir indicadores de ciberseguridad sobre el análisis de losLEER MÁS